Варто відзначити, що Trickbot відомий своїми крадіжками облікових даних зі скомпрометованих комп’ютерів. Однак останнім часом він використовувався здебільшого як механізм поширення більш небезпечних загроз, наприклад, програм-вимагачів.

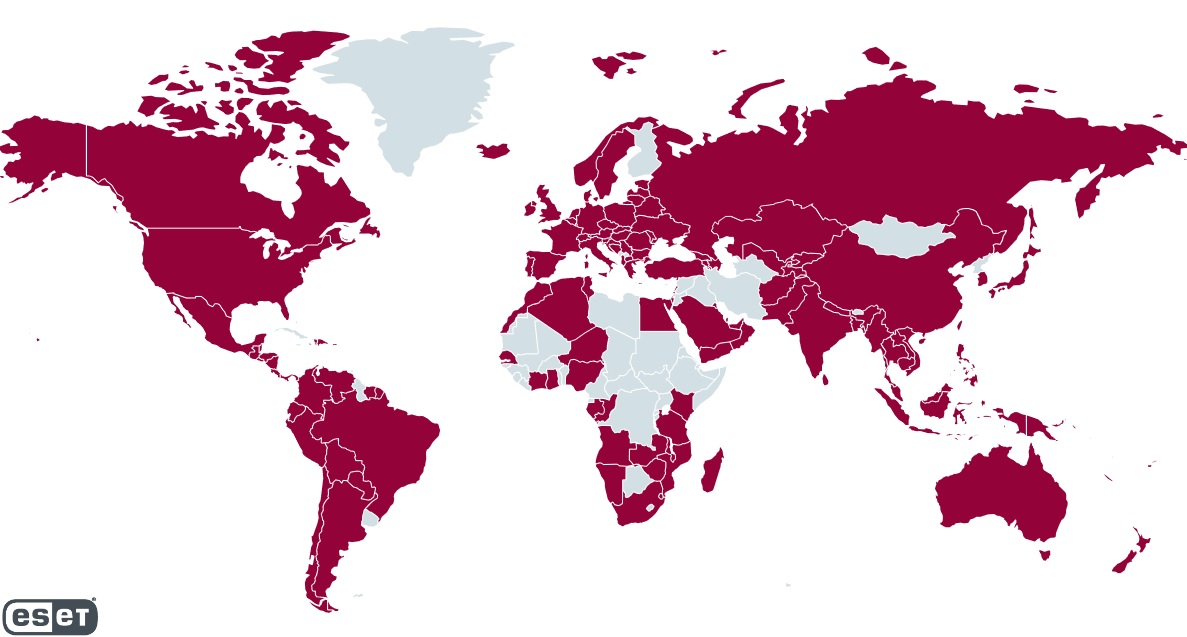

Ботнет Trickbot з 2016 року інфікував понад мільйон пристроїв. Microsoft, Lumen’s Black Lotus Labs Threat Research, NTT та іншими компаніями вдалося виявити командні сервери (C&C) ботнета. Внеском спеціалістів ESET у хід операції став технічний аналіз, статистична інформація, відомі доменні імена та IP-адреси C&C серверів.

“Протягом кількох років спостереження за Trickbot випадки інфікування фіксувалися постійно, що робить його одним з найбільших та найдовше існуючих ботнетів. Trickbot – одне з найпоширеніших сімейств шкідливих банківських програм, а цей тип загрози становить небезпеку для користувачів у всьому світі”, — пояснює Жан-Ян Бутин, керівник дослідницької лабораторії ESET.

За час свого існування Trickbot поширювався різними способами. Нещодавно це шкідливе програмне забезпечення завантажувалося у системи вже інфіковані іншим великим ботнетом — Emotet. Тоді як раніше кіберзлочинці використовували Trickbot здебільшого як банківський троян, викрадаючи облікові дані для входу в Інтернет-банкінг та намагаючись здійснити шахрайські перекази.

Один з найстаріших плагінів дозволяє Trickbot використовувати техніку, яка передбачає динамічну зміну того, що бачить користувач інфікованої системи під час відвідування певних веб-сайтів. “Завдяки нашим дослідженням ми зібрали десятки тисяч різних файлів конфігурації, що дозволило нам з’ясувати, на які веб-сайти націлені кіберзлочинці. Ці URL-адреси в основному належать фінансовим установам”, — додає Жан-Ян Бутин.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Шахрайство, оманливий дизайн, або як торгові сайти змушують Вас витрачати більше?

Найпоширеніші схеми кіберзлочинців та способи захисту від них. Поради

Як користуватися спеціальними піктограмами програм на Вашому iPhone та iPad? – ІНСТРУКЦІЯ

Як перемістити програми з бібліотеки додатків на головний екран на iPhone?– ІНСТРУКЦІЯ

Чим Вам загрожує підключення невідомих USB? Поради із захисту

Як зробити Chrome веб-браузером за замовчуванням на iPhone та iPad? – ІНСТРУКЦІЯ

Кібератаки та шкідливі програми – одна з найбільших загроз в Інтернеті. Дізнайтеся з підбірки статей, як виникло шкідливе програмне забезпечення та які є його види, що таке комп’ютерний вірус, про усі види шкідливого ПЗ тощо.

До речі, дослідники розкрили подробиці про критичну уразливість в додатку Instagram для Android, експлуатація якої дозволяла віддаленим зловмисникам перехопити контроль над цільовим пристроєм шляхом відправки спеціально створеного зображення.

Цікаво знати, що кіберполіція затримала злочинну групу, яка за допомогою скімінгових пристроїв виготовляла дублікати банківських карток. Далі з цих карток знімали готівку. За це зловмисникам загрожує до 12 років ув’язнення.

Також після додавання до свого функціоналу аудіо-твітів для iOS у червні, Twitter зараз експериментує з ідеєю дозволити людям записувати та надсилати голосові повідомлення за допомогою прямих повідомлень.

Важливо знати, що хакерам вдалося обійти захист iOS 14 на пристроях, що базуються на процесорі Apple A9.