Дослідник кібербезпеки Бьорн Руйтенберг повідомив про 7 нових апаратних уразливостей, які впливають на всі настільні комп’ютери та ноутбуки, продані за останні 9 років і криються у портах Thunderbolt або USB-C, сумісних з Thunderbolt, пише TheHackerNews.

“ThunderSpy” можна використовувати в 9 реалістичних сценаріях хакерських атак, в першу чергу для крадіжки даних або для читання/запису всієї системної пам’яті заблокованого або сплячого комп’ютера – навіть коли диски захищені повним шифруванням.

Коротше кажучи, якщо Ви вважаєте, що хтось за декілька хвилин – незалежно від місця розташування – може теоретично отримати фізичний доступ до Вашого комп’ютера, у Вас вже є великий ризик стати жертвою атаки

За словами Бьорна Руйтенберга з Ейндховенського технологічного університету, атака ThunderSpy:

“може зажадати відкриття корпусу цільового ноутбука викруткою, [але] це не залишає слідів вторгнення і її можна провести лише за кілька хвилин”.

Іншими словами, вада не пов’язана з мережевою діяльністю або будь-яким пов’язаним компонентом, і тому не може бути віддаленою.

“Thunderspy працює, навіть якщо Ви дотримуєтеся найкращих практик безпеки, блокуючи або призупиняючи роботу комп’ютера, коли виїжджаєте ненадовго, і якщо Ваш системний адміністратор налаштував пристрій із захищеним завантаженням, потужними паролями облікового запису BIOS та операційної системи та ввімкнув повне шифрування диска”, сказав дослідник.

Окрім будь-якого комп’ютера з операційними системами Windows або Linux, Apple MacBooks з підтримкою Thunderbolt, за винятком версій з Retina-дисплеєм, що продаються з 2011 року, також є уразливими до атаки Thunderspy, але частково.

Уразливості ThunderSpy

Наведений нижче список із семи уразливостей Thunderspy впливає на версії Thunderbolt версій 1, 2 та 3, і його можна використовувати для створення довільних ідентифікацій пристроїв Thunderbolt, клонування дозволених користувачем пристроїв Thunderbolt та, нарешті, отримання підключення PCIe для виконання DMA-атак.

- Неадекватні схеми перевірки прошивки.

- Слабка схема аутентифікації пристроїв.

- Використання метаданих неавторизованих пристроїв.

- Зниження рівня атаки за допомогою зворотної сумісності.

- Використання неавторизованих конфігурацій контролера.

- Недоліки інтерфейсу SPI flash.

- Під час завантаження через Boot Camp на Mac Thunderbolt залишається незахищеним.

Для тих, хто не знає – атаки прямого доступу до пам’яті (DMA) на порт Thunderbolt не є новими і раніше були продемонстровані з атаками типу ThunderClap. Атаки на основі DMA дозволяють зловмисникам компрометувати цільові комп’ютери за кілька секунд, лише підключаючи вразливі пристрої “гарячого підключення” – такі як зовнішня мережева карта, миша, клавіатура, принтер або зовнішній диск – у порт Thunderbolt або порт USB-C останньої версії. Якщо коротко, атаки DMA можливі, оскільки порт Thunderbolt працює на дуже низькому рівні та з високим привілейованим доступом до комп’ютера, що дозволяє підключеній периферійній мережі обходити політику безпеки операційної системи та безпосередньо читати/записувати системну пам’ять, яка може містити конфіденційну інформацію, включаючи Ваші паролі, параметри входу до онлайн-банкінгу, приватні файли та активність браузера.

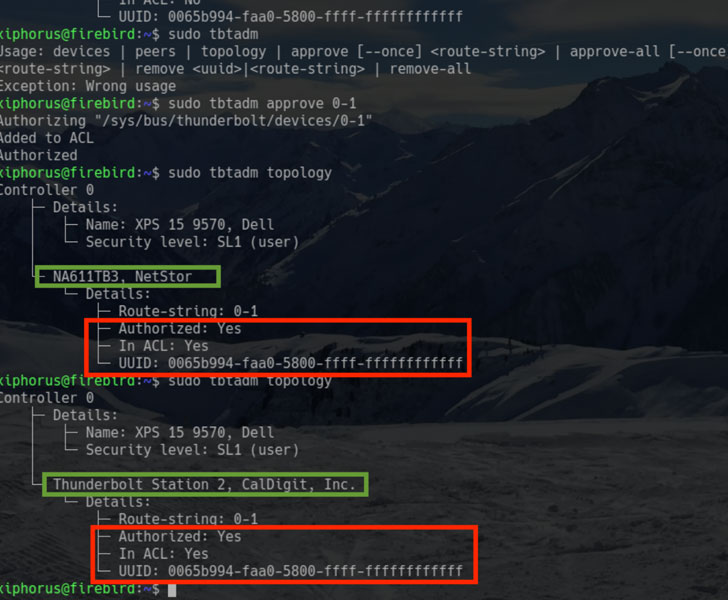

Щоб запобігти атакам DMA, Intel ввела деякі контрзаходи, і одним із них був “рівень безпеки”, який не дозволяє неавторизованим пристроям на базі Thunderbolt PCIe підключатися без дозволу користувача.

“Для подальшого посилення автентифікації пристроїв, як кажуть, система забезпечує” криптографічну автентифікацію з’єднань”, щоб запобігти підміні пристроїв, що мають дозвіл користувача”, – сказав дослідник.

Однак, комбінуючи перші три вади Thunderspy, зловмисник може порушити функцію “рівня безпеки” та завантажити у систему спеціальний “хакерський” пристрій Thunderbolt, підробивши профіль пристрою Thunderbolt, як показано у демонстрації відео, поділеному Руйтенбергом.

“Контролери Thunderbolt зберігають метадані пристрою у розділі мікропрограмного забезпечення, що називається ПЗУ пристрою (DROM). Ми виявили, що DROM не перевіряється криптографічно. Після першого випуску ця вразливість дозволяє створювати підроблені ідентичності пристроїв Thunderbolt”, – додав він. “Крім того, у поєднанні з версією порта Thunderbolt 2 підроблені ідентичності можуть частково або повністю містити довільні дані. А ще, ми демонструємо несанкціоноване переформатування конфігурацій рівня безпеки, включаючи можливість повністю відключити захист Thunderbolt та відновлення підключення Thunderbolt, якщо система обмежується виключним проходженням через USB та/або DisplayPort”, – додав він. “Ми закінчуємо цей звіт, демонструючи здатність назавжди вимкнути безпеку Thunderbolt та заблокувати всі майбутні оновлення програмного забезпечення.”

За словами Руйтенберга, деякі новітні комп’ютери, доступні на ринку з 2019 року, включають захист Kerma DMA, який частково пом’якшує вразливості Thunderspy. Щоб знати, чи актуальні для Вашої системи вразливості Thunderspy, Руйтенберг також випустив безкоштовний інструмент із відкритим кодом, який називається Spycheck.

Цікаво, що коли дослідник повідомляв про уразливості Thunderspy представників Intel, компанія виявила, що про деякі з них уже знала – не плануючи виправляти або розголошувати про це громадськості. Руйтенберг стверджує, що знайшов більше потенційних вразливих місць у протоколі Thunderbolt, який наразі є частиною його досліджень, і, як очікується, вони будуть оприлюднені незабаром як “Thunderspy 2”.

На закінчення, якщо Ви вважаєте себе потенційною ціллю кібератак і маєте з собою систему з портами Thunderbolt, завжди уникайте того, щоб залишати свої пристрої без нагляду або повністю вимикайте систему (або, принаймні, подумайте про використання режиму гібернації замість простого режиму сну). Окрім цього, якщо Ви хочете бути більш захищеними, не залишайте Ваші периферійні пристрої Thunderbolt без нагляду та не позичайте їх нікому.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ОЧИСТИТИ ІСТОРІЮ В УСІХ МОБІЛЬНИХ БРАУЗЕРАХ? ІНСТРУКЦІЯ

ЯК КОРИСТУВАТИСЯ WHATSAPP З ДВОХ НОМЕРІВ? ІНСТРУКЦІЯ ДЛЯ ANDROID

ЯК БЕЗПЕЧНО КУПУВАТИ ВЖИВАНУ ТЕХНІКУ? ПОРАДИ

ЯК НАЛАШТУВАТИ СПІЛЬНЕ ВИКОРИСТАННЯ ФАЙЛІВ В ICLOUD? – ІНСТРУКЦІЯ

ЯК ВИКОНАТИ РЕЗЕРВНЕ КОПІЮВАННЯ ДАНИХ НА ПРИСТРОЯХ IOS ТА ANDROID? – ІНСТРУКЦІЯ

До речі, представники кіберзлочинної спільноти розповіли виданню CyberNews про шахрайську схему з Facebook і PayPal, що приносить $1,6 млн доходу на місяць. Відмінною рисою цієї схеми є те, що жертва сама добровільно переводить гроші шахраям.

Стало відомо, що Xiaomi офіційно анонсувала нову версію фірмової оболонки MIUI 12 на базі Android 10 на честь 10-річчя від дня заснування свого бренду. Нова версія MIUI отримала візуальні зміни, а також безліч нових анімацій, покращений темний режим і більш детальні налаштування конфіденційності тощо.

Зверніть увагу, що більшість користувачів вважають, що використання складного PIN-коду та біометричних даних забезпечує всебічний захист месенджерів. Однак після інфікування телефона Джеффа Безоса, засновника інтернет-компанії Amazon, за допомогою шкідливого відео, яке було надіслане через WhatsApp, серед користувачів постало питання безпеки смартфона та захисту цього додатку.

Facebook випустила додаток для відеодзвінків Messenger Rooms, що дозволяє додавати в віртуальну кімнату до 50 осіб. У своєму блозі компанія особливо підкреслила безпеку Messenger Rooms. Але це не зовсім так.

Дезінформація про коронавірус “затоплює” Інтернет. Експерти закликають громадськість практикувати “гігієну інформації”. Ми зібрали поради того, що Ви можете зробити, щоб зупинити поширення фейків і паніки в Мережі.

В глобальній Мережі з’явилася інформація про нову операційну систему Windows 20, реліз якої може статися вже в кінці цього року, або ж на початку наступного. Новітня платформа містить у собі масу відмінностей від доступної зараз, тому вона гарантовано всіх порадує.