Вчені з Рурського університету в Бохумі та Мюнстерського університету прикладних наук розкрили подробиці про нову техніку атак на HTTPS, що дозволяє витягти cookie-файли, здійснити XSS-атаки і викрасти важливу інформацію.

Атака, що отримала назву ALPACA (Application Layer Protocol Confusion – Analyzing and mitigating Cracks in tls Authentication), експлуатує уразливість в TLS і зачіпає TLS-сервери, що використовують різні протоколи прикладного рівня (HTTPS, FTPS, SMTP, IMAP, POP3), але які застосовують загальні TLS-сертифікати.

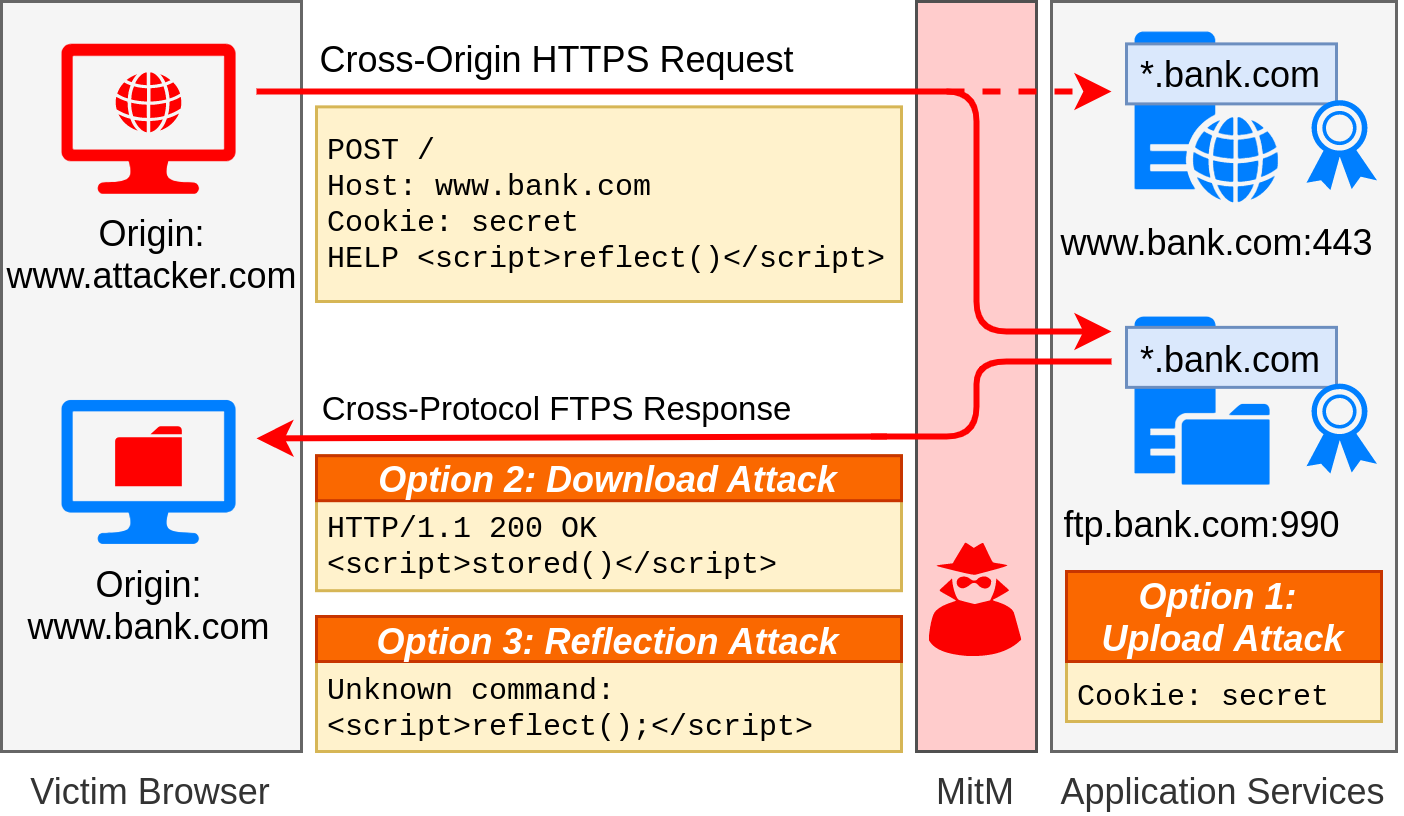

Як пояснили дослідники, суть атаки полягає в тому, що зловмисник, який має доступ до мережевого шлюзу або бездротової точки доступу, може перенаправити web-трафік на інший мережевий порт і встановити з’єднання з FTP або поштовим сервером, що підтримують TLS-шифрування і використовують загальний з HTTP-cервером TLS-сертифікат. При цьому браузер користувача буде вважати, що встановлено з’єднання з запитаним HTTP-сервером.

Атака ALPACA можлива з тієї причини, що TLS не прив’язує TCP-з’єднання до призначеного протоколу рівня додатків, і це може використовуватися для перенаправлення TLS-трафіку з призначеного TLS-сервера на інший (підставний) TLS-сервер. Метод працює за умови, якщо у зловмисника є можливість перехоплення трафіку на рівні TCP/IP.

Крім того, уразливість в TLS може використовуватися для отримання cookie-файлів аутентифікації або інших конфіденційних даних на FTP-сервер, завантаження шкідливого коду JavaScript із FTP-сервера тощо.

Для запобігання подібних атак пропонується використовувати розширення ALPN (Application Layer Protocol Negotiation) для узгодження TLS-сеансу з урахуванням прикладного протоколу і розширення SNI (Server Name Indication) для прив’язки до імені хоста в разі застосування TLS-сертифікатів, що охоплюють кілька доменних імен.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як виявити та чому краще не сперечатися з “тролями”? ПОРАДИ

Правила безпеки дітей в Інтернеті

Як захистити підлітків від інтернет-шахраїв? ПОРАДИ

До речі, Google планує ускладнити Android-додаткам відстеження користувачів. Компанія анонсувала зміни в те, як обробляються унікальні ідентифікатори пристроїв, що дозволяють відстежувати їх між додатками.

Також Apple має намір випустити оновлення для своїх пристроїв, після якого вони дозволять користувачам дізнаватися, яку саме інформацію про них збирають додатки.

Microsoft детально розповість про “наступне покоління Windows” на спеціальному заході, який відбудеться в кінці цього місяця. Компанія почала розсилку запрошень на захід, який буде повністю присвячено програмній платформі Windows і почнеться о 18:00 (за київським часом) 24 червня.

Окрім цього, зловмисники поширюють шкідливе ПЗ під виглядом популярних Android-додатків від відомих компаній. Підроблений плеєр VLC, антивірус Касперського, а також підроблені додатки FedEx і DHL встановлюють на пристроях жертв банківські трояни Teabot або Flubot, вперше виявлені раніше в цьому році.