Сьогодні у нас є “розумні” дверні дзвінки, підключені до смартфону, смарт-годинники для відстеження місцезнаходження дітей та фітнес-трекери для перевірки фізичного здоров’я. Також завдяки швидкому розвитку технологій Інтернету-речей з’явилися побутові “розумні” пристрої — від чайників до смарт-холодильників та “розумних” пральних машинок.

Все це значно полегшує наше життя, але не завжди робить його безпечнішим. Чим небезпечні “розумні” пристрої, які вони мають уразливості та яку можуть нести загрозу для безпеки ваших конфіденційних даних, читайте у статті.

Дитячі трекери та годинники

Пріоритетом більшості батьків є забезпечення захисту своїх дітей. У прагненні слідкувати за кожним кроком дитини деякі батьки обирають смарт-годинники з можливостями відстеження місцезнаходження та при необхідності спілкування з ними.

На жаль, у виробників можуть бути деякі недоліки у системі безпеки девайсів, що може становити загрозу для дітей. Наприклад, через недостатній захист серверів виробника одна з моделей смарт-годинників дозволяла отримати доступ до місцерозташування, номеру телефона, фото та розмов понад 5 тисяч дітей.

“Розумні” дверні дзвінки та замки

Сьогодні функціонал розумного дверного дзвінка та смарт-замка дозволяє відкрити двері чи побачити, хто біля них, не встаючи з дивану, за допомогою свого смартфона. Більшість людей готові платити за безпеку та зручність будь-яку ціну. Однак не завжди ціна відповідає якості розумних пристроїв.

Наприклад, дослідники виявили, що деякі дверні дзвінки мають несподіваний функціонал. Одна конкретна модель завантажувала знімки кожен раз, коли хтось рухався перед пристроєм. Це типова функція для таких девайсів, однак власник не мав можливості отримати доступ до цих знімків. Для зменшення ризиків можливого шпигунства зловмисників фахівці рекомендують ретельно вивчати всі “розумні” пристрої перед їх покупкою та встановленням.

Дешеві “розумні” камери безпеки

Ще одним популярним типом “розумних” пристроїв є камера безпеки. Люди, як правило, встановлюють їх для відстеження активності всередині та зовні будинків або невеликих підприємств. Оскільки камери є пристроями IoT, вони підключені до Інтернет-мережі, а їх безпека залежить виключно від надійності з’єднання та захисту ваших даних. У випадку зламу камер кіберзлочинці зможуть проникнути в систему будинку жертви.

На жаль, дешеві моделі IP-камер часто мають серйозні уразливості, що часто використовуються зловмисниками. Це можуть буть не тільки цілеспрямовані атаки кіберзлочинців, а й помилки у функціоналі системи. Прикладом є девайси Xiaomi, які випадково поширили зображення з чужих будинків іншим власникам камер.

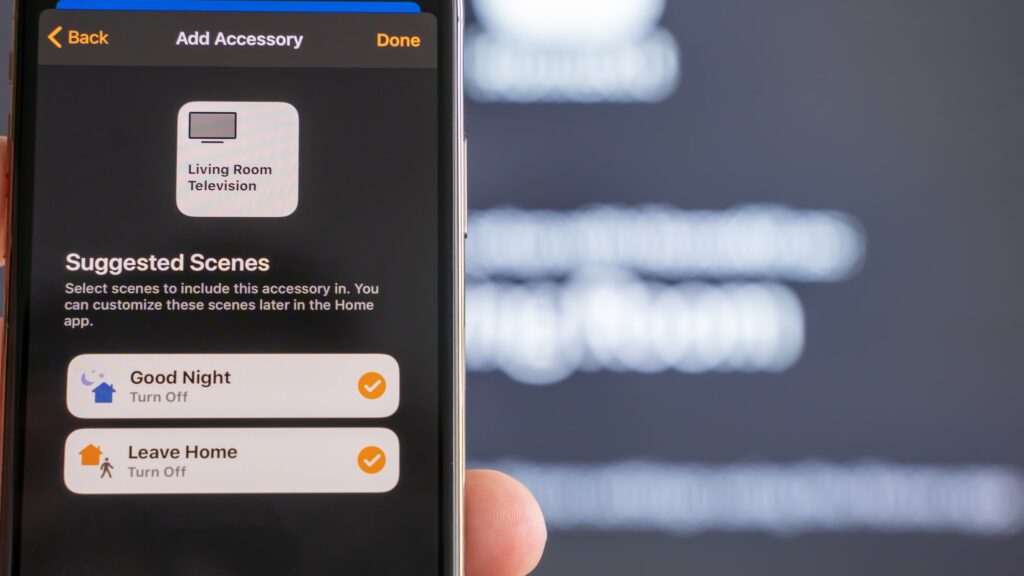

Центри для управління системою “розумного дому”

Центральні пристрої системи “розумного дому” здійснюють моніторинг та контроль усіх підключених девайсів, наприклад, камери безпеки, розумного дверного дзвінка, системи освітлення. Варто зазначити, що такі центри використовуються не тільки для моніторингу систем розумного дому, а й для управління середовищами на підприємствах.

У разі виявлення уразливості зловмисники можуть отримати повний доступ до девайсів в цих системах та до конфіденційних даних, які вони зберігають. Нещодавно дослідники ESET виявили серйозні уразливості в безпеці трьох центральних пристроїв, які можуть бути використані зловмисниками для здійснення атак.

Отже, підсумуємо потенційні загрози, пов’язані з “розумними” пристроями.

Чим небезпечні розумні пристрої для дому вцілому

1. Взлом: Хакери можуть зламати ваші “розумні” пристрої, щоб отримати доступ до вашої домашньої мережі, викрасти ваші особисті дані або навіть взяти під контроль ваші пристрої.

2. Підслуховування: Деякі “розумні” пристрої, такі як розумні колонки, постійно записують звук у вашому домі. Ці записи можуть бути використані хакерами або самими виробниками пристроїв для відстеження вашої діяльності та вподобань.

3. Шкідливе програмне забезпечення: “Розумні” пристрої можуть бути заражені шкідливим програмним забезпеченням, яке може пошкодити ваші пристрої, викрасти ваші дані або шпигувати за вами.

4. Несанкціонований доступ: Зловмисники можуть отримати доступ до ваших “розумних” пристроїв, якщо ви не вжили належних заходів безпеки.

Як захистити себе від загроз

Якщо ви вже використовуєте чи збираєтесь придбати розумні пристрої для зручності та полегшення повсякденного життя дотримуйтесь таких правил:

1. Використовуйте надійні паролі: Використовуйте складні та унікальні паролі для кожного з ваших “розумних” пристроїв. Не використовуйте один і той самий пароль для кількох пристроїв.

2. Увімкніть двофакторну аутентифікацію: Якщо ваш пристрій підтримує двофакторну аутентифікацію, увімкніть її. Це додасть додатковий рівень безпеки до вашого облікового запису.

3. Оновлюйте програмне забезпечення: Регулярно оновлюйте програмне забезпечення на ваших “розумних” пристроях. Оновлення часто містять виправлення помилок безпеки, які можуть допомогти захистити вас від загроз. У разі виходу додаткових оновлень, негайно встановіть їх для виправлення можливих недоліків системи. В іншому випадку кіберзлочинці зможуть використовувати уразливості для доступу до ваших девайсів та викрадення даних.

4. Використовуйте брандмауер: Брандмауер може допомогти захистити ваші “розумні” пристрої від несанкціонованого доступу з Інтернету.

5. Будьте обережні з тим, що ви публікуєте: Не публікуйте особисту інформацію, наприклад, ваш домашній номер телефону або адресу, у додатках для “розумних” пристроїв.

6. Відключіть голосові команди: Якщо ви стурбовані тим, що хтось може вас підслуховувати, ви можете відключити голосові команди на своїх “розумних” пристроях.

7. Перед покупкою дізнайтеся якомога більше про товар: Ознайомтеся з девайсом, який ви плануєте придбати, почитайте відгуки користувачів. Також прочитайте про бренд та модель розумного пристрою разом з уже відомою “уразливістю безпеки” або схожою комбінацією слів. Якщо були якісь проблеми в безпеці девайсу, перевірте, чи були вони виправлені.

8. Вибирайте надійних виробників: Не купуйте дешеві девайси невідомих виробників, якщо ви не можете перевірити, як вони захищають дані та куди їх завантажують. Надалі така економія на пристрої може стати причиною втрати ваших конфіденційних даних.

9. Використовуйте віртуальну приватну мережу (VPN): VPN може допомогти захистити ваші дані від відстеження та перехоплення, коли ви використовуєте свої “розумні” пристрої.

10. Будьте пильні: Звертайте увагу на будь-які підозрілі дії на ваших “розумних” пристроях. Якщо ви помітили щось незвичайне, негайно змініть свої паролі та зверніться до виробника пристрою.

11. Видаліть дані, коли ви їх більше не використовуєте: Коли ви перестаєте використовувати “розумний” пристрій, видаліть з нього всі свої дані.

Пам’ятайте, що “розумні” пристрої – це потужні інструменти, які можуть зробити ваше життя простішим, але їх також важливо використовувати з обережністю. Дотримуючись цих порад, ви можете допомогти захистити себе.

Як видалити все, що Ви будь-коли говорили голосовим помічникам? – ІНСТРУКЦІЯ