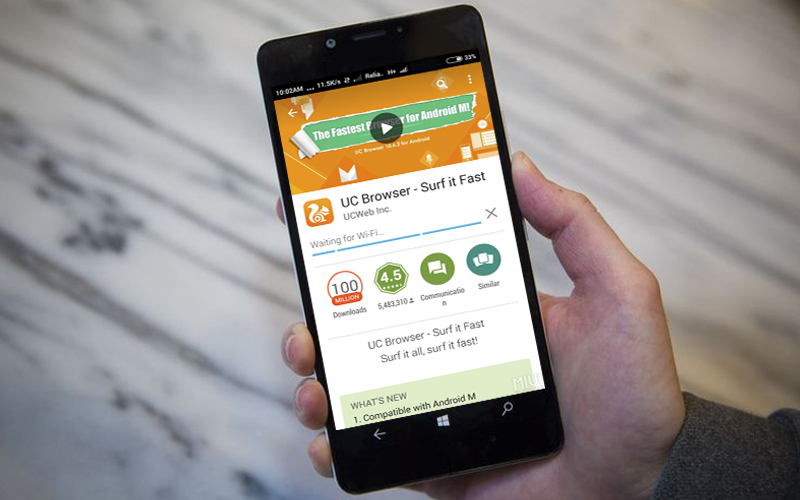

Останні версії браузерів UC Browser і UC Browser Mini для Android-пристроїв, що налічують понад 600 мільйонів завантажень, уразливі до URL-спуфінга. Уразливість була виявлена дослідником безпеки Аріфом Ханом (Arif Khan), який повідомив про неї розробника UC Web минулого місяця.

URL-спуфінг є кібератакою, що грунтується на можливості атакуючого міняти URL в адресному рядку браузера. Жертва бачить знайомий адресу і думає, ніби відвідує довірений сайт, хоча насправді виявляється на шкідливої сторінці. Ці сторінки можуть бути фішинговими і призначатися для викрадення облікових даних, або містити шкідливу рекламу, інфікує пристрій шкідливим ПЗ.

“Спуфінг URL – це найгірша з можливих фішингових атак, оскільки адреса в адресному рядку – це єдиний спосіб ідентифікувати відвідуваний користувачем сайт”, – зазначив Хан.

Уразливість в UC Browser і UC Browser Mini дозволяє зловмисникам видавати один домен за інший. Наприклад, blogspot.com можна видати за facebook.com, просто змусивши користувача зайти на www[.]google[.]com[.]blogspot.com[/?q=]www.facebook.com.

Як пояснив дослідник, атака можлива через недостатню перевірку браузерами регулярних виразів.

“Вони намагаються поліпшити користувацький UX, тому, коли користувач шукає щось у пошуковій системі на зразок Google, в адресному рядку відображається тільки пошуковий запит”, – зазначив Хан.

За його словами, браузери тільки перевіряють, чи починається відвідуваний користувачем URL-адресу з www[.]google[.]сom. У результаті хакер може обійти перевірку регулярних виразів і підмінити адресу в адресному рядку.

З метою убезпечити користувачів розробники UC Browser і UC Browser Mini повинні відмовитися від подібного “поліпшення”, призначеного для користувацького UX і відображати справжній домен, вважає дослідник.

Уразливість була виявлена у версіях UC Browser 12.11.2.1184 і UC Browser Mini 12.10.1.1192 (в старіших версіях вразливість відсутня).

Нагадаємо, експерти виявили один з найбільш високотехнологічних бекдорів, який коли-небудь існував. Бекдор під назвою LightNeuron спеціально розроблений для поштових серверів Microsoft Exchange і працює як агент пересилки повідомлень.

Також одна з п’яти найбільших криптовалютних бірж світу Binance повідомила про “масштабний злам”, в результаті якого невідомі зловмисники викрали понад 7 тисяч біткоїнів (близько $41 млн).

Окрім цього, уразливості в охоронних системах для “розумного будинку” дозволяють зловмисникам без відома користувачів відключати сигналізацію і попередження про вторгнення.