Дослідники з компанії Avanan, що займається питаннями безпеки електронної пошти, виявили нову фішингову кампанію. Зловмисники за допомогою повідомлень голосової пошти Microsoft Voicemail намагаються змусити жертву відкрити вкладення HTML, що перенаправляє на фішингові web-сторінки.

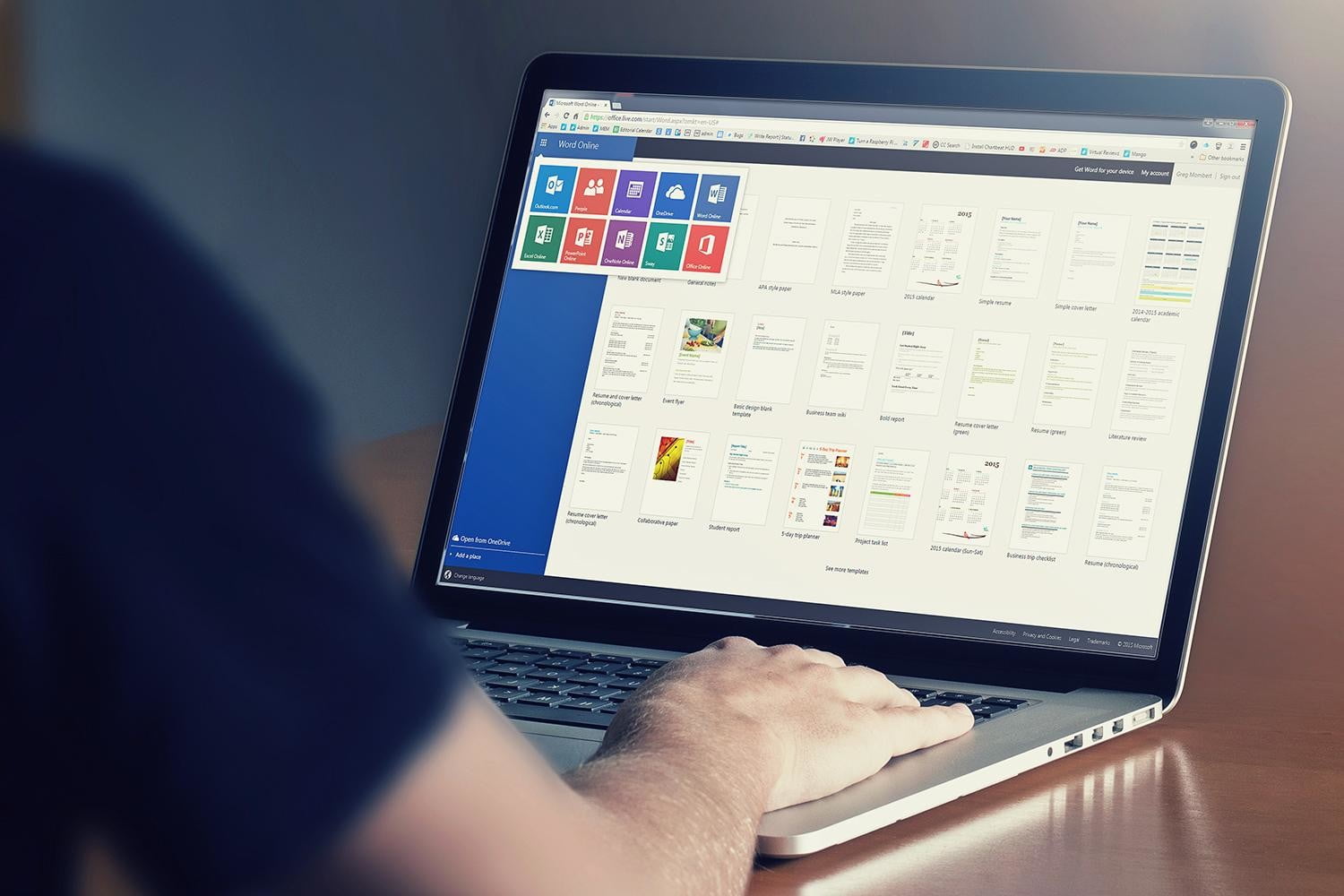

За словами дослідників, оператори кампанії розсилали потенційним жертвам електронні листи, замасковані під оповіщення голосової пошти Microsoft Office 365. Повідомлення в листах пропонували жертві відкрити вкладення для прослуховування голосового повідомлення. Для більшої правдоподібності в листі також відображався номер того, хто телефонував і довжина аудіозапису.

Жертви перенаправлялись на фішингові сторінки за допомогою HTML зі значенням атрибута http-equiv “Оновити”, а контенту – “1”. На відміну від раніше виявлених кампаній, які використовують мета-оновлення атак через проміжну URL-адресу, тепер використовується саме вкладення HTML для запуску перенаправлення. Дослідники назвали такий метод “MetaMorph Obfuscation”.

Зловмисники створили підроблену сторінку “Система управління голосовою поштою”, яка відкриває вікно авторизації “Перевірка автентичності користувача голосової пошти”. Таким чином жертви вводили адресу електронної пошти та пароль їх облікового запису Microsoft, які відправлялися на сервер злочинців.

До речі, дослідники з компанії Palo Alto Networks виявили 34 мільйони уразливостей в великих хмарних сервісах. За словами фахівців, проблеми з’явилися не з вини провайдерів, а через додатки, які розгортають клієнти в хмарі.

Нагадаємо, з мобільними додатками для Android можна буде працювати за комп’ютером із Windows або macOS. Так, під час заходу Samsung Unpacked 2019 корейський гігант представив додаток Samsung DeX for PC.

Також компанія Microsoft заблокувала установку оновлень для Windows 7 і Windows Server 2008 R2, підписаних за допомогою сертифіката SHA-2, на пристроях із встановленими антивірусними продуктами Symantec або Norton.

Стало відомо, що встановити шосту бета-версію iOS 13 можуть усі без винятку користувачі, які пройшли реєстрацію у програмі раннього доступу і встановили на свої пристрої активні бета-профілі. Якщо Ви дотрималися цих вимог, то за стабільного Wi-Fi-з’єднання або за допомогою iTunes оновлення буде завантажено на Ваш смартфон.

Окрім цього, більшість мобільних дзвінків у всьому світі здійснюються за стандартом Global System for Mobile Communications. Дослідники виявили недолік стандарту GSM, який дозволяє хакерам слухати Ваші дзвінки.

Microsoft не заперечує, що працівники компанії та підрядні організації можуть прослуховувати аудіозаписи розмов Skype і запити Cortana. Як видалити свою конфіденційну інформацію із серверів Microsft, йдеться у статті.

Зверніть увагу, Android-пристрої можуть постачатися із вбудованим шкідливим ПЗ і бекдорами через недостатній контроль виробників і постачальників.

Дослідник Педро Кабрера (Pedro Cabrera) продемонстрував на конференції Defcon наскільки уразливі для зламу сучасні Smart TV, що використовують підключений до Інтернету стандарт HbbTV.

Дослідники з Netflix і Google виявили низку багів у кількох реалізаціях протоколу HTTP/2. Експлуатація яких дозволяє зловмисникам викликати відмову в обслуговуванні на не оновлених серверах. Згідно зі статистикою, це 40% від усіх web-сайтів в Інтернеті.