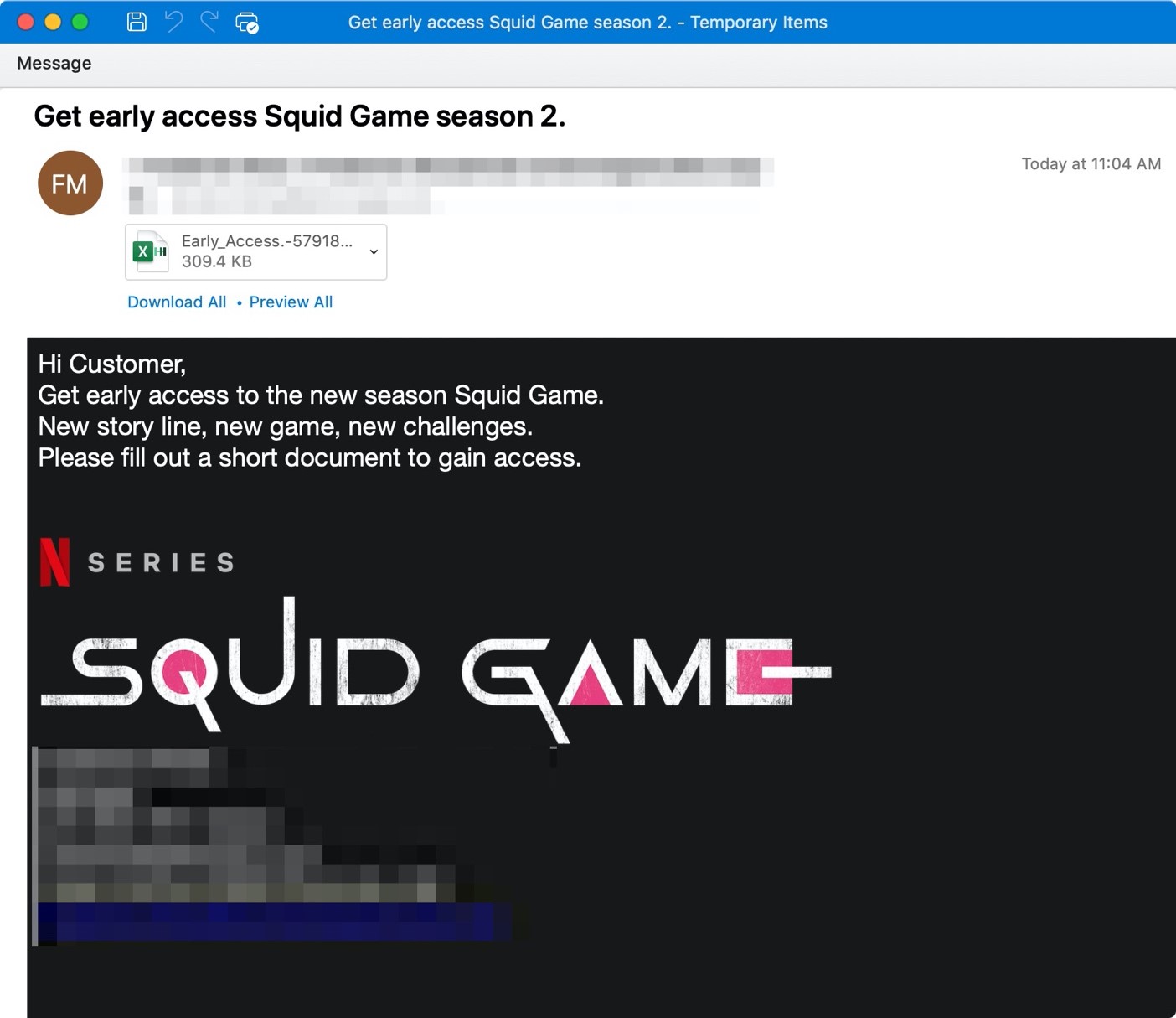

Електронні листи приходять із темою: “Гра в кальмара” повернулася, подивіться новий сезон раніше за всіх” або пропонують жертвам місце в акторському складі другого сезону серіалу.

Компанія з кібербезпеки Proofpoint знайшла докази діяльності кіберзлочинної групи, яка використовувала популярний хіт Netflix “Гра в кальмара” для поширення шкідливого програмного забезпечення Dridex.

У дописі в блозі Proofpoint зазначено, що TA575 — “крупна кіберзлочинна група” — надсилає електронні листи, начебто від когось, хто працює над шоу, закликаючи людей завантажувати шкідливі вкладення або заповнювати форми з конфіденційною інформацією.

У електронних листах є рядки з темою: “Гра в кальмара” повернулася, подивіться новий сезон раніше за всіх”, “Запросіть клієнта отримати доступ до нового сезону”, “Попередній перегляд реклами нового сезону “Гри в кальмара” і “Гра в кальмара” оголосила кастинг талантів для зйомок у рекламі нового сезону”.

Proofpoint заявили, що знайшли тисячі електронних листів-приманок, які були націлені на різні галузі промисловості в США. Деякі з електронних листів намагаються заманити жертв, кажучи, що вони можуть бути в шоу, якщо завантажать документ і заповнять його.

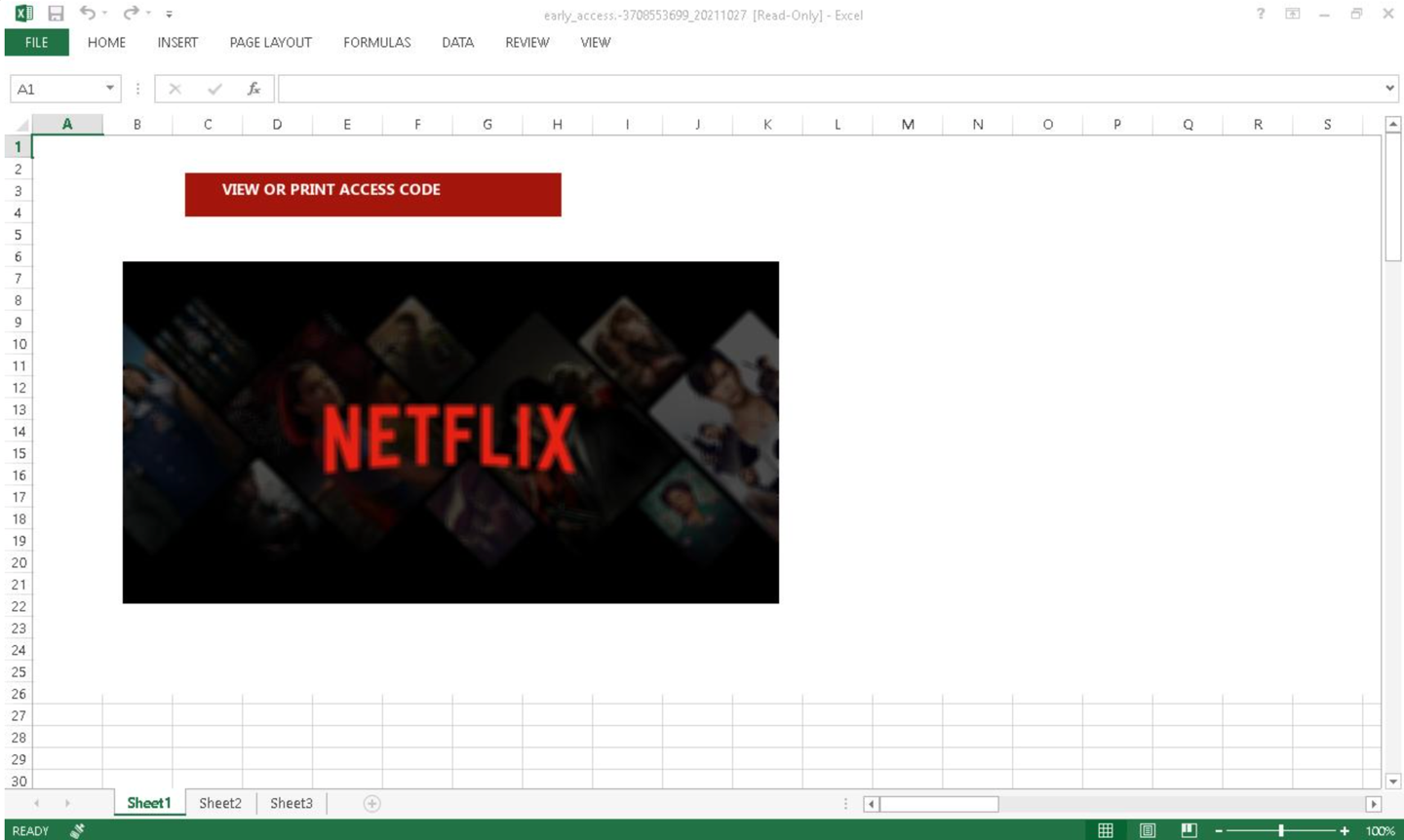

“Вкладені файли — це документи Excel з макросами, які, якщо їх увімкнути, завантажуватимуть ідентифікатор банківського трояна Dridex «22203» з URL-адрес Discord”, — пишуть дослідники Proofpoint Аксель Ф і Селена Ларсон.

Шеррод ДеГріппо, віце-президент із виявлення загроз і реагування на нього в Proofpoint, сказав, що Dridex — це банківський троян, який використовується для викачування грошей безпосередньо з банківського рахунку жертви.

“Але Dridex також використовується для збору інформації або як завантажувач шкідливих програм, які можуть призвести до подальших заражень, наприклад, програмами-вимагачами“, – додав ДеГріппо.

Proofpoint відстежує TA575 з кінця 2020 року, зазначаючи, що група зазвичай поширює Dridex через “шкідливі URL-адреси, вкладення Microsoft Office та захищені паролем файли”. Банда використовує різноманітні приманки, щоб змусити жертв клацати на посилання або завантажувати документи.

“У середньому TA575 надсилає тисячі електронних листів за кампанію, що впливає на сотні організацій”, – сказали дослідники Proofpoint.

Експерти з кібербезпеки, як-от генеральний директор ThreatModeler Арчі Агарвал, кажуть, що злочинна група TA575 складається з плідних, фінансово мотивованих опортуністів, які спеціалізуються на шкідливому програмному забезпеченні Dridex і керують серверами Cobalt Strike.

Як зловмисне програмне забезпечення Dridex, так і сервери Cobalt Strike є прикладами перепрофілювання роботи інших, сказав Агарвал, пояснивши, що Dridex бере свій початок ще в 2015 році і був відомий тим, що спеціалізується на крадіжці банківських облікових даних.

Хенк Шлесс, старший менеджер із рішень безпеки Lookout, сказав, що під час пандемії COVID-19 кіберзлочинці використовували різноманітні гачки, пов’язані з вакциною або державною допомогою, як приманку для електронних листів зі шкідливими вкладеннями.

Дані Lookout показують, що суб’єкти загроз сильно націлені на користувачів через мобільні канали, такі як SMS, платформи соціальних мереж, сторонні програми для обміну повідомленнями, ігри та навіть програми для знайомств. Він додав, що однією з найцікавіших частин звіту є те, що TA575 використовує Discord CDN для розміщення та доставки шкідливого програмного забезпечення.

«Ця практика використання легальних сервісів як проміжного сервера стає все більш поширеною. Ми часто бачимо це й у платформах зберігання даних, таких як Dropbox. Зловмисники роблять це, тому що їм легше уникати виявлення, якщо трафік виглядає законно”, – сказав Шлесс.