Фішинг – це тактика соціальної інженерії, метою якої є отримання вашої особистої інформації. Кіберзлочинці постійно розробляють нові фішингові атаки, щоб застати зненацька більше користувачів. Одним з таких методів є фішинг з порожніми зображеннями. Ось як його розпізнати та захиститися від нього.

Як відбувається фішинг з порожніми зображеннями?

Жертви фішингових атак з використанням порожніх зображень отримують електронні листи з вкладеннями .html або .htm, які містять лише порожні зображення. Однак, як тільки користувачі натискають на них, їх перенаправляють на шкідливі веб-сайти.

Вивчення HTML-файлу вкладення виявляє SVG-файл з кодуванням Base64. Javascript, вбудований у порожнє зображення, спричиняє автоматичне перенаправлення на небезпечну URL-адресу.

Читайте також: Як розпізнати небезпечні вкладення та шкідливе ПЗ в електронній пошті

Не буде зайвим нагадати, що ви ніколи не повинні вводити жодних персональних даних на підозрілих веб-сайтах. Інакше ви надасте інформацію хакерам.

Як захиститися від фішингових атак з використанням порожніх зображень

Avanan, дослідники, які виявили цей вид шахрайства, попереджають, що він обходить інструменти для виявлення вірусів. Це означає, що ви не можете покладатися на сканери провайдерів електронної пошти або вашого роботодавця, щоб виявити його.

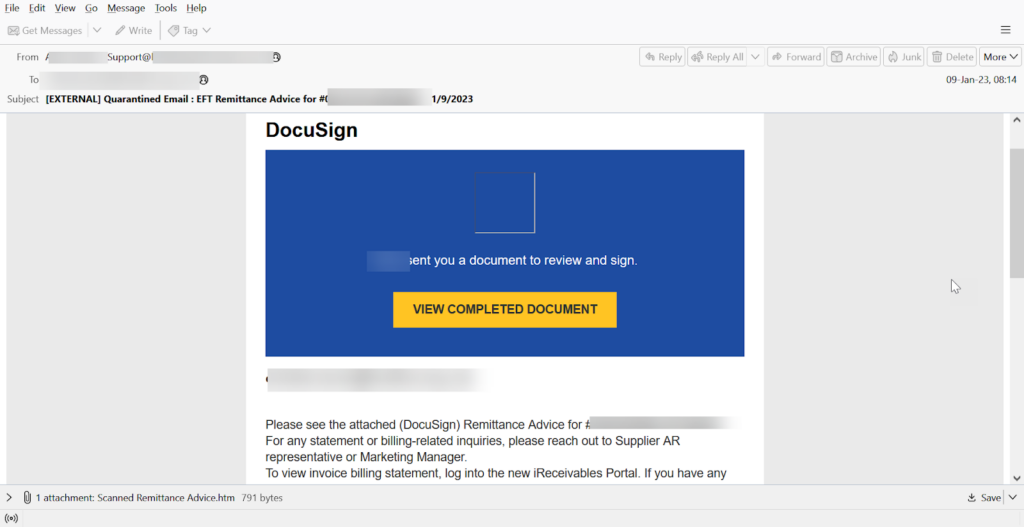

Крім того, цей вид шахрайства ховає файли в електронних листах, які здаються легітимними. Прикладом для дослідників стало повідомлення, яке нібито надійшло від DocuSign. Шкідливе вкладення називалося “Відсканована порада щодо грошового переказу”.

Посилання “Переглянути документ” в електронному листі перенаправляє користувачів на справжню сторінку DocuSign, але проблеми починаються, коли люди натискають на супровідне вкладення.

Це вміст HTML-файлу. Він містить зображення SVG, закодоване за допомогою Base64.

При розшифровці ось як виглядає зображення:

За своєю суттю це порожнє зображення з активним контентом всередині. Насправді, всередині зображення є Javascript, який автоматично перенаправляє на шкідливу URL-адресу.

По суті, хакери приховують шкідливу URL-адресу у «порожніх зображеннях», створюючи автоматичні перенаправлення, які обходять VirusTotal та інші перевірки на захист від шкідливих програм.

Цей приклад підкреслює, чому ви ніколи не повинні взаємодіяти з несподіваними електронними листами або вкладеннями, навіть якщо вони здаються автентичними або викликають у вас цікавість до їхнього змісту. Фішинг-шахрайство створює численні проблеми для жертв. Вони можуть призвести до того, що ви передасте хакерам конфіденційну інформацію, наприклад, свої банківські реквізити.

Що ви можете зробити?

Адміністратори компанії можуть змінити налаштування електронної пошти, щоб заблокувати вкладення .html. Багато компаній вже роблять це з .exe-файлами, щоб зробити поштові системи безпечнішими.

Читайте також: Як заборонити запуск потенційно небезпечних файлів .exe? – ІНСТРУКЦІЯ

Ще одна можливість для керівників – запустити симуляцію фішингової атаки, щоб побачити, як на неї реагують люди. Фішингові симуляції можуть показати, які члени команди потребують додаткової підготовки з кібербезпеки. Вони також допомагають запобігти реальним атакам, підвищуючи готовність працівників.

Загальне правило – не надавати жодних приватних даних і не завантажувати вкладення від людей, яких ви не знаєте або яким не повністю довіряєте. Якщо ви отримали підозрілого листа від когось, зв’яжіться з ним через іншу платформу і перевірте, чи посилання або вкладення справді від нього.

Фішингові атаки постійно розвиваються

Фішинг з порожніми зображеннями є своєчасним нагадуванням про те, що хакери часто розробляють нові способи обману своїх жертв, щоб застати їх зненацька. Формат цього підходу є особливо проблематичним, оскільки найнебезпечніший аспект виглядає як просто порожнє повідомлення. У ньому немає орфографічних помилок, зображень чи чогось іншого, що могло б наштовхнути вас на думку про типову фішингову атаку.

Завжди з підозрою ставтеся до несподіваних електронних листів, навіть якщо вони спочатку здаються легітимними.