Фахівці компанії AdGuard, виявили в Chrome Web Store розширення, які впроваджують рекламу в результати пошуку Google і Bing.

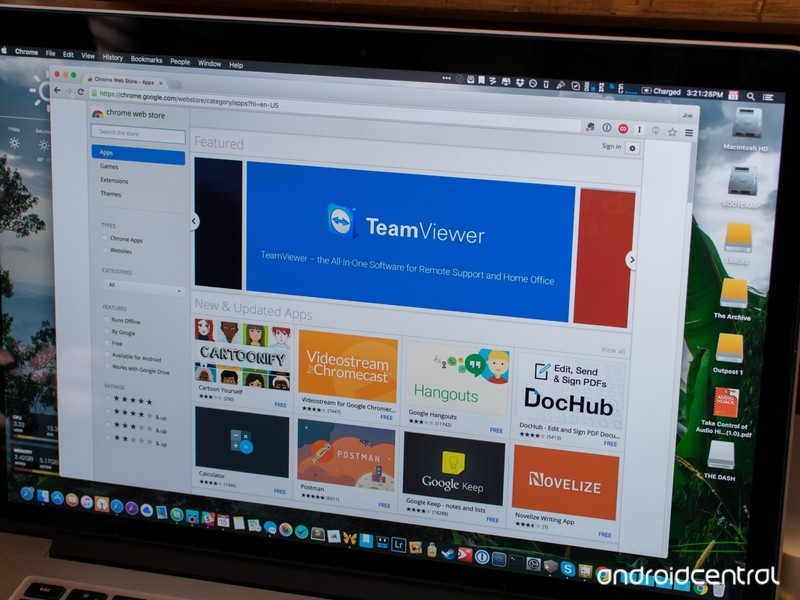

Шкідливі розширення були виявлені під час вивчення декількох підроблених блокувальників реклами, що розповсюджувалися через Chrome Web Store. В ході подальшого розслідування фахівці виявили 295 шкідливих розширень, завантажених з магазину понад 80 млн разів.

Крім підроблених блокувальників реклами також були виявлені шахрайські віджети для відображення прогнозу погоди і утиліти для скріншотів. Однак більшість (245 з 295) розширень представляли собою спрощені утиліти, у яких не було будь-яких функцій, крім установки користувальницького фону для сторінки “Нова вкладка” в Chrome.

Після встановлення підроблені розширення завантажували на пристрої користувача шкідливий код з домену fly-analytics.com, а потім непомітно впроваджували рекламу в пошукову видачу Google і Bing.

Google вже почала видаляти шкідливі розширення з Chrome Web Store. Коли розширення будуть видалені з магазину, вони також будуть автоматично відключені на пристрої користувача і позначені як шкідливе ПЗ в розділі “Розширення” браузера. Видалити підроблені розширення користувачі повинні вручну.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як за допомогою задньої панелі iPhone швидко запускати дії чи команди? – Інструкція

Як налаштувати автоматичне очищення Кошика у Windows 10? – Інструкція

Як уникнути схем шахрайства в Інтернеті? Поради для користувачів старшого покоління

Інтернет-шахраї та псевдоволонтери: як розпізнати благодійну аферу? Поради

Яких заходів потрібно вживати компаніям для протидії та відновленню у випадку кібератак? Поради

Нагадаємо, нову уразливість, яка дозволяє зловмисникам отримати майже повний контроль над Wіndows або Linux системами, виявила компанія Eclypsium. За її словами, уразливими є мільярди пристроїв – від ноутбуків, настільних ПК, серверів і робочих станцій до банкоматів, верстатів з програмним управлінням, томографів та іншого обладнання спеціального призначення, яке використовується в промисловій, медичній, фінансовій та інших галузях.

Окрім цього, команда дослідників з Рурського університету в Бохумі (Німеччина) виявила нові методи атак на підписані PDF-файли. Так звана техніка Shadow Attack дозволяє хакеру приховувати і замінювати вміст в підписаному PDF-документі, не зачіпаючи цифровий підпис. Організації, урядові установи, підприємства та приватні особи часто підписують документи в форматі PDF для запобігання несанкціонованих змін. Якщо хтось вносить зміни в підписаний документ, підпис стає недійсним.

До речі, нову фішингову кампанію, націлена на користувачів WhatsApp, виявили фахівці з кібербезпеки. Цього разу зловмисники розсилають фішингові повідомлення, використовуючи бренд Nespresso. Жертву запрошують перейти за посиланням і відповісти на кілька запитань, щоб отримати в подарунок кавоварку.

Також співробітники компаній і організацій, які використовують програмне забезпечення Microsoft Office 365, стали жертвами фішинговою кампанії, в рамках якої зловмисники використовують повідомлення-приманки, замасковані під автоматичні повідомлення SharePoint, для крадіжки облікових даних.

Зауважте, що користувачі Microsoft Office 365 звинуватили компанію Microsoft в тому, що вона нібито ділиться бізнес-даними своїх клієнтів з розробниками додатків Facebook, партнерами та субпідрядниками, порушуючи політику конфіденційності.