Як запланувати електронний лист в Gmail? ІНСТРУКЦІЯ

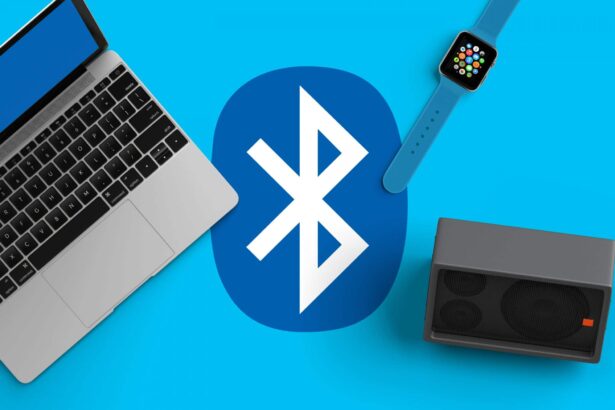

Bluetooth у космосі офіційно став реальністю

Як виявити шахрайство з технічною підтримкою та уникнути його? Поради

Шахрайство з технічною підтримкою є одним із найпоширеніших в Інтернеті. Зазвичай ці…

Що таке ретрансляційна атака?

Ретрансляційна атака - це тип кібератаки, при якій зловмисник перехоплює та перенаправляє…

Що таке атака бічного каналу та як хакери її використовують?

Комп’ютери не просто працюють в Інтернеті, їм потрібні фізичні носії, щоб підтримувати…

Розширення файлів – що вони означають та які бувають?

Розширення файлу або розширення імені файлу - це "суфікс" у кінці назви…

5 ознак того, що ваш iPhone ось-ось помре

Зазвичай iPhone дає Вам певні попередження, перш ніж він помре. Проблема в…

Міфи про Bluetooth: де правда, а де вигадки?

20 найкращих фільмів про хакерів усіх часів

6 найкращих безкоштовних альтернатив Microsoft Office

Хоча Microsoft Office все ще є розповсюдженим вибором для обробки текстів, презентацій…

Як дізнатися рівень сигналу Wi-Fi у відсотках?

5 простих речей, які варто зробити для безпеки MacOS

Безпека в мережі

Лідер LockBit у розшуку: США пропонують $10 млн за інформацію про російського кіберзлочинця

У вівторок коаліція правоохоронних органів на чолі з Національним агентством по боротьбі…

Google експериментує з використанням штучного інтелекту для виявлення фішингових загроз і запобігання шахрайству

Щоб перевірити, чи може ШІ допомогти зупинити кібератаки, Google нещодавно провів експеримент,…

Вразливість Microsoft Outlook використовується російськими хакерами APT28 для злому чеських та німецьких організацій

У п'ятницю Чехія і Німеччина виявили, що вони стали об'єктом довгострокової кампанії…

Google заборонить рекламу, яка просуває веб-сайти та додатки, що генерують діпфейк порно

Google оновив свою політику щодо неприйнятного контенту, включивши в неї формулювання, яке…