Intel представила нову технологію безпеки для своїх процесорів, яка допоможе захистити системи від методів кібератак, які зазвичай використовується у різних шкідливих програмах.

Нова технологія забезпечення контролю за потоком (CET), яка вбудована в апаратну мікроархітектуру, спочатку буде доступна в майбутніх мобільних процесорах серії Tiger Lake, але технічний гігант планує включити її трохи згодом у настільні та серверні платформи, пише SecurityWeek.

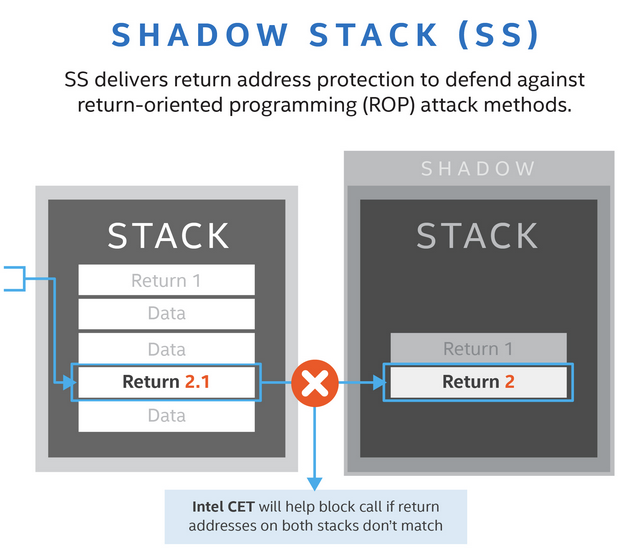

Intel CET має два основні компоненти: непряме відслідковування гілок (IBT), яке повинно забезпечувати захист від програмування, орієнтованого на стрибки (JOP) та атак, орієнтованих на виклики (COP); і тіньовий стек (SS), який забезпечує захист зворотної адреси від атак, орієнтованих на повернення (ROP).

Зловмисне програмне забезпечення часто використовує перехоплення управління потоком, щоб досягти своїх цілей, і багато програм страждають від недоліків безпеки пам’яті, які дозволяють атаки такого типу. Intel проаналізувала дані Trend Micro’s Zero Day Initiative (ZDI) і виявила, що майже дві третини з 1100 уразливостей, виявлених минулого року, входять до цієї категорії.

Intel зазначила, що специфікації для CET були опубліковані в 2016 році, і вона співпрацює з Microsoft, щоб створити кращий захист від таких типів атак.

Користувачі Windows 10 через деякий час зможуть скористатися захистом, який надає CET завдяки функції під назвою “Апаратний захист стека”, який наразі доступний у версії операційної системи Insider Preview.

“Ця нова функція захисту від переповнення стека працює лише на чіпсетах з інструкціями Intel CET. Вони спираються на нову архітектуру процесора, яка відповідає специфікаціям Intel CET. У програмах, що працюють в ОС, що підтримує Intel CET, користувачі можуть очікувати від наших партнерів детальних рекомендацій щодо того, як додатки “відмовляють у доступі” для захисту “, – пояснив Том Гаррісон, віце-президент із клієнтських обчислювальних груп та GM стратегій безпеки та ініціатив Intel.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ОГЛЯД УСІХ ПЛАНШЕТІВ ВІД APPLE: ЯКИЙ IPAD ВАРТИЙ ВАШОЇ УВАГИ?

ЯК ШУКАТИ ТА ВІДКРИВАТИ БУДЬ-ЯКІ ФАЙЛИ НА ВАШОМУ КОМП’ЮТЕРІ ЧЕРЕЗ КОМАНДНИЙ РЯДОК?

ОГЛЯД П’ЯТИ ФУНКЦІЙ ANDROID 11, ЧЕРЕЗ ЯКІ ВАРТО ОНОВИТИСЯ

ЯК ПЕРЕВІРИТИ ОПЕРАТИВНУ ПАМ’ЯТЬ НА ПОМИЛКИ ТА ВИПРАВИТИ ЇХ? – ІНСТРУКЦІЯ

Нагадаємо, в Україні розпочав роботу новий електронний сервіс check.gov.ua, який дозволяє перевіряти оплату державних послуг онлайн без надання паперових квитанцій. За допомогою сервісу можна перевіряти квитанції в електронній формі, а не надавати їх в паперовому вигляді з мокрою печаткою до відповідних державних органів.

Зауважте, 39-річний мешканець села Олешник, що на Закарпатті, розробив шкідливе програмне забезпечення для зламу екаунтів користувачів соцмереж. Придбавши програму через створений чоловіком канал у загальнодоступному месенджері, та встановивши на свій гаджет, клієнти отримували змогу зламувати мережеві екаунти користувачів соцмереж.

Також Facebook тестує нову функцію для Messenger, яка дозволяє краще захищати Ваші повідомлення від сторонніх очей. Користувачеві потрібно буде підтвердити свою особу, використовуючи Face ID, Touch ID або свій пароль, перш ніж він зможе переглянути свою папку “Вхідні”, навіть якщо телефон уже розблокований.

Окрім цього, Twitter оголосив, що видалив понад 30 000 облікових записів, які проводили державну пропаганду. Ідентифікована як така, що належить Китаю, найбільша з трьох мереж містила 23 750 облікових записів. Мережа займалася цілою низкою маніпулятивних скоординованих заходів, в основному використовуючи різні китайські мови та діалекти для поширення геополітичних наративів, сприятливих для Комуністичної партії Китаю.

До речі, останні оновлення для Windows 10 підвищують безпеку платформи, але, на жаль, вони також містять неприємні помилки, які роблять неможливим друк, викликаючи збої у принтерів. Звіти користувачів на Reddit та форумі Microsoft Answers показують, що проблема стосується різних моделей принтерів HP, Canon, Panasonic, Brother та Ricoh.