Виявлено критичну помилку в Linux, яка може дозволити зловмисникам повністю контролювати вразливі до неї машини. На сьогоднішній день випущено патч, який виправляє помилку, але він ще не включений до ядра Linux.

Вразливість CVE-2019-17666, яка був класифікована як критична за ступенем тяжкості, існує в модулі “rtlwifi” – драйвері для Wi-Fi-адаптерів Realtek , що використовуються в пристроях під управлінням Linux, пише ThreatPost.

Зокрема, драйвер вразливий до атаки переповнення буфера, де буфер (область у сховищі фізичної пам’яті, яка використовується для тимчасового зберігання даних під час його переміщення) виділяється в стеку пам’яті (область пам’яті процесу, яка використовується для зберігання динамічних змінних). Цей надлишок даних, в свою чергу, пошкоджує сусідній простір в пам’яті і може змінювати інші дані. Цей специфічний недолік дає можливість зловмисникам проводити різноманітні атаки, з різноманітними наслідками – від простих збоїв машин на Linux до повного контролю над ними.

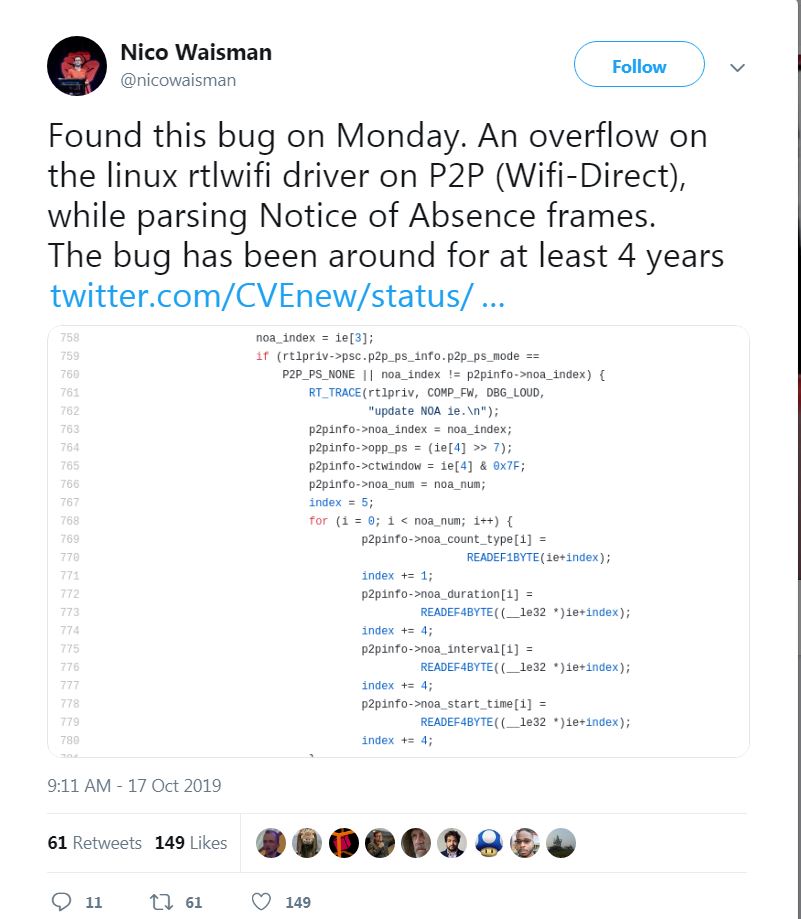

“Помилка серйозна… якщо хтось зараз використовує цей драйвер Realtek (rtlwifi), він вразливий до цієї помилки, і хтось інший, що перебуває в радіусі прийому сигналу, може потенційно атакувати його”, – сказав Ніко Вайсман, головний інженер з безпеки Github, який виявив вразливість і опублікував свої висновки в четвер у Twitter,

Уразливий фрагмент драйвера rtlwifi – це функція, що називається протокол Notice of Absence. Цей протокол допомагає пристроям автономно вимкнути передавач, щоб заощадити енергію. Недолік існує в тому, як драйвер обробляє пакети повідомлень про відсутність сигналу: він не перевіряє певні пакети на сумісну довжину, щоб зловмисник міг додати конкретні інформаційні елементи, які спричинили б збій системи.

За словами Вайсмана, для використання цієї помилки зловмисник може надіслати “зловмисний” пакет, який спровокує вразливість на машині з Linux. Це можна зробити, якщо зловмисник знаходиться в радіусі дії вразливого пристрою. Потрібно, щоб зловмисник не мав ніякої автентифікації. Недолік може бути використаний для проведення різних атак, додав він.

“Вразливість викликає переповнення стеку – це може призвести до збоїв у ядрі Linux або якщо буде записаний експлойт (який не є тривіальним), зловмисник може реалізувати віддалене виконання коду”, – сказав Вайсман для Threatpost.

До цієї помилки вразливі версії Linux з ядром 5.3.6 і старіші – і дослідники заявили, що така вразливість існувала ще за 4 роки до її відкриття. У відповідь команда, що відповідає за ядро Linux, розробила патч, який виправляє цю помилку, але він ще не включений до ядра Linux.

Зверніть увагу, що останнє оновлення операційної системи для Mac, MacOS Catalina, було випущено на початку цього тижня, і разом із цим з’явився цілий список проблем – як незначних, так і великих.

Також компанія Microsoft оголосила, що розширена підтримка для Office 2010 буде діяти до 13 жовтня 2020 року. Після цієї дати офісний пакет версії 2010 більше не буде отримувати оновлення безпеки.

Дослідники з кібербезпеки з компанії Fortinet виявили декілька вразливостей в роутерах D-Link. Багато з цих маршрутизаторів досі знаходяться у вільному продажі в інтернет-магазинах, хоча D-Link вже припинила їх виробництво і підтримку. Як перевірити, чи Ваш роутер досі підтримується виробником і для нього доступні оновлення безпеки, дізнайтесь зі статті.

Не всі загрози для дитини в Інтернет-просторі є результатом дій кіберзлочинців. Часто проблеми юних користувачів можуть бути спричинені знущаннями товаришів. Вже давно цькування (буллінг) серед підлітків вийшло за межі школи та поширилося на кіберпростір.