Сотні мільйонів пристроїв, особливо смартфонів та планшетів Android, що використовують чіпсети Qualcomm, вразливі до нового набору потенційно серйозних уразливостей.

Згідно повідомлення фірми з кібербезпеки CheckPoint, недоліки можуть дозволити зловмисникам красти чутливі дані, що зберігаються в захищеній зоні, яка в іншому випадку повинна бути найбільш захищеною частиною мобільного пристрою, пише TheHackerNews.

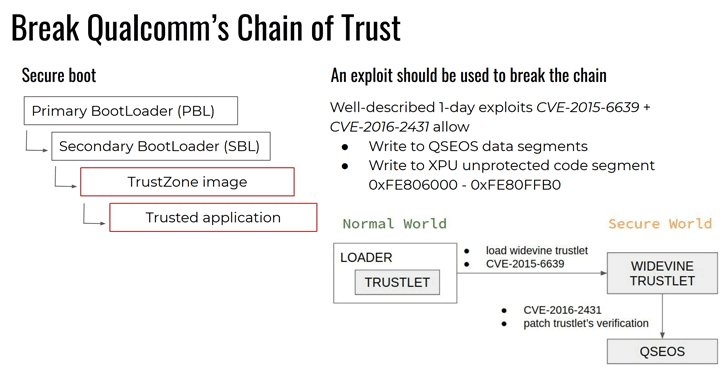

Уразливості знаходяться в безпечному середовищі виконання Qualcomm (QSEE), впровадженому середовищем довіреного виконання (TEE) на основі технології ARM TrustZone. Також відомий як “безпечний світ” (Secure World) Qualcomm, QSEE – це захищена зона пам’яті основного процесора, яка зберігає конфіденційну інформацію та забезпечує окреме захищене середовище (REE) для виконання довірених додатків.

Поряд з іншою особистою інформацією QSEE зазвичай містить приватні ключі шифрування, паролі, кредитні та дебетові картки. Оскільки цей захист базується на принципі найменших привілеїв, системні модулі “звичайного світу” (Normal World), такі як драйвери та програми, не можуть отримати доступ до захищених областей пам’яті, якщо це не потрібно – навіть якщо вони мають root-доступ.

“У 4-місячному дослідницькому проекті нам вдалося повністю “розібрати” “безпечний світ” Qualcomm і виробити досить складну методику, щоб показати дірку в захисті, – розповіли дослідники. – Ми застосували спеціально розроблений інструмент, що тестує надійний код на пристроях Samsung, LG, Motorola”.

Інструментарій дозволив дослідникам знайти чотири вразливості в надійному коді, реалізованому Samsung, одну в Motorola та одну в LG.

- dxhdcp2 (LVE-SMP-190005);

- sec_store (SVE-2019-13952);

- authnr (SVE-2019-13949);

- esecomm (SVE-2019-13950);

- kmota (CVE-2019-10574);

- tzpr25 (визнано Samsung);

- prov (Motorola працює над виправленням).

На думку дослідників, ці вразливості захищених компонентів Qualcomm можуть дозволити зловмиснику:

- виконувати “надійні програми” у “звичайному світі” (ОС Android);

- завантажити заражений “надійний додаток” у “безпечний світ” (QSEE), обходячи ланцюжок довіри Qualcomm;

- адаптувати цю заражену “надійну програму” для роботи на пристрої іншого виробника.

“Цікавим фактом є те, що ми також можемо завантажувати ці “надійні програми” з іншого пристрою. Все, що нам потрібно зробити, – це замінити хеш-таблицю, підпис і ланцюжок сертифікатів у .mdt-файлі на ті, що витягнуті з файлу, де прописуються ідентифікатори довіри виробника пристрою “,- вважають дослідники.

Вразливість компонента TEE залишає пристрої вразливими до широкого спектру загроз безпеці, включаючи витік захищених даних, надавання root-доступу без відома господаря пристрою, розблокування завантажувача та виконання прихованих програм APT. Уразливості також впливають на широкий спектр смартфонів та пристроїв зі сфери Інтернету речей, які використовують компонент QSEE для захисту чутливої інформації користувачів.

Check Point Research повідомила про це виробників смартфонів та комплектуючих до них. Зокрема, Samsung, Qualcomm та LG вже випустили патчі для цих уразливих місць QSEE.

До речі, Facebook нарешті представив платіжну систему Facebook Pay – її розглядають як заявку на спрощення як покупок, так і грошових переказів у соціальній мережі.

Зверніть увагу, Google вирішив “присоромити” повільні сайти за допомогою значків. Компанія експериментує з різними варіантами позначень у браузері Chrome для веб-сайтів, які “у загальному випадку працюють повільно”.

Також Міністерство оборони США звинуватило кіберзлочинців, які працюють на уряд Північної Кореї, в кібератаках на фінансовий сектор, в тому числі на мережу SWIFT, з метою збагачення.

Стало відомо, що дохід від кіберзлочинності оцінюється в $ 1,5 трлн, в той час як загальний обсяг ринку кібербезпеки в 2019 році склав $ 136 млрд.

Дослідники безпеки виявили уразливості в декількох популярних Android-телефонах. За словами експертів, проблема зачіпає як мінімум 10 популярних Android-пристроїв, в тому числі Google Pixel 2, Huawei Nexus 6P і Samsung Galaxy S8 Plus.