Про нову хвилю поширення спам-повідомлень повідомляє компанія ESET. Так, за допомогою цих листів з небезпечним вмістом зловмисники розповсюджують програми-вимагачі, загрози для майнінгу криптовалют, шкідливі завантажувачі, черв’як Phorpiex та шкідливе програмне забезпечення для зміни налаштувань.

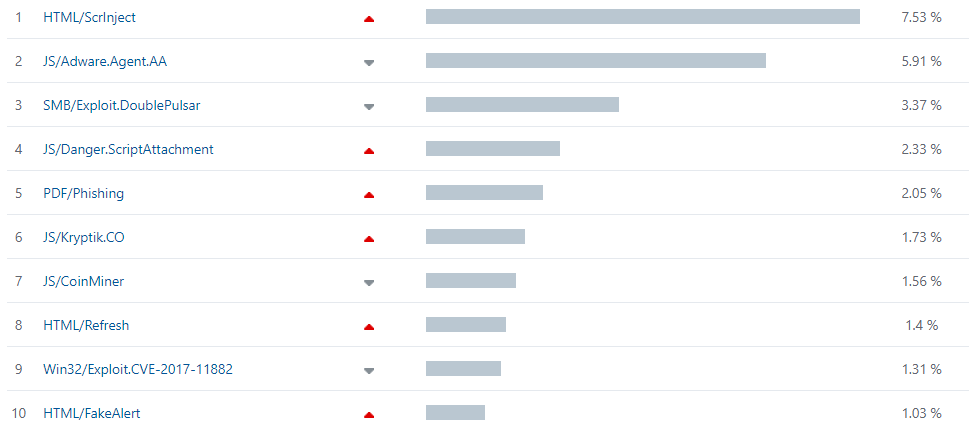

Крім шкідливих компонентів, спам-листи можуть містити шкідливий JavaScript, який продукти ESET виявляють як JS/Danger.ScriptAttachment. Станом на кінець січня ця загроза стала четвертою за кількістю виявлень в усьому світі та загрозою номер один у Японії.

Варто відзначити, в середині січня зловмисники вже запускали схожу спам-кампанію, відому під назвою “Love You”. Однак тепер кіберзлочинці змінили тематику повідомлень, перейшовши від романтичної теми до актуальних для Японії тем. Але як і раніше, особливістю нової спам-розсилки залишається інтенсивне використання смайликів в темах та в тілі листа.

Як захиститися від спаму?

- Щоб не стати жертвою шкідливого спаму, завжди перевіряйте легітимність електронних листів, перш ніж відкривати будь-які вкладення або переходити за посиланнями. Якщо необхідно, зверніться до організації від імені якої нібито надійшов лист, використовуючи контактні дані з офіційного сайту компанії.

- Варто зазначити, що Gmail блокує вкладення JavaScript як в отриманих, так і в надісланих листах.

- Користувачі інших служб електронної пошти, зокрема корпоративних поштових серверів, повинні покладатися на свою обізнаність, якщо вони не використовують рішення безпеки з функцією виявлення та блокування файлів шкідливих JavaScript.

- Щоб забезпечити захист від спаму можна використати рішення ESET Mail Security для Microsoft Exchange Server.