Російські кібершпигуни, пов’язані з фсб, були помічені у використанні USB-хробака під назвою LitterDrifter для атак на українські організації.

Check Point, який детально описав останні тактики Gamaredon (також відомого як Aqua Blizzard, Iron Tilden, Primitive Bear, Shuckworm і Winterflounder), назвав цю групу такою, що бере участь у широкомасштабних кампаніях, які супроводжуються “зусиллями зі збору даних, спрямованими на конкретні об’єкти, вибір яких, ймовірно, мотивований шпигунськими цілями”.

Як діє LitterDrifter?

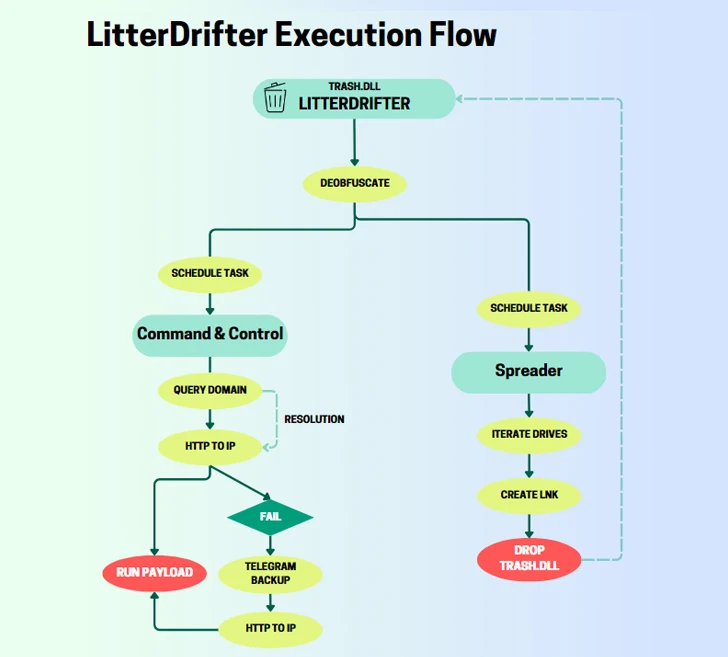

Хробак LitterDrifter має дві основні функції: автоматичне поширення шкідливого програмного забезпечення через підключені USB-накопичувачі, а також зв’язок з командно-контрольними (C&C) серверами зловмисників. Підозрюється, що він є еволюцією USB-черв’яка на основі PowerShell, який раніше був виявлений компанією Symantec у червні 2023 року.

Читайте також: Чим Вам загрожує підключення невідомих USB? Поради із захисту

Написаний на VBS, модуль-розповсюджувач відповідає за розповсюдження хробака у вигляді прихованого файлу на USB-накопичувачі разом з приманкою LNK, якій присвоюються випадкові імена. Свою назву LitterDrifter шкідливе програмне забезпечення отримало через те, що початковий компонент оркестровки має ім’я “trash.dll”.

“Підхід Gamaredon до C&C є досить унікальним, оскільки він використовує домени як заповнювач для циркулюючих IP-адрес, які фактично використовуються в якості серверів C2”.

пояснили в Check Point

LitterDrifter також здатний підключатися до C&C-сервера, витягнутого з Telegram-каналу – тактика, яку зловмисники неодноразово використовували принаймні з початку року. Фірма з кібербезпеки заявила, що також виявила ознаки можливого зараження за межами України на основі даних VirusTotal з США, В’єтнаму, Чилі, Польщі, Німеччини та Гонконгу.

Передумови атаки

Gamaredon активно діяв цього року, постійно вдосконалюючи свої методи атаки. У липні 2023 року з’ясувалося, що зловмисник здатен швидко викрадати дані, передаючи конфіденційну інформацію протягом години після початкової компрометації.

“Очевидно, що LitterDrifter був розроблений для підтримки широкомасштабної операції зі збору даних. Він використовує прості, але ефективні методи, щоб забезпечити охоплення якомога більшої кількості об’єктів у регіоні”.

підсумували в компанії.

Ця подія сталася після того, як Національний координаційний центр кібербезпеки України (НКЦК) виявив атаки, організовані російськими державними хакерами, спрямовані на посольства по всій Європі, в тому числі в Італії, Греції, Румунії та Азербайджані. Вторгнення, які приписують APT29 (також відомі як BlueBravo, Cloaked Ursa, Cozy Bear, Iron Hemlock, Midnight Blizzard і The Dukes), пов’язані з використанням нещодавно виявленої вразливості WinRAR (CVE-2023-38831) за допомогою нешкідливих на вигляд приманок, які нібито пропонують автомобілі BMW на продаж – тема, яку зловмисники використовували в минулому. Ланцюжок атак починається з надсилання жертвам фішингових електронних листів, що містять посилання на спеціально створений ZIP-файл, який після запуску використовує вразливість для отримання сценарію PowerShell з віддаленого сервера, розміщеного на Ngrok.

“Тривожна тенденція використання вразливості CVE-2023-38831 хакерськими групами російських спецслужб свідчить про її зростаючу популярність та витонченість”.

зазначили в NCSCC

Раніше цього тижня Команда реагування на комп’ютерні надзвичайні ситуації в Україні (CERT-UA) виявила фішингову кампанію, яка поширює шкідливі RAR-архіви, що містять PDF-документ нібито від Служби безпеки України (СБУ), але насправді є виконуваним файлом, який призводить до розгортання вірусу-шкідника Remcos RAT. CERT-UA відстежує активність під псевдонімом UAC-0050, яка також була пов’язана з іншою серією кібератак, спрямованих на державні органи країни з метою доставки Remcos RAT у лютому 2023 року.