Зовнішні носії даних залишаються популярними ще з 1950-х років, з часом лише удосконалюючи свої технологічні можливості. Відтак широко поширені колись магнітні стрічки та дискети вже практично припинили своє існування, а оптичні диски переважно використовуються лише в ігрових консолях. Протягом 20 останніх років провідним гравцем на ринку таких девайсів залишаються USB-накопичувачі.

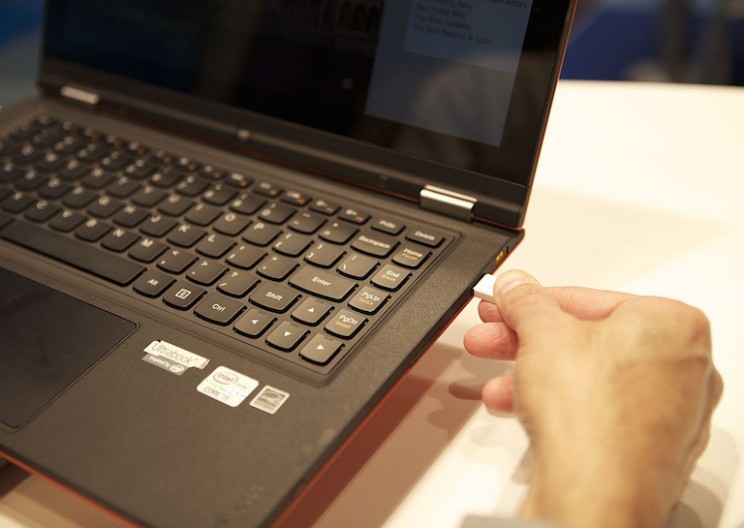

Хоча флешки пройшли випробування часом — принаймні, на цей момент — їх використання пов’язане з деякими ризиками. Зокрема, USB-накопичувач через свої невеликі розміри, портативність та простоту доступу сьогодні може використовуватись зловмисниками для викрадення корпоративних даних або для інфікування шкідливим програмним забезпеченням всієї системи компанії.

“Дивіться, хтось загубив флешку!”

За результатами досліджень, люди часто підключають невідомі USB-накопичувачі до своїх комп’ютерів з метою допомогти власнику знайти загублену флешку чи просто з цікавості. При цьому користувачі не замислюються про можливий шкідливий вміст носія та ризики підключення. На жаль, саме на таку поведінку часто розраховують кіберзлочинці, використовуючи методи соціальної інженерії для здійснення своєї шкідливої діяльності. Про це пише ESET.

Підключення невідомих USB-накопичувачів може призвести до проникнення на комп’ютер жертви різних видів загроз, наприклад, програм-вимагачів, які здатні заблокувати важливі конфіденційні дані. В іншому випадку можливе інфікування програмами для зчитування натиснень клавіатури, які дозволять хакерам отримати облікові дані для доступу до різних облікових записів жертви — від соціальних мереж до фінансових установ.

У разі підключення інфікованого USB-накопичувача до робочого комп’ютера під загрозою може опинитися вся корпоративна мережа, оскільки певні типи шкідливих програм можуть поширюватися у всій системі компанії. Серед відомих прикладів подібних атак загроза Stuxnet, яка поширюється безпосередньо за допомогою інфікованого USB-накопичувача. Крім цього, варто згадати шкідливі програми BadUSB, які дозволяли зловмисникам отримати повний контроль над пристроєм, шпигувати за користувачами та навіть викрадати дані.

Як забезпечити захист пристроїв від шкідливих USB-накопичувачів?

Для зниження ризиків інфікування Вашого пристрою під час підключення невідомого USB-накопичувача дотримуйтесь наступних правил:

- Завжди оновлюйте операційну систему та програмне забезпечення до актуальних версій.

- Як правило, під час підключення зовнішнього носія до одного з USB-портів комп’ютера, запуск відбувається автоматично. Тому для безпеки Вашого пристрою рекомендується вимкнути функцію Автозапуск, щоб система автоматично не відкривала USB-накопичувач з потенційно шкідливим кодом.

- Використовуйте надійне рішення з безпеки для захисту робочих станцій від загроз, пов’язаних з інфікованими USB-накопичувачами, а також від інших шкідливих програм. Крім цього, рішення для захисту робочих станцій надає можливість сканування підключених зовнішніх носіїв на наявність будь-якого шкідливого ПЗ та повідомляє у разі виявлення підозрілих програм.

Незважаючи на простоту цих правил, саме їх дотримання забезпечить захист пристроїв від інфікування та несанкціонованого доступу до конфіденційних даних.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як обмежити перегляд небажаного контенту для дітей у TikTok? Поради для батьків

10 кращих застосунків для Android та iOS, які допоможуть Вам у навчанні

Чому слід оновлювати програмне забезпечення? Поради

Як заблокувати небажаний контакт у Facebook? – ІНСТРУКЦІЯ

Як зупинити відстеження небажаними програмами Вашої точної геолокації? ІНСТРУКЦІЯ

Як скопіювати файли на USB-накопичувач на Chromebook? – ІНСТРУКЦІЯ

Нагадаємо, виявили нову шпигунську кампанію проти користувачів Android, в рамках якої зловмисники поширюють “Pro-версію” TikTok. Шкідливе ПЗ здатне захоплювати контроль над базовими функціями пристрою – робити фотографії, читати і відправляти SMS-повідомлення, здійснювати телефонні дзвінки і запускати додатки.

Також співробітники компанії Facebook вручну переглядають запити на розкриття інформації користувачів, не перевіряючи електронні адреси тих, хто запитує доступ до порталів, призначених виключно для співробітників правоохоронних органів. Іншими словами, будь-хто, у кого є електронна адреса, може отримати доступ до порталів, де правоохоронні органи запитують дані про користувачів Facebook і WhatsApp.

Фахівці Колумбійського університету провели дослідження на предмет безпеки Android-додатків, і 306 додатків містили серйозні криптографічні уразливості. Найпоширенішими проблемами опинилися використання небезпечного генератора псевдовипадкових чисел, непрацюючі хеш-функції, використання режиму роботи CBC, повторне використання паролів (в тому числі ненадійних) тощо.

Уразливість BLURtooth можуть використовувати хакери для перезапису ключів аутентифікації Bluetooth. За допомогою уразливості BLURtooth зловмисник може маніпулювати компонентом CTKD для перезапису ключів аутентифікації Bluetooth і таким чином отримати доступ до підтримуючих Bluetooth сервісів і додатків на тому ж пристрої.