Відображення рекламного контенту у браузерах стало найпоширенішою загрозою у рейтингу найбільш поширеного шкідливого програмного забезпечення, яке було виявлено на території України в липні 2019 року. Про це повідомляє прес-служба компанії ESET.

Відповідно до даних системи зворотного зв’язку ESET Live Grid рекламне програмне забезпечення вже кілька місяців поспіль займає перші позиції в списку.

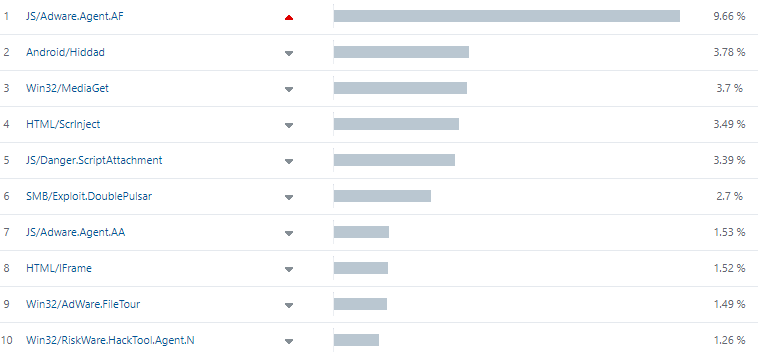

Топове місце в рейтингу утримує загроза JS/Adware.Agent.AF (9.66%), яка відображає рекламний контент в браузерах. У порівнянні з попереднім рейтингом на кілька позицій вище піднялася вже відома троянська програма Android/Hiddad (3.78%), яка інфікує мобільні девайси.

Третє місце в рейтингу дісталося загрозі Win32/MediaGet (3.70%), яка дозволяє завантажувати на пристрій користувача різні шкідливі програми. Кіберзагроза потрапляє на пристрій жертви, потім встановлює додаткові розширення Інтернет-браузера та додає файли для відкриття під час запуску системи.

Загроза під назвою HTML/ScrInject (3.49%), яка стала четвертою в рейтингу шкідливих програм в Україні, дозволяє здійснювати перенаправлення користувачів на небезпечні сайти або веб-сторінки. Зловмисний програмний код цієї кіберзагрози вбудований в HTML-сторінки.

Ще одним популярним видом шкідливого програмного забезпечення на території України є кіберзагроза JS/Danger.ScriptAttachment (3.39%), яка поширюється через вкладення електронної пошти.

Крім згаданих раніше загроз, варто звернути увагу на підвищення активності бекдора SMB/Exploit.DoublePulsar (2.70%) та рекламного ПЗ JS/Adware.Agent.AA (1.53%).

У зв’язку з активною розробкою кіберзлочинцями нових інструментів та поліпшенням методів інфікування пристроїв фахівці радять дотримуватися таких правил безпечної роботи в мережі Інтернет:

- Будьте обережними під час відкриття повідомлень від невідомих відправників.

- Не переходьте за підозрілими посиланнями в Інтернет-мережі.

- Використовуйте надійні рішення з безпеки для захисту конфіденційних даних на ваших пристроях.

- Здійснюйте регулярне оновлення операційної системи та встановлених додатків для виправлення уразливостей.

- Уникайте доступу до публічної незахищеної мережі Wi-Fi.

Нагадаємо, тиждень тому компанія Google випустила чергову версію свого браузера – Chrome 76, що блокує для сайтів можливість визначати, чи використовується режим “інкогніто”. Хоча користувачі зустріли нововведення з великим ентузіазмом, воно відкрило зловмисникам інший шлях, що дозволяє детектувати використання цього режиму.

Також у “Google Перекладачі” є вбудована функція перекладу, яка діє в будь-яких додатках без винятку. Пропонуємо Вашій увазі покрокову інструкцію про те, як легко і просто перекладати текст у будь-яких додатках на Android.

Усі додатки, завантажені на смартфон, під час їх налаштування запитують у користувача згоду на використання даних пристрою. На що звертати увагу під час встановлення мобільних застосунків, щоб для зберегти конфіденційність даних, читайте тут.