Intel використовує внутрішні кодові імена, призначені для приховування того, над чим компанія працює, поки вона не буде готова оприлюднити це. Отже, недарма ці назви не дуже значущі для непосвячених.

Чому кодові імена Intel мають значення?

Ці кодові імена неминуче стають відомими (Intel їх публікує), і, якщо зробити невелике дослідження, Ви виявите, що вони мають велике значення.

Насправді кодові імена Intel часто можуть забезпечити краще розуміння процесорів, ніж офіційні маркетингові імена, які Ви бачите на коробці. Розглянемо найсвіжіші процесори ноутбуків Intel 10-го покоління. Ці процесори складаються з декількох мікроархітектур процесора. Однак, якщо Ви не можете посилатися на їх кодові назви, офіційні назви стають трохи заплутаними, пише How-To Geak.

Візьмемо, наприклад, Core i7-1065G7 та Core i7-10510U: обидва є мобільними процесорами для ноутбуків та інших пристроїв, і обидва вважаються чипами 10-го покоління (звідси “10” після тире). Однак G7 – процесор Ice Lake, а інший – Comet Lake.

Більшість людей, які шукають “найкращого”, йтимуть із 10510U, оскільки він має більшу тактову частоту. Однак Intel стверджує, що мікросхема ноутбука Comet Lake краща за продуктивністю і багатопотокові робочі навантаження, тоді як Ice Lake краще для AI та графіки.

Ось чому це допомагає принаймні поверхнево розуміти різні покоління чипів Intel, коли збираються придбати новий ПК або ноутбук. Ви не повинні зациклюватися на цьому, але розуміння кодових назв може допомогти Вам розшифрувати огляди в Інтернеті, а також маркетингові матеріали на полицях магазинів та упаковці.

Модель розвитку Intel

Ми не можемо говорити про кодові імена, не розмовляючи про те, як Intel створює свої процесори. Близько десятиліття Intel розробляла свої процесори на основі відомої моделі тік-таків.

“Тік-так” (англ. tick-tock) — екстенсивна стратегія розробки мікропроцесорів, анонсована компанією Intel на конференції Intel Developer Forum у вересні 2006. Цикл розробки поділено на дві стадії — “тік” і “так”. “Тік” означає мініатюризацію технологічного процесу і відносно невеликі вдосконалення мікроархітектури. “Так” означає випуск процесорів з новою мікроархітектурою, але за допомогою наявного технологічного процесу. За планами Intel, кожна частина циклу повинна тривати близько року.

Щороку Intel вводить нову мікроархітектуру (tock), а наступного – скорочує її (tick).

Tick-tock було замінено близько 2016 року на модель-оптимізація процесів архітектури (PAO). Перший етап цього процесу – стискання штампів, а потім вводиться нова архітектура, подібно до моделі тік-таків. Тоді, однак, йде етап оптимізації, під час якого архітектура вдосконалюється без необхідності робити стрибок у виробничому процесі.

PAO не обов’язково є трирічною моделлю – етап оптимізації може тривати нескінченно довго, як ми бачили на робочому столі з 2015 року. Також, здається, модель PAO не є важким і швидким правилом, майбутні процесори настільних комп’ютерів можуть мати новий дизайн (“A”) до скорочення (“P”).

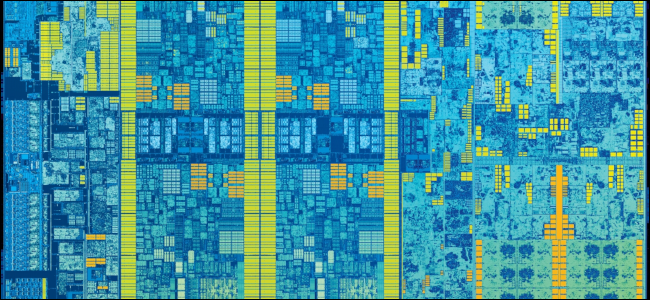

Отже, що таке мікроархітектура мікросхеми і скорочення? Найпростіше кажучи, мікроархітектура – це конструкція мікросхеми. Кожен новий процесор має або повністю оновлений дизайн, або вдосконалену версію існуючого. Нова мікроархітектура може принести нові можливості, а також вдосконалення інструкцій за цикл/такт (IPC), що підвищують продуктивність.

Крім того, кожен процесор використовує виробничий процес, наприклад, 14 nm, 10 nm або 7 nm (nm – означає “нанометр”). Для наших цілей ми розглянемо кожен процес як маркетинговий термін, щоб знати, чи зробив новий процесор стрибок у виробництві чипів, чи це лише вдосконалення існуючої технології.

Як правило, перехід від більшого до меншого nm процесу означає кращу продуктивність та більш ефективне енергоспоживання.

Все про Skylake

Щоб обговорити сучасні процесори Intel, ми повинні почати з Skylake – якщо Ви читали будь-які огляди процесора протягом останніх п’яти років, Ви, швидше за все, це бачили.

Процесори Skylake були розгорнуті в 2015 році, як подальша робота по Broadwell – 14nm (tick) of the 22nm Haswell (tock). У Skylake востаннє ми бачили “ток” (абсолютно нову мікроархітектуру для настільних процесорів).

Відтоді процесори Intel для настільних комп’ютерів були оптимізацією Skylake або одного з нащадків Skylake. Це призвело до кращих процесорів, оскільки останні покоління принесли більше ядер і більшу тактову частоту.

Після Skylake прийшов Kaby Lake, який був розроблений, щоб заповнити прогалини з 14 до 10 nm. Натомість Kaby Lake став як 14nm+ поліпшення для Skylake.

Coffee Lake для настільних комп’ютерів почав впроваджуватися в 2017 році, використовуючи процес Intel, який називається 14nm ++. Тоді сервери та настільні комп’ютери високого класу отримали процесори Cascade Lake. Нарешті, у 2020 році ми отримали Comet Lake, яке, знову ж таки, побудоване на 14nm ++ процесі. Це новітні настільні процесори, і вони пропонують дуже приємні покращення продуктивності порівняно з попередниками. У топ-процесорів цього покоління є більше ядер і можливість пройти повз тактову частоту 5 ГГц.

Однак усі ці вдосконалення настільних ПК та ноутбуків можна простежити безпосередньо до Skylake, і це не обов’язково погано, як ми згадували раніше. Новий чип Comet Lake-S для настільних ПК, безумовно, кращий вибір, ніж оригінальний процесор Skylake.

Тим не менш, шанувальники Intel та виробники настільних ПК з нетерпінням чекають чергового стрибка дизайну настільних процесорів від компанії. Це може статися наприкінці 2020 року або на початку 2021 року, з новими процесорами Rocket Lake.

Якщо поточні звіти є правильними, Rocket Lake стане найбільшою зміною, яка надійде до настільних процесорів Intel за п’ять років. За твердженнями, в ній розміщена нова мікроархітектура, відмінна від Skylake, але все ще покладається на 14nm++, як і його безпосередні попередники.

Подвійні імена

Подібно до того, як настільні процесори Intel виглядають налаштованими на отримання капітального ремонту, те ж саме роблять і його схеми імен. Наприклад, якщо ви подивитеся на сайт Ark Intel, ви не знайдете жодної продукції, що називається “Palm Cove”. Це пояснюється тим, що, хоча ця назва посилається на основний дизайн процесора, кілька мобільних процесорів, що використовують ядра Palm Cove, називаються Cannon Lake.

Intel також зробила це в 2019 році з ядрами Sunny Cove у своїх процесорах Ice Lake для ноутбуків, що повертає нас до того, що буде наступне для настільних ПК: Rocket Lake. Як повідомляється, ці нові настільні процесори, очікувані в кінці 2020 року або на початку 2021 року, базуються на ядрах Willow Cove. Willow Cove також є основою для 10nm ++ процесорів для ноутбуків Tiger Lake, які очікуються в середині 2020 року.

Отже, зараз у нас є два активних кодових імені для процесорів Intel: одне для основної конструкції та одне для процесорів нового покоління. Ці схеми іменування в цей час відповідають схемі надання основним конструкціям позначення “Cove”, тоді як процесори отримують назву “Lake”.

Знову ж таки, кодові назви самі по собі не є описовими. Однак якщо Ви дізнаєтеся, що стоїть за іменами, вони допоможуть Вам зрозуміти, які саме процесори зараз доступні від Intel.

Навіть якщо Ви не дізнаєтесь імена всіх ядер і процесорів, досить знати, що існують основні конструкції з кодовими назвами, які потім стають процесорами з різними кодовими назвами. Озброївшись лише цією частиною загальної інформації, Ви можете краще зрозуміти, про що йдеться у всіх цих оглядах процесорів, та придбати кращий ПК.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ОЧИСТИТИ КЕШ ТА ФАЙЛИ COOKIES У БРАУЗЕРІ FIREFOX? – ІНСТРУКЦІЯ

ПОРАДИ ЩОДО ОРГАНІЗАЦІЇ СВОЇХ ДОДАТКІВ ДЛЯ IPHONE АБО IPAD

ЯК ЗАПОБІГТИ ДЕФРАГМЕНТАЦІЇ ТВЕРДОТІЛОГО НАКОПИЧУВАЧА SSD? ІНСТРУКЦІЯ

НАВІЩО ПОТРІБЕН МЕНЕДЖЕР ПАРОЛІВ ТА ЯК ПРАВИЛЬНО ЙОГО ОБРАТИ?

ЯК ЗАБОРОНИТИ GOOGLE ЗБИРАТИ ВАШІ ДАНІ ТА НАЛАШТУВАТИ ЇХНЄ АВТОВИДАЛЕННЯ? ІНСТРУКЦІЯ

Ноутбук та рідина – це погана комбінація, але трапляються випадки, коли вони все ж таки “об’єднуються”. Про те, що робити, якщо це сталося, читайте у статті.

Також після тестування стало відомо, що надзвичайно популярний сьогодні додаток – TikTok, зберігає вміст буфера обміну кожні кілька натискань клавіш. Цей факт насторожив багатьох користувачів, але TikTok лише один із 53 додатків, які зберігають інформацію про користувачів таким чином.

Стало відомо, що мешканець Житомирщини підмінив міжнародного мобільного трафіку на понад півмільйона гривень. Крім цього, встановлено інші злочинні осередки які здійснюють підміну міжнародного трафіку в різних регіонах країни.

До речі, хакери використовували шкідливе програмне забезпечення, через яке викрадали реквізити банківських електронних рахунків громадян США, Європи, України та їхні персональні дані. Зокрема, через електронні платіжні сервіси, у тому числі заборонені в Україні російські, вони переводили викрадені гроші на власні рахунки у вітчизняних та банках РФ і привласнювали.

Хакери зараз користуються сервісом Google Analytics для крадіжки інформації про кредитні картки із заражених сайтів електронної комерції. Відповідно до звітів PerimeterX та Sansec, хакери зараз вводять шкідливий код, призначений для крадіжки даних на компрометованих веб-сайтах.