Хакерська група APT28, пов’язана з Головним управлінням Генштабу Збройних сил РФ (ГРУ), експлуатує вразливість поштового серверу Zimbra Collaboration Suite (ZCS) в атаках на українські державні установи.

Ця серйозна вразливість (CVE-2025-66376, виправлена на початку листопада) пов’язана з міжсайтовим скриптингом (XSS), який дозволяє зловмисникам без автентифікації виконувати віддалений код та компрометувати як сам сервер Zimbra, так і поштові акаунти користувачів.

Вразливість додано до каталогу активно експлуатованих

У середу Агентство з кібербезпеки та захисту інфраструктури США (CISA) додало цю вразливість до свого каталогу вразливостей, які експлуатуються в реальних атаках. CISA також наказала федеральним цивільним відомствам захистити свої сервери протягом двох тижнів відповідно до обов’язкової директиви BOD 22-01, виданої у листопаді 2021 року.

Хоча американське агентство не надало додаткових деталей про поточну експлуатацію CVE-2025-66376, дослідники безпеки з Seqrite Labs повідомили днем раніше, що вразливість Zimbra використовувалася військовими хакерами APT28 в атаках на Україну.

Операція GhostMail проти України

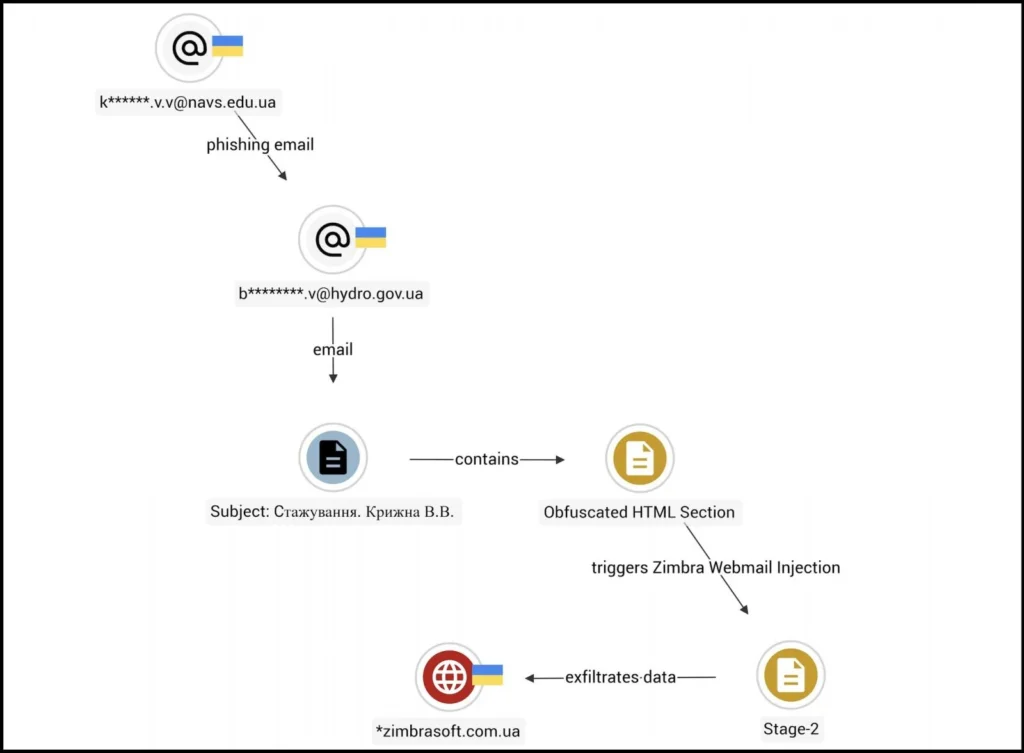

Державне підприємство “Держгідрографія” (критично важливий об’єкт інфраструктури під контролем Міністерства інфраструктури, що забезпечує навігаційну, морську та гідрографічну підтримку) стало однією з цілей цієї фішингової кампанії, яку дослідники назвали Operation GhostMail.

“У фішинговому листі немає шкідливих вкладень, підозрілих посилань чи макросів. Весь ланцюг атаки знаходиться всередині HTML-тіла одного електронного листа”, — зазначають Seqrite Labs.

Зловмисні повідомлення хакерів APT28 (також відомих як Fancy Bear або Strontium) містили обфусковане JavaScript-завантаження, яке експлуатує вразливість CVE-2025-66376, коли отримувач відкриває листа у вразливій веб-версії Zimbra.

Що крадуть хакери

“Скрипт виконується непомітно в браузері та починає збирати облікові дані, токени сесій, резервні коди двофакторної автентифікації, паролі, збережені в браузері, а також вміст поштової скриньки жертви за останні 90 днів. Всі дані передаються через DNS та HTTPS”, — додають дослідники.

Zimbra — постійна ціль російських хакерів

Вразливості Zimbra регулярно стають мішенню атак, зокрема з боку російських державних хакерських груп, і використовувалися для злому тисяч вразливих поштових серверів в останні роки.

Наприклад, починаючи з лютого 2023 року, російська кіберрозвідувальна група Winter Vivern використовувала іншу XSS-вразливість для злому веб-порталів Zimbra і шпигунства за комунікаціями організацій та осіб, пов’язаних з НАТО, включаючи урядовців, військових та дипломатів.

У жовтні 2024 року американські та британські агентства з кібербезпеки попередили, що хакери APT29 (також відомі як Cozy Bear або Midnight Blizzard), пов’язані із Службою зовнішньої розвідки РФ (СЗР), атакували вразливі сервери Zimbra “у масовому масштабі”, експлуатуючи вразливість для крадіжки облікових даних електронної пошти.

Zimbra — це широко популярний програмний пакет для електронної пошти та співпраці, який використовують сотні мільйонів людей, включаючи сотні державних установ та тисячі компаній по всьому світу.

Що робити користувачам Zimbra

Якщо ваша організація використовує Zimbra Collaboration Suite, негайно перевірте, чи встановлено оновлення безпеки, випущені на початку листопада. Адміністраторам необхідно якнайшвидше оновити систему до останньої версії, яка містить виправлення вразливості CVE-2025-66376.