Міністерство юстиції США спільно з правоохоронцями Канади та Німеччини демонтувало онлайн-інфраструктуру чотирьох масштабних ботнетів, які скомпрометували понад 3 мільйони IoT-пристроїв — роутерів, веб-камер та інших підключених до інтернету гаджетів. За даними слідства, ботнети Aisuru, Kimwolf, JackSkid і Mossad стояли за серією рекордно потужних DDoS-атак, здатних вивести з ладу практично будь-яку мережеву ціль.

Що відомо про операцію

Департамент оборони США виконав ордери на вилучення доменів, віртуальних серверів та іншої інфраструктури, яка використовувалася для DDoS-атак на IP-адреси Пентагону та інші цілі. За даними слідства, оператори ботнетів проводили сотні тисяч атак і часто вимагали викуп від жертв. Деякі постраждалі повідомляли про збитки та витрати на відновлення у десятки тисяч доларів.

Масштаб атак вражає: найстаріший ботнет Aisuru здійснив понад 200 000 атак, JackSkid — щонайменше 90 000, Kimwolf — понад 25 000, а Mossad відповідає приблизно за 1000 цифрових облог.

Технічні особливості ботнетів

Aisuru з’явився наприкінці 2024 року і до середини 2025-го вже проводив рекордні DDoS-атаки, швидко інфікуючи нові IoT-пристрої. У жовтні 2025 року на його базі створили Kimwolf — варіант із новим механізмом поширення, який дозволяв заражати пристрої навіть у захищених внутрішніх мережах користувачів.

2 січня 2026 року компанія Synthient публічно розкрила уразливість, яку використовував Kimwolf для швидкого поширення. Це певною мірою обмежило зростання ботнету, проте з тих пір з’явилося кілька інших IoT-ботнетів, які копіюють методи Kimwolf і конкурують за ті самі вразливі пристрої. JackSkid також намагався проникати у внутрішні мережі подібно до Kimwolf.

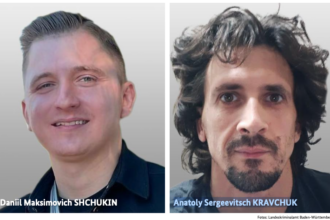

Підозрювані

Міністерство юстиції повідомило, що ліквідація ботнетів проходила одночасно з правоохоронними діями в Канаді та Німеччині проти осіб, які нібито керували цими мережами. Конкретні деталі не розголошуються, проте видання KrebsOnSecurity наприкінці лютого ідентифікувало 22-річного канадця як ключового оператора Kimwolf. Джерела, близькі до розслідування, повідомили виданню, що другий головний підозрюваний — 15-річний підліток із Німеччини.

Що це означає для користувачів

Ця операція покликана запобігти подальшому зараженню IoT-пристроїів і обмежити можливості ботнетів проводити майбутні атаки. У розслідуванні взяли участь ФБР, Департамент оборони США та майже два десятки технологічних компаній.

Якщо у вас вдома є роутер, IP-камера чи інші розумні пристрої:

- Переконайтеся, що встановлена остання версія прошивки

- Змініть стандартні паролі на сильні та унікальні

- Вимкніть віддалений доступ, якщо він вам не потрібен

- Регулярно перевіряйте список підключених до мережі пристроїв