Apple Watch — це не просто годинник, а повноцінне розширення вашого iPhone на зап’ясті. Він зберігає повідомлення та електронні листи, дає змогу розраховуватися через Apple Pay, відкриває MacBook без пароля, тримає дані про здоров’я та може фіксувати геолокацію. Якщо такий пристрій потрапить до сторонніх рук, наслідки виходять далеко за межі звичайної втрати гаджета. Розповідаємо, які п’ять налаштувань потрібно перевірити просто зараз — незалежно від того, чи це Series 5, Series 10 чи Ultra.

- 1. Встановіть надійний пароль — і відмовтеся від чотиризначного коду

- 2. Увімкніть «Стерти дані» після десяти невдалих спроб

- 3. Увімкніть «Виявлення руки» — і не вимикайте його

- 4. Перевірте, що ввімкнено Activation Lock — навіть якщо ви ніколи його не налаштовували

- 5. Налаштуйте «Локатор» і втрачений режим — поки годинник на руці, а не після крадіжки

- Бонус: оновлення watchOS — це теж захист

Apple має репутацію компанії, що серйозно ставиться до безпеки своїх пристроїв, і Apple Watch не є винятком. Годинник працює на окремій операційній системі watchOS, яка є відгалуженням iOS і успадкувала більшість її механізмів захисту: апаратне шифрування сховища, ізоляцію застосунків, захист keychain і Secure Enclave для криптографічних ключів.

При цьому Apple щороку інвестує дедалі більше у пошук вразливостей. У листопаді 2025 року компанія оголосила, що максимальна виплата за програмою Apple Security Bounty зросла до 2 мільйонів доларів за ланцюжки експлойтів, порівнянні з атаками комерційного шпигунського ПЗ, а з урахуванням бонусів — понад 5 мільйонів. Це найбільша винагорода в галузі. Усе це працює на користь користувачів watchOS — але лише за умови, що сам пристрій налаштовано правильно.

На жаль, безпека годинника майже повністю залежить від п’яти базових налаштувань, які власники нерідко або взагалі ігнорують, або залишають у стандартному вигляді. Розберімо кожне з них.

1. Встановіть надійний пароль — і відмовтеся від чотиризначного коду

Під час налаштування Apple Watch за замовчуванням пропонує створити чотиризначний PIN-код, який Apple називає «простим кодом» (Simple Passcode). Це найслабша ланка вашої безпеки. По-перше, чотири цифри — це лише десять тисяч можливих комбінацій. По-друге, користувачі дуже часто використовують той самий PIN, що й для банківської картки, SIM-картки чи смартфона. Скомпрометована одна ланка — скомпрометовано все.

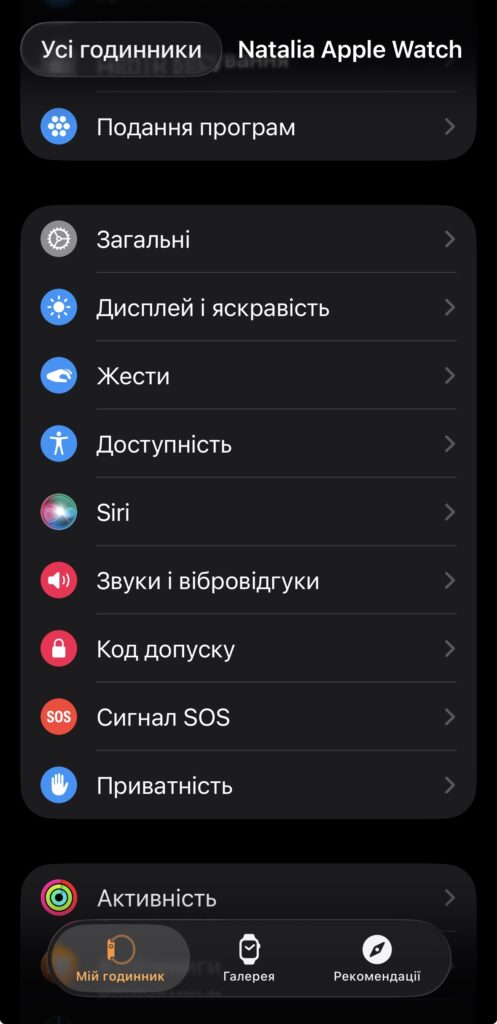

Щоб посилити захист, відкрийте на iPhone застосунок Watch, перейдіть до розділу «Код допуску» і вимкніть опцію «Простий код». Після підтвердження поточного коду ви зможете встановити довший пароль — до 10 цифр. На відміну від iPhone, на Apple Watch підтримуються лише числові паролі: літери та спеціальні символи годинник не приймає (через невеликий екран це було б украй незручно). Проте навіть перехід з 4-значного на 6-значний пароль збільшує кількість можливих комбінацій з 10 тисяч до мільйона — і робить атаку методом перебору набагато менш реалістичною.

Не використовуйте дати народження, прості послідовності («1234», «0000», «1111») чи комбінації, які можна знайти у ваших соцмережах — рік закінчення школи, номер квартири, дату весілля. Атакувальник, який отримав фізичний доступ до годинника, насамперед спробує саме ці варіанти.

2. Увімкніть «Стерти дані» після десяти невдалих спроб

Навіть найскладніший пароль не врятує, якщо зловмисник має необмежену кількість спроб. Саме тому в watchOS є функція Erase Data — автоматичне стирання всіх даних з пристрою після десяти послідовних неправильних введень коду.

Apple Watch при цьому не дозволяє атакувальникові підбирати код блискавично: після шостої невдалої спроби між наступними введеннями вмикається затримка щонайменше у 60 секунд. Якщо ж і це не зупинило зловмисника, після десятої помилки годинник повністю обнуляється. Усі дані, токени Apple Pay, повідомлення та збережені паролі знищуються.

Щоб увімкнути цю функцію, відкрийте на iPhone застосунок Watch — Код допуску — Стерти дані. Якщо ви турбуєтеся, що випадково запустите процес самі, пам’ятайте: для цього потрібно ввести десять різних неправильних кодів поспіль. Випадково так не станеться. А ваші дані, до речі, у будь-якому разі залишаються в iCloud-резервній копії — після стирання годинник можна повторно з’єднати з iPhone і відновити.

3. Увімкніть «Виявлення руки» — і не вимикайте його

Wrist Detection (Виявлення руки) — це один із найпотужніших механізмів захисту watchOS, який багато користувачів вимикають через незручність. Не робіть цього. Коли функція активна, Apple Watch автоматично блокується, щойно ви знімаєте його з руки. Зловмисник, який стягне годинник із вашого зап’ястя, отримає не робочий пристрій, а заблокований шматок алюмінію або титану.

Більше того, без Виявлення руки не працюватиме автоматичне блокування, ускладниться авторизація Apple Pay (доведеться щоразу вводити пароль), вимкнеться неперервний моніторинг серцевого ритму та скасується автоматичний виклик екстрених служб у разі падіння. Тобто вимикаючи цю функцію, ви втрачаєте одразу і безпеку, і здоров’я.

Виявлення руки вмикається у Watch — Код допуску — Виявлення руки. У парі з ним зазвичай працює опція Unlock with iPhone (Відмикати з iPhone) — годинник автоматично розблоковується, коли ви розблоковуєте телефон, але лише за умови, що він на вашому зап’ясті. Це безпечне поєднання зручності та захисту.

4. Перевірте, що ввімкнено Activation Lock — навіть якщо ви ніколи його не налаштовували

Activation Lock (Блокування активації) — це функція, яка перетворює викрадений Apple Watch на безкорисний шмат металу. Якщо вона активна, ніхто не зможе скинути ваш годинник до заводських налаштувань і прив’язати до іншого Apple ID без вашого пароля від облікового запису. Тобто навіть якщо зловмисник стер пристрій, він не зможе ним користуватися.

Хороша новина в тому, що Activation Lock умикається автоматично, щойно на парному iPhone активовано «Локатор» (Find My). Поганих новин дві. Перша: багато користувачів цю опцію навіть не активували. Друга: за окремих сценаріїв, наприклад при відновленні з iCloud-резервної копії на новий iPhone, налаштування може скинутися без вашого відома.

Перевірити статус просто. На iPhone відкрийте Параметри — натисніть на ваше ім’я зверху — Локатор — Де iPhone. Переконайтеся, що увімкнено Де iPhone, Мережа Локатора та Надсилати останнє місце. Останній параметр особливо корисний: коли акумулятор годинника майже сів, пристрій встигне передати свої останні координати в iCloud, і ви побачите їх навіть після того, як він повністю розрядиться.

5. Налаштуйте «Локатор» і втрачений режим — поки годинник на руці, а не після крадіжки

Усі попередні поради працюють превентивно. А що робити, якщо Apple Watch уже зник? Тут у пригоді стане застосунок «Локатор» — наступник старого Find My iPhone, який тепер охоплює всі ваші пристрої Apple, разом із годинником, навушниками AirPods і навіть друзями, з якими ви ділитеся локацією.

Якщо ви загубили годинник у квартирі, відкрийте «Локатор» на iPhone або зайдіть на icloud.com у вкладку Find Devices, виберіть Apple Watch і натисніть Відтворити звук — пристрій почне пищати, навіть якщо звук був вимкнений. Якщо ж годинник зник за межами помешкання, увімкніть Режим втрати. Він зробить три ключові речі: автоматично заблокує годинник, відключить Apple Pay, щоби ним не змогли скористатися для покупок, і виведе на екран ваше повідомлення з номером телефону, за яким може зв’язатися чесний знахідник.

Якщо є впевненість, що годинник украдено та повернути його не вдасться, скористайтеся опцією Стерти — вона видалить усі дані віддалено. Activation Lock залишиться, тож пристрій усе одно буде непридатним до перепродажу. Але робити це варто лише в крайньому разі: після віддаленого стирання знайти годинник через геолокацію вже неможливо.

Бонус: оновлення watchOS — це теж захист

Apple регулярно випускає оновлення watchOS, які закривають свіжовиявлені вразливості. У 2025 році разом із watchOS 26 компанія додала підтримку постквантового шифрування ML-KEM-1024 для зв’язку між годинником та iPhone — це рівень захисту, який буде стійким навіть проти майбутніх квантових комп’ютерів. Але всі ці зусилля марні, якщо ви ігноруєте сповіщення про оновлення.

Перевірити наявність оновлення можна на iPhone у Watch — Загальні — Оновлення ПЗ. Або просто увімкнути автоматичні оновлення там само — і годинник встановлюватиме свіжі версії watchOS уночі, поки заряджається. Це найпростіший спосіб не випадати з циклу безпекових патчів.

Жодне з цих п’яти налаштувань не вимагає технічних знань і не займе більше десяти хвилин. Але разом вони перетворюють Apple Watch із потенційного джерела витоку даних на пристрій, який буде стійким до більшості реальних загроз — від банальної крадіжки до спроб несанкціонованого доступу до Apple Pay чи здоров’я. Витратьте ці десять хвилин просто зараз. Завтра може бути запізно.