Нова форма обчислень, відома як «квантові обчислення», може загрожувати безпеці деяких з найбільш важливих елементів нашої інтернет-інфраструктури. Але що таке квантові обчислення та пост-квантова криптографія і чи буде безпечно користуватися кредитною карткою в наступному десятилітті?

Що таке класичне шифрування?

Однією з перших форм криптографії, яку ми бачимо в історичних документах, можна вважати ієрогліфи Стародавнього Єгипту. Накреслені всередині пірамід фараона, будівельники часто залишали помилкові інструкції та зашифровані повідомлення на стінах тунелів, щоб обдурити грабіжників могил, які шукали будь-які скарби, що містяться в поховальній камері. Ці хибні вказівки призводили до пасток і фальшивих кімнат, щоб захистити цінності фараона від зовнішніх зловмисників, подібно до того, як криптографія і шифрування сьогодні використовуються в сучасному інтернеті.

Але замість ієрогліфів будівельники пірамід нашої епохи (програмісти) використовують величезні математичні рівняння, які хакери повинні розв’язати, перш ніж їм буде дозволено побачити, що приховує фараон. Щоб розв’язати ці математичні рівняння, класичний комп’ютер, що використовує лінійну обробку, може виконувати лише одне обчислення за раз. Наприклад: Лінійна обробка вимагає, що якщо відповідь на мою математичну задачу 13+20, комп’ютер повинен почати з 1+1, потім перейти до 1+2, 1+3 і так далі.

Хоча комп’ютер врешті-решт знайде правильний розв’язок, в кінцевому підсумку, такий послідовний метод виконання математичних дій просто забирає час. Чим більша математична задача, тим більше часу потрібно класичному комп’ютеру, щоб її вирішити.

Наразі підраховано, що навіть найсучасніший у світі суперкомп’ютер Frontier в Окриджській національній лабораторії потребує часу, що в мільярд трильйонів разів перевищує вік Всесвіту, щоб грубо зламати найпоширеніший у світі стандарт шифрування – 256-бітний AES.

256-бітний AES є причиною того, що все, від онлайн-банкінгу до обміну повідомленнями, сайтів соціальних мереж тощо, є достатньо захищеним, щоб отримати доступ до них з будь-якого пристрою у вашому домі.

Читайте також: Суперкомп’ютери померли?

Давно в минулому ті хакери в капюшонах із зелено-чорним текстом, що бігають по екрану і вигукують банальне «Я в мережі», як тільки вони зламають захист мережі. Завдяки сучасному шифруванню хакер сьогодні може отримати доступ до вашої захищеної інформації, лише обманом змусивши вас випадково передати дані свого облікового запису за допомогою соціальної інженерії.

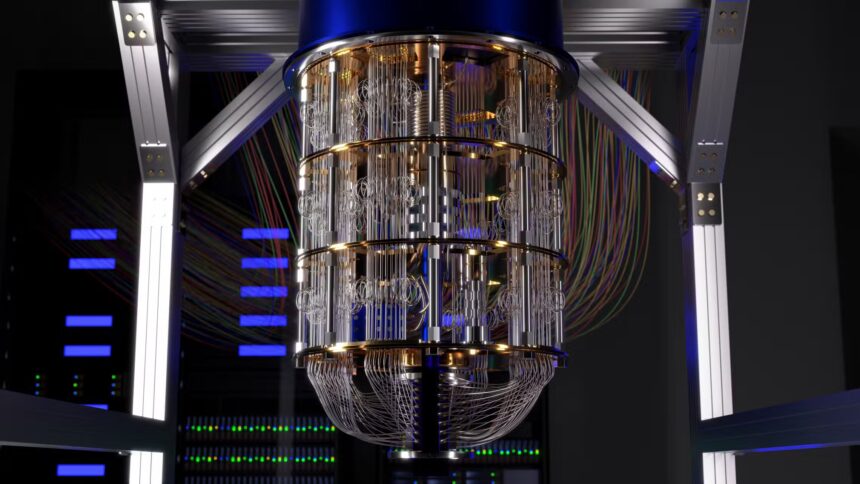

Але нова технологія, що виходить з лабораторій таких комп’ютерних гігантів, як IBM, може змінити ландшафт шифрування, яким ми його знаємо, і, можливо, раніше, ніж світ до цього готовий.

Як квантові комп’ютери зламують шифрування?

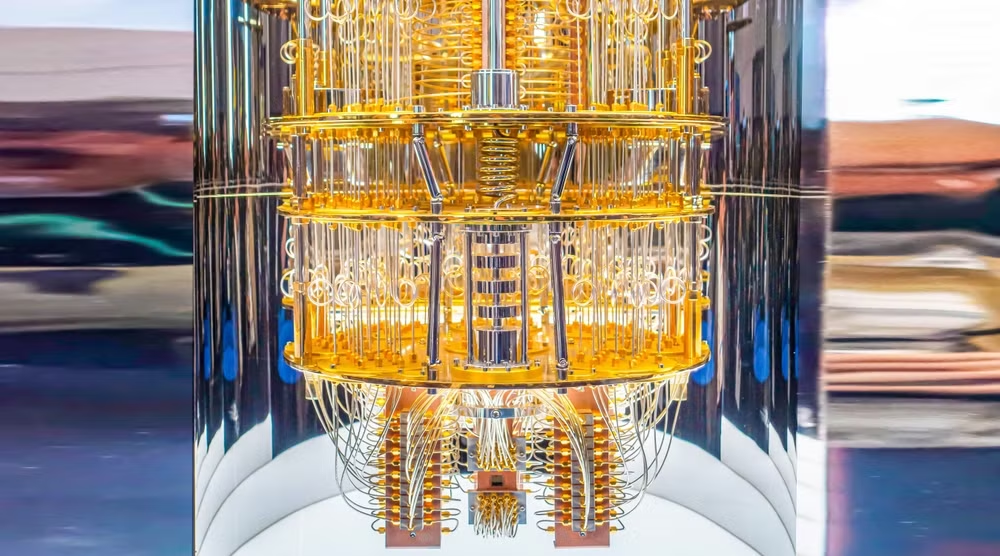

Квантові обчислення – це технологія, яка перевертає наше уявлення про обчислення з ніг на голову. У той час як класичні процесори містять транзистори, здатні існувати в одному з двох станів – нульовому або одиничному – квантові комп’ютери мають транзистори, які можуть бути як нульовими, так і одиничними одночасно.

Читайте також: 6 способів, як квантові обчислення змінять наш світ

Слідкуйте уважно, тому що саме тут все стає трохи дивним. Завдяки принципу, відомому як «суперпозиція», кубіти, або «квантові біти», всередині квантового комп’ютера можуть існувати як нуль і одиниця одночасно, тому що атоми можуть бути як частинками, так і хвилями одночасно. Коли ви розраховуєте через атомні ймовірності, а не через рахівницю, майже все можливо.

Завдяки своїй здатності обчислювати, використовуючи кілька станів одночасно, квантові комп’ютери особливо вправні у вирішенні дуже великих математичних задач набагато швидше, ніж лінійні процесори. Замість 1+1, потім 1+2 і т.д.; всередині кубіта може бути 1+1 і наступні чотири рівняння, які обробляються разом. Чим більше у вас є кубітів, тим більше таких обчислень ви можете виконувати паралельно. Чим більше обчислень одночасно, тим швидше ви зламаєте шифр.

Хоча квантові комп’ютери поки що не мають практичного застосування, окрім як для швидкого виконання дуже складних математичних обчислень, вони все ж викликали справжній фурор у спільноті онлайн-безпеки завдяки своєму унікальному потенціалу в порівнянні з сучасними стандартами шифрування.

Пояснення пост-квантової криптографії

Готуючись до цієї зростаючої загрози, урядові, комерційні та споживчі організації, що займаються питаннями безпеки, почали впроваджувати власні версії так званої «пост-квантової криптографії», або PQC.

PQC призначена для вбудовування засобів захисту в основу ваших даних, які протидіють можливостям квантових комп’ютерів «вирішити все і одразу». PQC робить це ефективно, принаймні, з точки зору короткого пояснення, будучи набагато складнішою математичною задачею, ніж сучасні поширені стандарти шифрування, такі як RSA, ECC або Diffie-Hellman.

Ці три алгоритми можуть не бути поширеними в таких місцях, як Пентагон – якщо ви спробуєте проникнути туди, вас зустрінуть з величезним 512-бітним ключем AES, – але вони все одно захищають величезну кількість даних у нашому світі, що лежить в основі зв’язку. Все, від біткоїна (ECC) до VPN (RSA) і транзакцій з кредитними картками на основі чіпів (як ECC, так і RSA), покладається на застарілі стандарти шифрування, щоб захистити ваші пристрої, цифрові валюти і реальні валюти теж.

Підраховано, що якщо розвиток квантових обчислень продовжуватиметься такими темпами, як зараз, то може пройти лише 15 років, перш ніж вони зможуть зламати найвищий рівень шифрування RSA, який ми маємо, RSA-2048. Щоб зрозуміти, де ми знаходимося на цій часовій шкалі, наприкінці 2024 року Китай оголосив, що одній з його лабораторій вдалося зламати RSA-50 за допомогою квантових методів. Але, щоб трохи пом’якшити це досягнення, зламати RSA-50 настільки легко, що сучасний ноутбук може зробити те ж саме за лічені хвилини.

Щоб вирішити цю проблему, використовуючи так звану «решітчасту математику», нові стандарти PQC, такі як Kyber, можуть легко протистояти квантовим комп’ютерам так само, як 256-бітний AES сьогодні протистоїть класичним процесорам. Один із способів досягти цього – створити складний 3D-об’єкт, а потім попросити комп’ютер обчислити відстань між двома векторами в цій моделі. Для того, щоб дізнатися правильну відстань між однією секцією, йому також потрібно одночасно точно розрахувати розміри всіх інших векторів, що містяться в об’єкті.

Якщо обчислення одного вектора повертається неправильно (до цього схильні квантові комп’ютери), процесору доводиться починати все спочатку. Жоден комп’ютер – ні класичний, ні квантовий – не має переваг у подібних тестах.

Криптографічні перегони тривають

Станом на початок 2025 року Kyber все ще проходить суворе тестування з боку спільноти кібербезпеки. Однак прогнозується, що в найближчі роки він може бути легко інтегрований в системи, які зараз покладаються на RSA/ECC/Diffie-Hellman – і, сподіваємось, до того, як квантові комп’ютери досягнуть масштабу, необхідного для їх зламу.

І не тільки тому, що квантовий комп’ютер може зламати 256-бітний AES лише за чверть часу, йому все одно знадобиться кілька трильйонів років, щоб зламати будь-яку мережу, яку він захищає.

Отже, хоча квантові комп’ютери становлять реальну загрозу для багатьох світових систем і валютних бірж у найближчі десятиліття, на щастя, світові дослідники безпеки все ще на кілька кроків попереду на криптографічній кривій, яка забезпечує безпеку наших даних.