Домашня Wi-Fi-мережа — це вхідні двері до всього цифрового життя родини: банківських застосунків, листування, особистих фото та робочих документів. Саме тому зловмисники активно атакують роутери — пристрої, яким більшість людей майже не приділяє уваги.

За підсумками першого півріччя 2024 року компанія Forescout визнала роутери та бездротові точки доступу найбільш ризикованими IT-пристроями: зловмисники активно переорієнтовуються з персональних комп’ютерів на периферійні мережеві пристрої, які практично не перебувають під моніторингом. Розповідаємо, як розпізнати злом і що зробити, щоб захистити мережу.

Чому роутер є головною мішенню

Роутер — це серце домашньої мережі: через нього проходить абсолютно весь інтернет-трафік усіх підключених пристроїв. Якщо зловмисник отримує контроль над роутером, він може перехоплювати дані, перенаправляти користувача на фішингові сайти, встановлювати шкідливе ПЗ на підключені пристрої та використовувати мережу жертви для незаконної діяльності — наприклад, для атак на інші системи або розповсюдження спаму.

Сигнал Wi-Fi, як правило, виходить за межі квартири або будинку. Цим користуються зловмисники, які фізично перебувають поблизу: за допомогою загальнодоступних інструментів злому вони можуть обійти слабкий захист мережі за лічені хвилини. Водночас роутери можуть бути скомпрометовані і дистанційно — через вразливості у застарілій прошивці або через залишені виробником стандартні паролі.

Ознаки того, що вашу Wi-Fi-мережу зламали

Різке падіння швидкості інтернету

Найпомітніший і найпоширеніший симптом — помітне уповільнення з’єднання без очевидних причин. Якщо до вашої мережі підключився сторонній, він споживає частину пропускної здатності. Ситуація стає особливо серйозною, якщо зловмисник використовує роутер для криптомайнінгу, завантаження великих файлів або ботнет-активності — у таких випадках канал може бути перевантажений майже повністю. Перевірте список підключених пристроїв у налаштуваннях роутера, перш ніж звинувачувати провайдера.

Невідомі пристрої у списку підключень

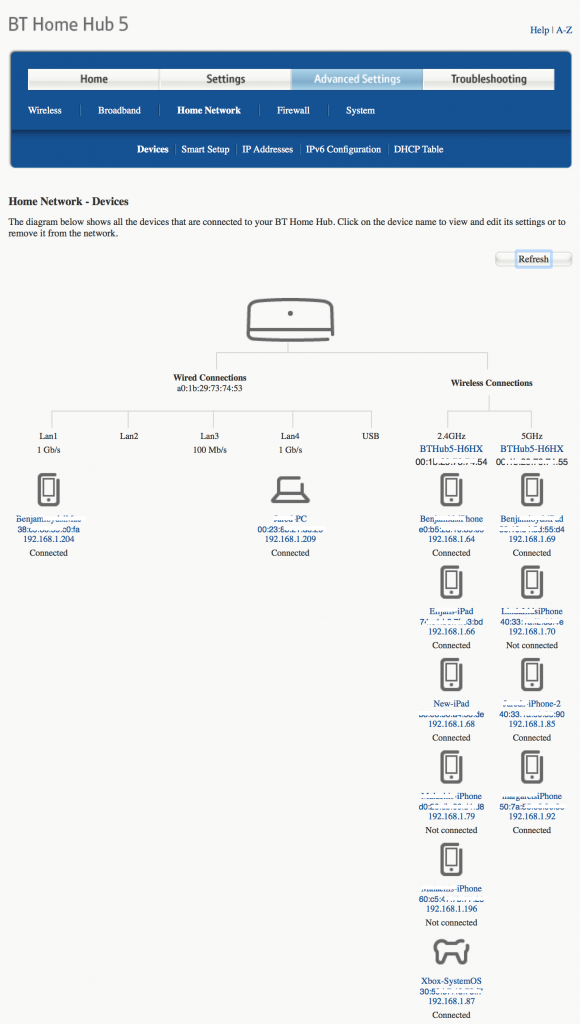

Увійдіть до адмін-панелі роутера (зазвичай через адресу 192.168.0.1 або 192.168.1.1 у браузері) та знайдіть розділ з підключеними пристроями — він може називатися «Список пристроїв», «Домашня мережа», «Connected Devices» або подібно. Уважно перегляньте всі записи. Будь-який пристрій з незнайомою назвою або MAC-адресою, якого немає серед ваших телефонів, ноутбуків, телевізорів і розумних гаджетів, — потенційна ознака несанкціонованого доступу.

Зверніть увагу: деякі легітимні пристрої — наприклад, смарт-телевізор або принтер — можуть відображатися з незрозумілими іменами. Тому спочатку перевірте всі свої пристрої, і лише після цього робіть висновки.

Неможливість увійти до адмін-панелі

Якщо ваші звичні облікові дані для входу в панель керування роутером раптом перестали працювати і ви точно не змінювали пароль, — це серйозний тривожний сигнал. Зловмисник міг отримати доступ до роутера та змінити пароль адміністратора, щоб заблокувати вас і зберегти контроль над мережею. У такому разі потрібно виконати апаратне скидання роутера до заводських налаштувань.

Перенаправлення браузера на сторонні сайти

Якщо при відвідуванні звичних сайтів браузер постійно перекидає вас на інші ресурси — особливо підозрілі або заповнені рекламою — це характерна ознака DNS-hijacking. Зловмисник змінює налаштування DNS у роутері: замість законних адрес сайтів пристрій отримує фальшиві, що ведуть на фішингові сторінки. Саме так крадуть паролі від банків та соціальних мереж.

Незнайоме програмне забезпечення на пристроях

Якщо на кількох пристроях у мережі з’явилися програми чи застосунки, які ви не встановлювали, — це може свідчити про те, що зловмисник через скомпрометований роутер розгорнув шкідливе ПЗ на підключених пристроях. Шкідливе ПЗ здатне поширюватися по мережі автоматично, заражаючи комп’ютери та телефони без жодної дії з боку користувача.

Повідомлення з вимогою викупу

Поява на екрані повідомлення з вимогою заплатити за відновлення доступу до мережі або пристроїв — ознака ransomware-атаки. Зловмисники можуть використати скомпрометований роутер як плацдарм для розгортання здирницького шкідливого ПЗ. ФБР рекомендує не сплачувати вимагачам та негайно звертатися до кіберполіції або відповідних органів.

Незвичайна активність облікових записів

Якщо ви помічаєте несанкціоновані входи до ваших акаунтів — соціальних мереж, електронної пошти, банківських застосунків — це може бути наслідком перехоплення трафіку через скомпрометований роутер або DNS-підміни. Особливу увагу варто звернути на сповіщення від банку, Дії, Приватбанку, Монобанку чи Нової Пошти про входи з незвичних пристроїв або локацій.

Що робити, якщо мережу зламали?

Виявивши ознаки злому, діяти треба швидко та послідовно:

- Від’єднайте роутер від мережі. Спочатку вийміть кабель Ethernet, що з’єднує роутер з модемом, а потім відключіть живлення. Це розриває зв’язок зловмисника з мережею.

- Виконайте апаратне скидання. Натисніть і утримуйте кнопку Reset на корпусі роутера протягом 15–30 секунд, доки індикатори не почнуть блимати. Скидання до заводських налаштувань видалить усі зміни, внесені зловмисником, включно з шкідливим ПЗ типу VPNFilter.

- Одразу змініть усі паролі. Після скидання встановіть нові надійні паролі: окремо для адмін-панелі роутера та для Wi-Fi-мережі. Паролі мають бути довгими (від 12 символів), унікальними та містити літери різних регістрів, цифри і спеціальні знаки.

- Оновіть прошивку. Перевірте наявність оновлень прошивки роутера на сайті виробника або в адмін-панелі. Застаріла прошивка — основний вектор атак: виробники регулярно закривають відомі вразливості в оновленнях.

- Перевірте підключені пристрої на шкідливе ПЗ. Запустіть сканування антивірусом на всіх комп’ютерах і смартфонах, що були підключені до мережі. Для Windows і macOS добре зарекомендував себе ESET (словацька розробка), для Android — вбудований Google Play Protect у поєднанні з регулярним оновленням системи.

- Змініть паролі у важливих акаунтах. Оновіть паролі для банківських застосунків, пошти та соціальних мереж. Увімкніть двофакторну автентифікацію скрізь, де це можливо.

Як захистити Wi-Fi-мережу?

Перевірте протокол шифрування

Сьогодні більшість сучасних роутерів підтримують WPA3 — захищений протокол, який краще протистоїть атакам методом перебору паролів (brute force) та забезпечує надійніше шифрування навіть у публічних мережах. Перевірте налаштування безпеки у панелі роутера: якщо WPA3 доступний, активуйте його. Якщо роутер підтримує лише WEP або WPA (без цифри 2) — це ознака того, що пристрій застарів і потребує заміни.

Змініть стандартні облікові дані адміністратора

За оцінками дослідників, кожен шістнадцятий домашній роутер, підключений до інтернету, можна зламати дистанційно, використовуючи стандартний пароль виробника. Стандартні паролі типу «admin/admin» або «admin/1234» публічно відомі й зазначені у відкритих базах даних. Змінити їх треба одразу після налаштування роутера — і ніколи не повертатися до заводських.

Вимкніть WPS та Remote Management

WPS (Wi-Fi Protected Setup) — функція, що дозволяє підключати пристрої до мережі без пароля через кнопку або PIN-код. Вона зручна, але містить відомі вразливості. Вимкніть WPS у налаштуваннях роутера. Аналогічно вимкніть Remote Management (дистанційне адміністрування) — якщо ви не використовуєте цю функцію свідомо, вона лише розширює поверхню атаки для зловмисників.

Регулярно оновлюйте прошивку

Більшість роутерів не оновлюються автоматично, на відміну від смартфонів. Перевіряйте наявність оновлень прошивки кожні 2–3 місяці або одразу після появи сповіщень від виробника. Роутери, для яких виробник припинив випускати оновлення, слід замінити: застаріле ПЗ — основна причина успішних атак на домашні мережі.

Налаштуйте гостьову мережу

Увімкніть окрему гостьову мережу Wi-Fi для відвідувачів та розумних пристроїв (смарт-телевізори, IoT-гаджети, камери спостереження). Ізоляція гостьової мережі від основної не дозволяє потенційно скомпрометованому гаджету отримати доступ до ваших особистих пристроїв — ноутбука чи телефону.

Використовуйте надійний DNS

Щоб захиститися від DNS-hijacking, вручну вкажіть у налаштуваннях роутера адреси перевірених DNS-серверів. Серед надійних безкоштовних варіантів — Cloudflare (1.1.1.1 та 1.0.0.1) або Google (8.8.8.8 та 8.8.4.4). Вони не лише надійніші, а й можуть блокувати відомі шкідливі домени.

Увімкніть двофакторну автентифікацію у важливих сервісах

Навіть якщо зловмисник перехопить ваш пароль через скомпрометований роутер, двофакторна автентифікація (2FA) не дозволить йому увійти до акаунту без другого підтвердження. Увімкніть 2FA у банківських акаунтах, Google, Apple ID та інших критично важливих сервісах.

Мережева безпека в умовах воєнного часу

В умовах воєнного стану безпека домашньої мережі набуває додаткового виміру. Скомпрометована мережа може використовуватися для збору розвідувальних даних про переміщення та звички членів родини, зокрема військовослужбовців. Кіберполіція України фіксує зростання кількості атак на домашні роутери та рекомендує регулярно перевіряти підключені пристрої.

Коли варто замінити роутер

Якщо ваш роутер старший за 5–7 років, виробник припинив випускати для нього оновлення прошивки, або він підтримує лише застарілі протоколи шифрування — настав час його замінити. Старе обладнання містить відомі невиправні вразливості, якими активно користуються зловмисники. Вкладення у сучасний роутер з підтримкою WPA3 та регулярними оновленнями — це інвестиція у безпеку всіх ваших даних.