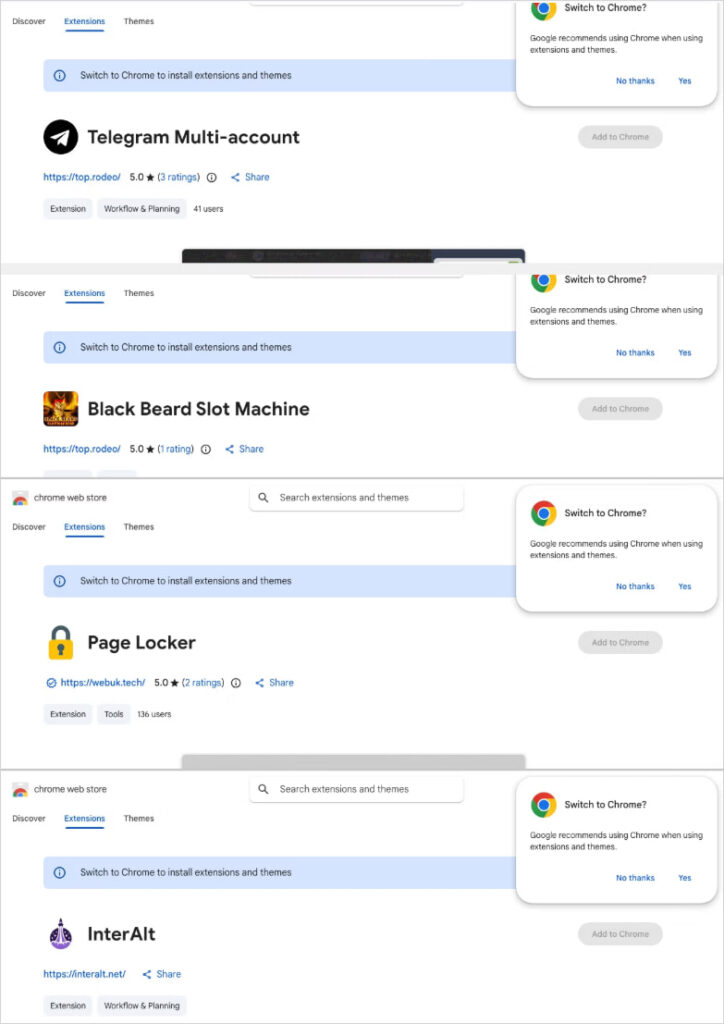

У офіційному Chrome Web Store виявлено понад 100 шкідливих розширень, які викрадають токени автентифікації Google, встановлюють бекдори та здійснюють рекламне шахрайство. Попри те, що компанію Google вже повідомили про проблему, більшість розширень на момент публікації залишаються доступними для завантаження.

Скоординована кампанія під виглядом корисних інструментів

Дослідники компанії Socket, що спеціалізується на безпеці застосунків, встановили, що шкідливі розширення є частиною скоординованої кампанії — всі вони використовують спільну командно-контрольну інфраструктуру (C2). Зловмисники опублікували розширення від імені п’яти різних видавців у кількох категоріях: клієнти бічної панелі Telegram, ігрові автомати та ігри Keno, інструменти для покращення YouTube і TikTok, перекладач тексту, а також різноманітні утиліти.

Кампанія використовує центральний бекенд, розміщений на VPS-сервері Contabo, з кількома піддоменами, які відповідають за перехоплення сесій, збір даних, виконання команд і монетизацію. Дослідники знайшли в коді коментарі, що вказують на російське походження операції та свідчать про модель «шкідливе ПЗ як послуга» (malware-as-a-service, MaaS).

Що саме роблять шкідливі розширення

Дослідники виділили кілька груп розширень залежно від методу атаки:

- 78 розширень впроваджують HTML-код, підконтрольний зловмисникам, безпосередньо в інтерфейс браузера через властивість innerHTML.

- 54 розширення збирають електронну адресу, ім’я, фото профілю та ідентифікатор облікового запису Google жертви, а також викрадають токен Google OAuth2 Bearer — короткочасний токен доступу, що дозволяє застосункам отримувати дані користувача або діяти від його імені.

- 45 розширень містять приховану функцію, яка запускається при старті браузера без будь-якої взаємодії з боку користувача, фактично виконуючи роль бекдора: вона отримує команди від C2 та може відкривати довільні URL-адреси.

Найнебезпечніше розширення — крадіжка сесій Telegram

Окремим випадком дослідники Socket назвали розширення, яке кожні 15 секунд викрадає сесії Telegram Web. Воно витягує дані сесії з localStorage браузера та сесійний токен Telegram Web і надсилає їх на C2-сервер.

«Розширення також обробляє вхідне повідомлення set_session_changed, яке виконує зворотну операцію: очищає localStorage жертви, перезаписує його даними сесії від зловмисника і примусово перезавантажує Telegram», — пояснюють у Socket.

Це дозволяє оператору непомітно підмінити обліковий запис Telegram у браузері будь-якої жертви.

Крім того, виявлено три розширення, які вимикають заголовки безпеки та впроваджують рекламу на YouTube і TikTok, одне, що перенаправляє запити перекладу через шкідливий сервер, а також неактивне розширення для крадіжки сесій Telegram із поетапною інфраструктурою.

Google повідомлено, але розширення досі доступні

Компанія Socket повідомила Google про виявлену кампанію, однак попередила, що всі шкідливі розширення на момент публікації звіту залишаються в Chrome Web Store. Видання BleepingComputer підтвердило доступність більшості з них. Google не відповіла на запити щодо коментаря.

Що варто зробити

Фахівці Socket рекомендують власникам браузера Chrome перевірити список встановлених розширень, порівнявши їхні ідентифікатори з переліком, опублікованим у звіті Socket. У разі збігу — видалити відповідні розширення негайно.