Атака на ланцюг постачання — один із найнебезпечніших і найскладніших для виявлення видів кіберзагроз. Замість того, щоб штурмувати укріплений периметр компанії, зловмисники компрометують довіреного постачальника програмного забезпечення, оновлень, бібліотек коду чи хмарних сервісів — і через нього потрапляють одночасно до тисяч організацій.

- Що таке атака на ланцюг постачання

- Як працює атака на ланцюг постачання

- Чому такі атаки настільки небезпечні

- Основні різновиди атак на ланцюг постачання

- Український прецедент: NotPetya та M.E.Doc

- Інші резонансні атаки на ланцюг постачання

- Як захищатися: рекомендації для організацій

- А що робити звичайному користувачеві?

- Висновок

У 2025 році кількість таких інцидентів подвоїлася, а збитки від найбільших із них вимірюються мільярдами доларів. Україна на власному прикладі знає, чим закінчуються подібні кампанії: атака NotPetya у 2017 році, що почалася через українську бухгалтерську програму, стала однією з найруйнівніших кіберподій в історії.

Що таке атака на ланцюг постачання

Сучасна організація — це не ізольована фортеця. Її ІТ-інфраструктура побудована на десятках, а часом і сотнях зовнішніх компонентів: операційних системах, антивірусному ПЗ, бухгалтерських програмах, бібліотеках із відкритим кодом, SaaS-платформах, інструментах для розробників, постачальниках хмарних послуг. Усі ці елементи об’єднує одне — їм за замовчуванням довіряють. Саме на цій довірі й паразитують ініціатори загроз.

Атака на ланцюг постачання (англ. supply chain attack) — це кіберінцидент, у якому зловмисник проникає до цільової організації не напряму, а через скомпрометованого постачальника або компонент, що використовується в її роботі. Замість того, щоб атакувати добре захищену корпоративну мережу, нападники шукають найслабшу ланку в ланцюзі — стороннього вендора, відкритий пакет коду, оновлення програмного забезпечення — і через нього отримують доступ одразу до всіх його клієнтів.

За даними OWASP, ризик збоїв у ланцюзі постачання ПЗ у 2025 році очолив рейтинг найкритичніших загроз для веб-застосунків — рівно половина опитаних експертів поставила цю категорію на перше місце. Згідно з галузевими дослідженнями, близько 30 % усіх витоків даних сьогодні так чи інакше пов’язані з третіми сторонами або компрометацією ланцюга постачання, а середня вартість усунення наслідків такого інциденту перевищує 4,9 млн доларів.

Як працює атака на ланцюг постачання

Логіка такої атаки проста й елегантна — у цьому й полягає її небезпека. Зловмисники не намагаються пробити лобом захист великої корпорації чи державної установи. Натомість вони знаходять компанію або проєкт, який забезпечує цільову організацію певними послугами або ПЗ, і компрометують саме його. Далі шкідливий код розповсюджується через легітимні, підписані канали — як звичайне оновлення, нова версія бібліотеки чи стандартна інтеграція API.

Класичний сценарій складається з кількох етапів:

- Розвідка. Зловмисники аналізують екосистему цільової організації, шукаючи постачальників із найслабшим захистом, але максимальним рівнем доступу — зазвичай це компанії, що надають інструменти моніторингу, оновлення, керування ідентифікацією.

- Компрометація постачальника. Атакувальники проникають в інфраструктуру вендора через фішинг, експлуатацію вразливостей, викрадення облікових даних розробників або соціальну інженерію.

- Впровадження бекдору. У легітимний продукт — оновлення, бібліотеку, плагін чи інтеграцію — вбудовується шкідливий код. Часто він підписаний справжнім цифровим сертифікатом постачальника, через що системи безпеки сприймають його як довірений.

- Масове розповсюдження. Скомпрометована версія потрапляє до клієнтів через звичайні канали — серверне оновлення, репозиторій пакетів, маркетплейс розширень. Один інцидент може зачепити тисячі організацій одночасно.

- Постексплуатація. Отримавши плацдарм у мережах жертв, нападники розгортають додаткове шкідливе ПЗ, викрадають дані, шифрують системи або встановлюють постійний прихований доступ для подальших операцій.

Чому такі атаки настільки небезпечні

Атаки на ланцюг постачання обходять відразу кілька рівнів захисту. Antivirus та EDR-рішення довіряють підписаним оновленням від відомих вендорів. Системи контролю доступу пропускають трафік від легітимних інструментів, які вже мають високі привілеї в інфраструктурі. CI/CD-пайплайни автоматично завантажують нові версії бібліотек із публічних репозиторіїв без додаткової перевірки.

Ще одна особливість — ефект мультиплікатора. Один скомпрометований постачальник миттєво перетворюється на сотні чи тисячі заражених організацій. Атакувальники витрачають ресурси на одну операцію, а отримують доступ до десятків галузей одночасно — від банків і державних установ до критичної інфраструктури.

До того ж такі атаки часто залишаються невиявленими місяцями. У випадку SolarWinds зловмисники мали доступ до мереж жертв близько року, перш ніж їх помітили. Це дає достатньо часу, щоб ретельно вивчити внутрішні системи, викрасти конфіденційні дані та закріпити присутність.

Основні різновиди атак на ланцюг постачання

Компрометація програмного забезпечення

Найпоширеніший і найвідоміший сценарій. Атакувальники проникають у систему збірки чи розповсюдження ПЗ постачальника й вбудовують шкідливий код у легітимні релізи. Жертва встановлює оновлення, довіряючи цифровому підпису, — і отримує бекдор у власну мережу. Саме за такою схемою розгорталися інциденти SolarWinds, NotPetya та CCleaner.

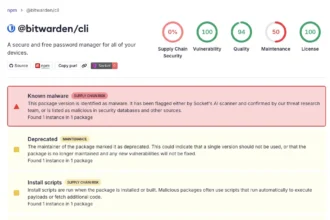

Атаки на пакети з відкритим кодом

Сучасна розробка майже повністю спирається на open-source — npm, PyPI, RubyGems, Maven. Один популярний пакет може бути задіяний в мільйонах проєктів. Зловмисники компрометують облікові записи мейнтейнерів, публікують шкідливі версії популярних бібліотек або створюють пакети-двійники зі схожими назвами (так звані typosquatting-атаки). У 2025 році саморозповсюджуваний хробак Shai-Hulud заразив сотні npm-пакетів, викрадаючи токени GitHub та npm із систем розробників.

Атаки на CI/CD та інструменти розробників

Окремий тренд останніх років — компрометація автоматизованих систем збірки. У березні 2025 року атакувальники зламали популярний GitHub Action tj-actions/changed-files і модифікували його код, через що в публічних логах опинилися секрети тисяч проєктів. Інцидент призвів, зокрема, до компрометації частини інфраструктури Coinbase. Це показало, що ризики переходять від коду до самих автоматизованих процесів його доставки.

Зловживання SaaS-інтеграціями та OAuth-токенами

У серпні 2025 року стало відомо про масштабну компрометацію інтеграції між Salesloft та Drift. Атакувальники отримали OAuth-токени оновлення, які організації видавали для роботи Drift, і використали їх для доступу до даних понад 700 компаній — без шкідливого ПЗ і без жодних викрадених паролів. Жертвами стали платформи Salesforce, хмарні системи, корпоративна пошта.

Апаратні атаки

Менш помітний, але не менш небезпечний напрям — підміна або модифікація обладнання на етапі виробництва, транспортування чи обслуговування. У 2024 році Міністерство юстиції США оголосило обвинувачення у справі про багаторічне постачання контрафактного мережевого обладнання Cisco з Китаю до американських лікарень, шкіл і навіть систем, що обслуговували винищувачі F-15, F-18, F-22 і бомбардувальники B-52.

Український прецедент: NotPetya та M.E.Doc

27 червня 2017 року в Україні почалася подія, яку згодом назвуть найруйнівнішою кібератакою в історії. Десятки великих компаній, банки, аеропорти, метрополітен, державні установи, навіть системи моніторингу радіації Чорнобильської АЕС — усе одночасно вийшло з ладу. Шкідливе ПЗ, яке згодом отримало назву NotPetya, маскувалося під вимагач, але насправді було вайпером — інструментом, призначеним не для отримання викупу, а для безповоротного знищення даних.

Точкою входу стала українська бухгалтерська програма M.E.Doc від компанії «Інтелект-Сервіс» — фактично стандартне рішення для подання податкової звітності, встановлене майже на кожному підприємстві країни. За даними дослідників ESET та Cisco Talos, бекдор у механізмі оновлення M.E.Doc існував щонайменше з квітня–травня 2017 року. Російське хакерське угруповання Sandworm (підрозділ ГРУ) використало довірений канал доставки оновлень, щоб одночасно заразити тисячі організацій.

Опинившись у мережі, NotPetya розповсюджувався автоматично за допомогою експлойта EternalBlue (вразливість у протоколі SMB Windows) та інструмента Mimikatz, який витягував облікові дані з пам’яті. Швидкість була шокуючою: мережа великого українського банку лягла за 45 секунд, частина транспортного хабу — за 16. Близько 80 % уражених систем перебували в Україні, але епідемія перекинулася на 60+ країн через міжнародні підрозділи компаній.

Глобальні втрати оцінили щонайменше у 10 млрд доларів. Maersk зазнав збитків на 250–300 млн, Merck — на 870 млн, FedEx (TNT Express) — на 400 млн, Saint-Gobain — на 384 млн доларів. За оцінкою РНБО та галузевих експертів, NotPetya на три дні зупинив третину української економіки, а прямі збитки для країни сягнули сотень мільйонів доларів. Офіс директора національної розвідки США та британський NCSC офіційно атрибутували атаку російському ГРУ.

NotPetya став хрестоматійним прикладом того, як одна скомпрометована третя сторона — навіть невелика родинна ІТ-компанія — може стати інструментом нанесення стратегічної шкоди в кіберпросторі.

Інші резонансні атаки на ланцюг постачання

SolarWinds (2020)

Російське угруповання APT29 (Cozy Bear), пов’язане зі Службою зовнішньої розвідки РФ, скомпрометувало інфраструктуру збірки платформи моніторингу мереж SolarWinds Orion і вбудувало бекдор SUNBURST у легітимні оновлення продукту. Шкідливе ПЗ потрапило приблизно до 18 000 клієнтів, серед яких — десятки федеральних відомств США, Microsoft, FireEye, корпорації зі списку Fortune 500. Атакувальники мали прихований доступ до мереж жертв близько року, перш ніж її виявила компанія FireEye у грудні 2020 року.

Атаки на британську роздрібну торгівлю (2025)

Навесні 2025 року угруповання Scattered Spider у партнерстві з операторами шифрувальника DragonForce провело скоординовану кампанію проти найбільших британських ритейлерів. Marks & Spencer постраждав від атаки на VMware ESXi-сервери, через що довелося зупинити онлайн-замовлення та сервіс Click & Collect у понад 1000 магазинах. Удару зазнали також Harrods, Co-op і Dior.

Ingram Micro (липень 2025)

Один зі світових ІТ-дистриб’юторів зазнав атаки шифрувальника від групи SafePay. Зловмисники викрали 3,5 ТБ конфіденційних даних і зашифрували системи, що спричинило багатоденний глобальний збій у платформах для замовлень, ліцензування та партнерських інтеграцій. Оскільки Ingram Micro перебуває в центрі технологічного ланцюга постачання, наслідки відчули реселери, MSP-провайдери та вендори по всьому світу.

Shai-Hulud (npm, 2025)

Самопоширюваний хробак, що став, за оцінкою фахівців, головною подією року в галузі. Шкідливе ПЗ скрізь шукало секрети — токени GitHub, npm, ключі API — і публікувало їх у відкритих репозиторіях. Друга хвиля наприкінці 2025 року отримала функцію вайпера: якщо хробак не знаходив дійсних токенів, він стирав файли користувача. Один із наслідків — крадіжка криптовалюти на 8,5 млн доларів у користувачів Trust Wallet через підмінене розширення в Chrome Web Store.

Як захищатися: рекомендації для організацій

Повністю усунути ризик атаки на ланцюг постачання неможливо — будь-яка сучасна ІТ-інфраструктура спирається на десятки зовнішніх компонентів. Але цей ризик можна суттєво знизити, якщо систематично працювати з довірою до постачальників і впроваджувати багаторівневий захист.

- Архітектура нульової довіри (Zero Trust). Жодному компоненту — навіть внутрішньому — не довіряти за замовчуванням. Кожен запит і кожне з’єднання мають проходити автентифікацію та авторизацію.

- Інвентаризація залежностей (SBOM). Постійно вести облік усіх компонентів — клієнтських і серверних, бібліотек і фреймворків. Без розуміння того, з чого складається ваш стек, неможливо швидко відреагувати на новину про компрометацію конкретного пакета.

- Перевірка постачальників. Оцінювати рівень кібербезпеки вендорів перед інтеграцією, фіксувати вимоги в договорах, регулярно проводити повторні аудити. Особливу увагу приділяти тим постачальникам, чиє ПЗ матиме високі привілеї у вашій мережі.

- Сегментація та обмеження привілеїв. Засоби моніторингу та керування на кшталт SolarWinds Orion отримують широкий доступ до інфраструктури — це робить їх ідеальною мішенню. Мікросегментація мережі обмежує можливості зловмисника рухатися горизонтально навіть після успішного проникнення.

- Багатофакторна автентифікація та апаратні ключі. Особливо для облікових записів розробників, мейнтейнерів open-source-пакетів і всіх привілейованих користувачів. Більшість великих атак на npm 2025 року починалася з фішингу та компрометації одного маейнтейнера.

- Закріплення версій та підписаний код. Не використовувати «найсвіжішу» версію бібліотеки автоматично — фіксувати конкретні версії, перевіряти підписи, проганяти оновлення через staging-середовище перед розгортанням у продакшен.

- Моніторинг аномалій. SIEM-системи, контроль за активністю в Active Directory, інструменти запобігання витоку даних (DLP). Підозріла поведінка довіреного інструмента — найважливіший сигнал, який часто є єдиним способом виявити атаку.

- Резервне копіювання. Бекапи мають бути регулярними, актуальними та зберігатися в ізольованому середовищі. Урок Maersk: компанію врятувала лише копія Active Directory, що випадково вціліла на сервері в Гані, який перед атакою був офлайн через перебої з електропостачанням.

А що робити звичайному користувачеві?

Атаки на ланцюг постачання — переважно загроза для організацій, але деякі принципи захисту корисно застосовувати й приватним користувачам. Завантажуйте програми лише з офіційних магазинів і сайтів виробників. Уникайте піратських копій ПЗ і неперевірених розширень для браузерів — саме через них найчастіше потрапляють трояни. Вмикайте автоматичне оновлення операційної системи та антивірусу, але обережно ставтеся до маловідомих утиліт, що просять надати широкі привілеї.

Висновок

Атаки на ланцюг постачання — це системна проблема цифрової економіки, побудованої на взаємній довірі між тисячами компаній і відкритих проєктів. Кожна нова інтеграція, кожна стороння бібліотека, кожне автоматичне оновлення — це водночас зручність і потенційний вектор атаки. Кейси NotPetya, SolarWinds, Shai-Hulud та інших великих інцидентів останніх років доводять: одного скомпрометованого вендора достатньо, щоб поставити під удар цілі галузі.

Для організацій це означає необхідність переосмислити саму концепцію довіри в ІТ-інфраструктурі — від архітектури нульової довіри до прискіпливого аудиту партнерів. Для держав — потребу в національних стратегіях кіберзахисту, що враховують ризики залежності від іноземного ПЗ. Для України, що десятиліттями перебуває в епіцентрі російських кіберагресій, це не теоретичне питання, а пряме питання національної безпеки.