Microsoft попереджає про нову схему атак, у якій зловмисники використовують можливості зовнішніх чатів Microsoft Teams, щоб видавати себе за IT-персонал і обманом отримувати віддалений доступ до комп’ютерів співробітників. Особливістю цих атак є те, що зловмисники переважно покладаються на легальні інструменти, що ускладнює їхнє виявлення.

Як працює схема

Зловмисники виходять на контакт із жертвою через зовнішній чат Teams, представляючись співробітниками IT-служби або helpdesk. Вони стверджують, що потрібно вирішити проблему з обліковим записом або виконати оновлення безпеки, і переконують жертву розпочати сесію віддаленої підтримки — зазвичай через програму Quick Assist, яка надає атакувальнику повний контроль над комп’ютером співробітника.

Microsoft зафіксувала кілька атак зі схожим ланцюжком дій, у яких використовувалося комерційне програмне забезпечення для віддаленого керування (зокрема Quick Assist) та утиліта Rclone для передачі файлів у зовнішні хмарні сховища.

«Зловмисники дедалі частіше зловживають функцією зовнішньої співпраці в Microsoft Teams, видаючи себе за IT-персонал або службу підтримки та переконуючи користувачів надати віддалений доступ», — зазначає Microsoft.

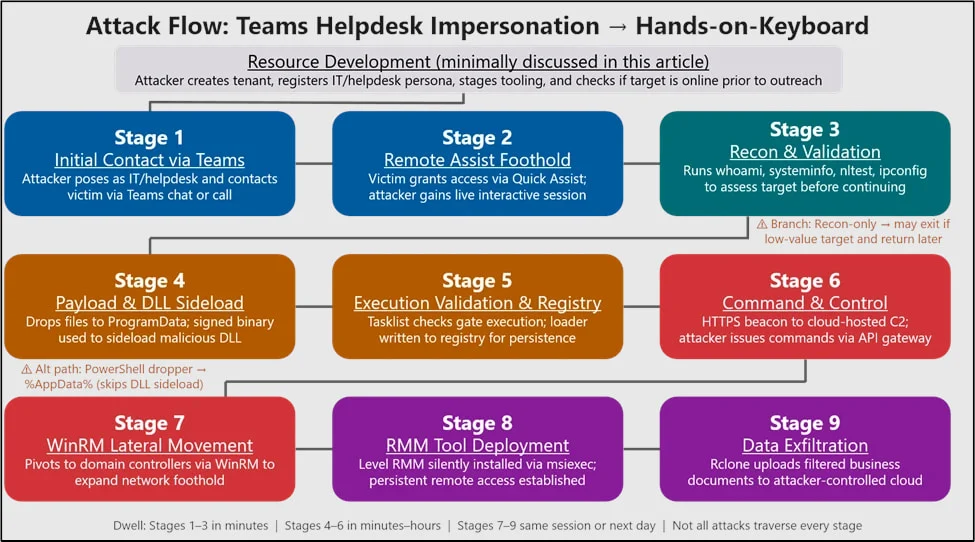

Дев’ять етапів атаки

У своєму звіті Microsoft описує дев’ятиетапний ланцюжок атаки:

- Перший контакт. Зловмисник звертається до жертви через зовнішній чат Teams під виглядом IT-фахівця компанії.

- Отримання доступу. Жертву переконують запустити сесію віддаленої підтримки через Quick Assist, після чого атакувальник отримує пряме керування машиною.

- Розвідка. За допомогою Command Prompt і PowerShell зловмисник перевіряє привілеї, приналежність до домену та доступність мережевих ресурсів для оцінки можливостей подальшого поширення.

- Впровадження шкідливого коду. У загальнодоступні директорії (наприклад, ProgramData) розміщується невеликий шкідливий пакет, який запускається через підписані легальні програми — Autodesk, Adobe Acrobat/Reader, Windows Error Reporting або ПЗ для захисту від втрати даних — за допомогою техніки DLL side-loading.

- Приховане з’єднання з командним сервером. HTTPS-комунікація з командно-контрольним сервером (C2) маскується під звичайний мережевий трафік.

- Закріплення в системі. Зловмисник забезпечує постійну присутність через модифікації реєстру Windows.

- Горизонтальне переміщення мережею. Через Windows Remote Management (WinRM) атака поширюється на інші системи домену, зокрема контролери домену та інші цінні ресурси.

- Встановлення додаткових інструментів. На доступних системах розгортаються додаткові засоби віддаленого керування.

- Викрадення даних. За допомогою Rclone або аналогічних інструментів зібрані дані передаються до зовнішніх хмарних сховищ. Цей етап є цілеспрямованим: застосовуються фільтри для вибору лише цінної інформації, що зменшує обсяг трафіку та підвищує непомітність операції.

Чому атаки складно виявити

Microsoft особливо наголошує на тому, що шкідлива активність важко відрізняється від звичайної IT-діяльності, оскільки зловмисники використовують виключно легальні програми та стандартні адміністративні протоколи. «Зловмисники використовують довірені інструменти та нативні адміністративні протоколи для горизонтального переміщення мережею та підготовки чутливих даних до викрадення — часто маскуючись під рутинну діяльність IT-підтримки протягом усього циклу вторгнення», — йдеться у повідомленні компанії.

Рекомендації

Microsoft нагадує, що зовнішні контакти в Teams слід за замовчуванням вважати ненадійними. Компанія також звертає увагу на вбудовані попередження безпеки Teams, які явно позначають комунікацію від осіб поза організацією та можливі спроби фішингу.

Адміністраторам корпоративних мереж рекомендується:

- обмежити або ретельно моніторити використання інструментів віддаленої підтримки;

- обмежити використання WinRM виключно контрольованими системами;

- розглядати будь-які запити на віддалений доступ від нібито IT-персоналу через Teams як потенційно підозрілі.