Компанія Disc Soft Limited — розробник популярного емулятора оптичних дисків DAEMON Tools — підтвердила, що її інфраструктуру було скомпрометовано в результаті атаки на ланцюг постачання. Зловмисники впродовж місяця поширювали з офіційного сайту троянізовані інсталятори безкоштовної версії DAEMON Tools Lite, які заражали системи користувачів бекдорами та інфостилерами. Розробники випустили оновлену версію 12.6, що не містить шкідливого коду.

Що сталося: атака на ланцюг постачання

За даними Disc Soft, у білд-середовищі компанії було зафіксовано несанкціоноване втручання, через яке частина інсталяційних пакетів вийшла у скомпрометованому стані. 5 травня вийшла версія DAEMON Tools Lite 12.6, що не містить підозрілих файлів.

«Менш ніж за 12 годин після виявлення проблеми ми змогли впровадити рішення. За результатами поточного аналізу інцидент стосувався виключно безкоштовної версії DAEMON Tools Lite та не вплинув на жоден з інших наших продуктів», — повідомили в Disc Soft.

У компанії наголосили, що не мають підтверджень заяв про ураження всіх користувачів DAEMON Tools, а платні версії — DAEMON Tools Pro та DAEMON Tools Ultra — не постраждали. Disc Soft підтвердила, що інфраструктуру вдалося убезпечити, проте на цьому етапі компанія не атрибутує атаку конкретним ініціаторам загроз і не розкриває вектор первинного доступу — розслідування триває.

Хто в зоні ризику: користувачам безкоштовної Lite з 8 квітня

Інцидент стосується тих, хто завантажував або встановлював DAEMON Tools Lite версії 12.5.1 (free) починаючи з 8 квітня. Таким користувачам розробник радить:

- видалити застосунок;

- провести повне сканування системи актуальним антивірусним або захисним ПЗ;

- завантажити та встановити нову версію DAEMON Tools Lite 12.6 виключно з офіційного сайту.

Disc Soft видалила троянізовану збірку, яка більше не підтримується: тепер під час її запуску відображається попередження з пропозицією оновитися до актуальної версії.

Як працював шкідливий код: дві стадії та RAT-вкладення

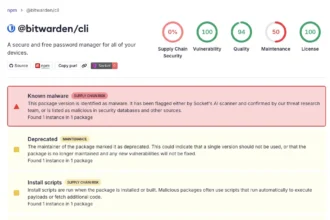

Атаку першими публічно описали аналітики Kaspersky. За їхніми даними, троянізовані інсталятори (версії від 12.5.0.2421 до 12.5.0.2434) мали дійсний цифровий підпис і поширювалися саме з офіційного сайту, що убезпечувало їх від базових перевірок репутації. Вкладений у бінарники шкідливий код розгортав корисне навантаження, яке закріплювалося в системі та активувало бекдор під час старту ОС.

На першій стадії в систему доставлявся простий інфостилер. Він збирав дані для профілювання жертви — ім’я хоста, MAC-адресу, перелік запущених процесів та встановленого ПЗ, мовну локаль системи — й передавав їх на сервери, підконтрольні зловмисникам. На основі результатів частина інфікованих пристроїв отримувала другу стадію: легкий бекдор, здатний виконувати команди, завантажувати файли та запускати код безпосередньо в пам’яті.

Щонайменше в одному випадку дослідники зафіксували розгортання QUIC RAT — шкідливого ПЗ для віддаленого доступу, яке вміє ін’єктувати код у легітимні процеси та підтримує кілька протоколів зв’язку.

Масштаб: понад 100 країн та тисячі заражених пристроїв

За оцінками дослідників, троянізовані інсталятори DAEMON Tools Lite з 8 квітня встановили на тисячах систем у понад 100 країнах. Серед уражених — організації роздрібної торгівлі, наукові, державні та промислові структури в Росії, Білорусі та Таїланді, а також домашні користувачі в Україні, Росії, Бразилії, Туреччині, Іспанії, Німеччині, Франції, Італії та Китаї.

В оновленні до початкового звіту дослідники підтвердили, що версія DAEMON Tools Lite 12.6.0.2445, випущена після їхнього розкриття, більше не демонструє шкідливої поведінки.

Що це означає для користувачів в Україні

Інцидент із DAEMON Tools — типова атака на ланцюг постачання: цифровий підпис розробника та офіційний сайт у цьому сценарії не є гарантією безпеки. Зокрема:

- якщо ви встановлювали DAEMON Tools Lite 12.5.1 (free) з 8 квітня, варто негайно перевірити пристрій і оновити програму до 12.6;

- рекомендуємо перевірити журнали мережевої активності на наявність підозрілих з’єднань з невідомими серверами;

- фахівцям з кібербезпеки в організаціях варто врахувати індикатори компрометації, опубліковані дослідниками, у системах виявлення;

- про підозру на компрометацію корпоративних систем слід повідомити CERT-UA (cert.gov.ua) та, у разі шкоди, Кіберполіцію.

Окрема ремарка: серед дослідників, які першими описали цю атаку, — компанія Kaspersky (Лабораторія Касперського), що має російське походження. Користувачам та організаціям в Україні нагадуємо, що використання захисного ПЗ російського або білоруського походження (зокрема Kaspersky та Dr.Web) є небезпечним з огляду на безпекові ризики та чинні рекомендації українських державних регуляторів. Інформацію про індикатори компрометації краще брати з первинних звітів та звіряти з даними інших дослідницьких команд.

Як знизити ризик подібних атак

- Завантажуйте програмне забезпечення лише з офіційних джерел, але не покладайтеся виключно на цей критерій: атаки на ланцюг постачання спрямовані саме на легітимні канали дистрибуції.

- Підтримуйте захисне ПЗ та операційну систему в актуальному стані; вмикайте захист на основі поведінкового аналізу.

- Використовуйте принцип мінімальних привілеїв та окремий обліковий запис без прав адміністратора для повсякденної роботи.

- Вмикайте багатофакторну автентифікацію для критичних сервісів, щоб ускладнити подальше використання викрадених даних.

- Регулярно створюйте резервні копії важливих даних і зберігайте їх офлайн або в незалежному середовищі.

- Для організацій — впроваджуйте моніторинг кінцевих точок (EDR) та контроль вихідного мережевого трафіку, щоб швидше виявляти зв’язок з керувальними серверами.