CERT-UA зафіксувала нову хвилю цілеспрямованих кібератак — під загрозою опинилися комунальні лікарні, органи місцевого самоврядування та оператори FPV-дронів Сил оборони України. Зловмисники використовують шкідливе ПЗ AgingFly, яке практично непомітне для традиційних антивірусів, і починають атаку з листів про «гуманітарну допомогу».

Хто за цим стоїть: угруповання UAC-0247

Протягом березня—квітня 2026 року Національна команда реагування на кіберінциденти CERT-UA зафіксувала активізацію хакерського угруповання UAC-0247. Головними цілями зловмисників стали комунальні заклади охорони здоровʼя — зокрема клінічні лікарні та станції екстреної медичної допомоги, — а також органи місцевого самоврядування. Серед постраждалих виявилися й військовослужбовці Сил оборони України, передусім оператори FPV-безпілотників.

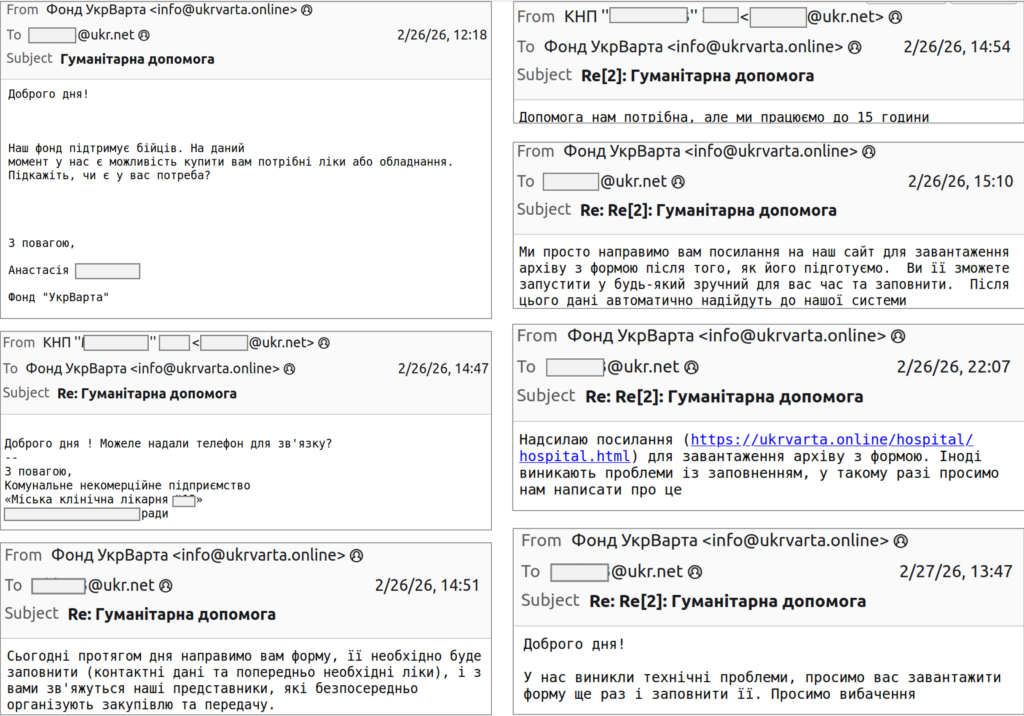

Схема атаки: гуманітарна допомога як приманка

Атака на цивільний сектор починається з електронного листа. Зловмисники представляються представниками благодійної організації та пропонують обговорити надання гуманітарної допомоги. Для більшої переконливості вони або зламують легітимні вебсайти, або створюють підроблені сторінки за допомогою інструментів ШІ.

Жертві пропонують завантажити архів. Усередині знаходиться файл-ярлик, після запуску якого на екрані зʼявляється форма-приманка — вона відволікає увагу, поки у фоновому режимі непомітно встановлюється основний інструмент шпигунства.

Для атак на операторів FPV-дронів хакери обрали інший вектор: через месенджер Signal розповсюджуються архіви під виглядом оновлення програми «BACHU» — спеціалізованого ПЗ для роботи з безпілотниками. Після відкриття такого файлу запускається той самий інструмент.

AgingFly: чим небезпечне нове шкідливе ПЗ

AgingFly — це бекдор, написаний мовою програмування C#. Він надає зловмисникам повний дистанційний доступ до зараженого пристрою: вони можуть виконувати команди, красти файли, робити знімки екрана та перехоплювати введення з клавіатури.

Головна особливість AgingFly полягає в тому, що він отримує команди із сервера керування у вигляді коду та одразу виконує їх безпосередньо в оперативній памʼяті — без запису на диск. Така поведінка дозволяє шкідливому ПЗ обходити більшість антивірусних систем.

Додатковий арсенал: паролі, браузери, WhatsApp

Разом із AgingFly угруповання використовує цілий набір допоміжних інструментів:

- SilentLoop — скрипт, що отримує адресу сервера керування через канали у Telegram.

- ChromElevator — програма для крадіжки збережених паролів та файлів сесії автентифікації з браузерів Chrome, Edge і Brave.

- ZapiXDesk — утиліта, яка дозволяє читати зашифровані бази даних повідомлень WhatsApp.

Після проникнення в систему зловмисники намагаються поширитися по всій локальній мережі установи. У ряді випадків на зламаних компʼютерах фахівці виявляли майнери криптовалют, замасковані під легітимні системні процеси.

Рекомендації CERT-UA: що зробити прямо зараз

CERT-UA рекомендує системним адміністраторам вжити таких заходів:

- Обмежити запуск файлів із розширеннями LNK, HTA та JS

- Заблокувати виконання системних утиліт mshta.exe та powershell.exe для звичайних (не адміністративних) облікових записів — саме ці інструменти найчастіше застосовуються на початкових етапах атак

- Посилити увагу до вхідної електронної пошти — особливо до листів із пропозиціями гуманітарної чи іншої зовнішньої допомоги, до яких додаються архіви або посилання

- Бути обережними з файлами, отриманими через Signal або інші месенджери, навіть якщо вони виглядають як знайомі програмні оновлення

Повідомити про кіберінцидент до CERT-UA можна за адресою: [email protected] або через вебформу на сайті cert.gov.ua.