Пошук та відкриття файлів за допомогою командного рядка – це так само просто, як навігація та відкриття файлу у File Explorer. Як це робиться читайте у статті.

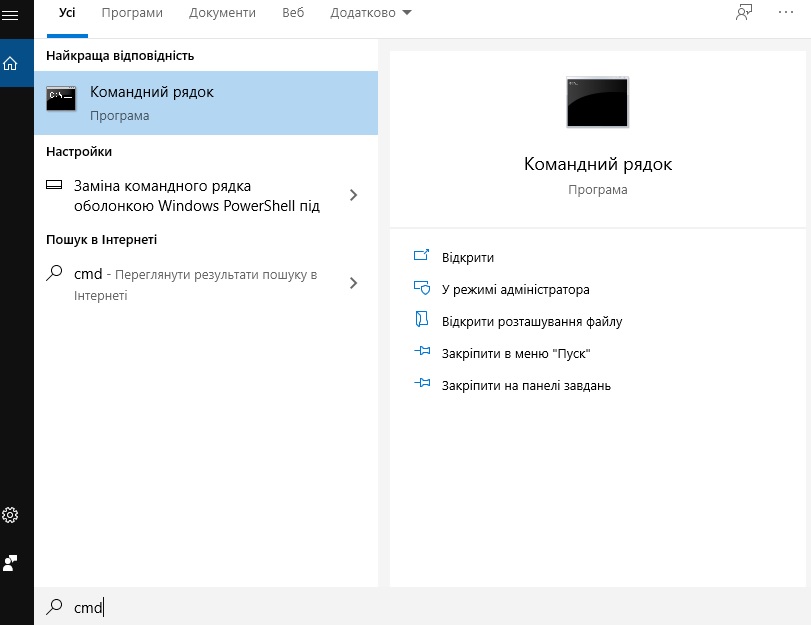

Спочатку відкрийте командний рядок на своєму ПК, ввівши “cmd” на панелі пошуку Windows, а потім виберіть “Командний рядок” у результатах пошуку.

Після відкриття командного рядка ви готові знайти та відкрити файл.

Знаходимо файли за допомогою командного рядка

Можливо, ви вже знаєте шлях до файлу до елемента, який ви хочете відкрити, – можливо, ні. Якщо ні, то вам не потрібно шукати через Провідник файлів просто, щоб пізніше повернутися до командного рядка. Ви можете використовувати цю команду замість цього:

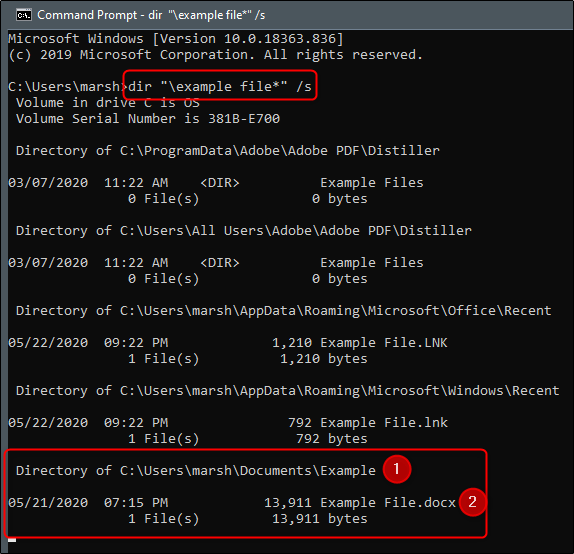

dir "\search term*" /sПросто замініть “пошуковий термін” на, звичайно, власне пошуковий термін. Отже, якщо ми хотіли знайти наш файл під назвою “Example File”, ми використаємо цю команду:

dir "\example file*" /sТепер командний рядок буде шукати та знаходити всі екземпляри введеного вами пошукового терміна. Він (1) покаже вам шлях до файлу, а (2) дасть вам ім’я та розширення файлу.

Тепер, коли ми знайшли наш файл, давайте його відкриємо.

Відкрийте файли за допомогою командного рядка

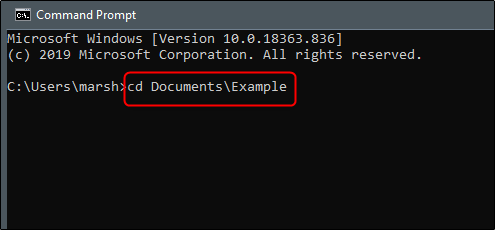

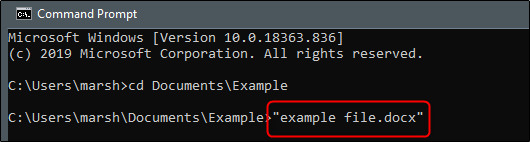

Щоб відкрити файл, вам потрібно перейти до каталогу в командному рядку, який містить файл, який ви хочете відкрити. У цьому прикладі ми створили папку “Example” у нашій папці “Documents”, тому ми вирушимо туди.

У командному рядку використовуйте команду Змінити каталоги ( cd <folder>) для навігації в папках. Оскільки ми зараз перебуваємо на найвищому рівні файлової системи комп’ютера, нам спочатку потрібно перейти до “Documents”, а потім “Example”. Отже, ми будемо використовувати цю команду:

cd Documents\ExampleЗауважте, що ви повинні перейти до безпосередньої структури файлів. У цьому випадку ми не можемо пропустити “Documents” і перейти прямо до “Example”.

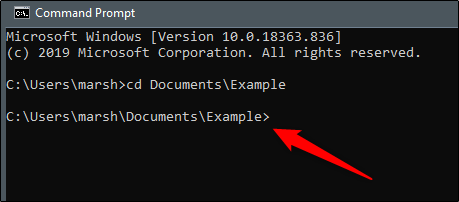

Після введення команди натисніть клавішу Enter. Тепер ви будете в цій папці.

Зараз час відкрити файл у цій папці. Наш файл названий “example file”.

Щоб відкрити файл, введіть ім’я та розширення у лапках. В цьому випадку:

“example file.docx”

Файл тепер відкриється.

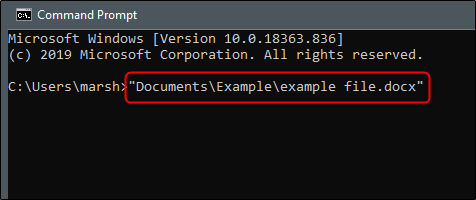

Щоб зробити процес трохи швидшим, ви можете фактично перейти до потрібної папки та відкрити файл однією командою. Маючи на увазі, що ми знову на найвищому рівні, ми виконуємо цю команду:

“Documents\Example\example file.docx”

Єдина відмінність полягає в тому, що ви не додаєте команду cd, і весь шлях у цитатах.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ПЕРЕВІРИТИ ОПЕРАТИВНУ ПАМ’ЯТЬ НА ПОМИЛКИ ТА ВИПРАВИТИ ЇХ? – ІНСТРУКЦІЯ

ЯК КОНТРОЛЮВАТИ ОНОВЛЕННЯ WINDOWS 10 ЗА П’ЯТЬ КРОКІВ

ЯК ОБМЕЖИТИ ЕКРАННИЙ ЧАС У WINDOWS 10? – ІНСТРУКЦІЯ

Нагадаємо, дослідники компанії Avast виявили три шахрайських VPN-додатки для iOS-пристроїв, які самовільно списують кошти користувачів. За словами експертів, додатки стягують підвищену плату за послуги, які не надаються належним чином.

Також Apple опублікувала набір безкоштовних інструментів та ресурсів, щоб допомогти розробникам менеджерів паролів – а також інших програм – генерувати надійні паролі.

До речі, компанія Mozilla планує додати в майбутні версії Firefox можливість експорту збережених облікових даних у файл формату CSV, який потім можна імпортувати в менеджер паролів або зберігати в якості резервної копії.

Окрім цього, дослідники із ProtectEM виявили, що контролери світлофорів на мікросхемах SWARCO LS4000 вразливі до атак через відкритий порт, який використовується для налагодження роботи системи управління.

А експерти з компанії IntSights відзначили збільшення попиту на облікові дані YouTube-каналів на підпільних торгових майданчиках. Вартість пропонованих екаунтів пропорційна кількості передплатників. Наприклад, ціна за канал з 200 тис. передплатників починається від $1 тисячі.