Незахищені пристрої, підключені до Інтернету, протягом багатьох років допомагають різним типам кіберзлочинності – найбільш поширеними є DDoS та спам-кампанії. Але кіберзлочинці зараз перейшли до вигідної схеми, де ботнети не просто запускають DDoS-атаки або спам – вони також видобувають криптовалюти.

Smominru – сумнозвісний ботнет, який майнить криптовалюти та краде дані – став одним із комп’ютерних вірусів, які швидко поширюється та щомісяця заражають понад 90 тисяч машин у всьому світі. Незважаючи на те, що кампанії, які зламують комп’ютери за допомогою Smominru, не були розроблені для досягнення цілей з будь-яким конкретним інтересом, останній звіт дослідників лабораторій Guardicore проливає світло на характер жертв та інфраструктуру нападу, пише TheHackerNews.

За даними дослідників, лише минулого місяця цим “черв’яком” було заражено понад 4900 мереж без будь-якої відмінності в цілях, і в багатьох з цих мереж було заражено десятки внутрішніх машин. До заражених мереж належать американські вищі навчальні заклади, медичні фірми та навіть компанії з кібербезпеки, до того ж найбільша мережа належить постачальнику медичних послуг в Італії із загальною кількістю 65 заражених хостів.

Активний з 2017 року ботнет Smominru зламує машини на Windows в основному за допомогою EternalBlue – експлойта, створеного Агентством національної безпеки США. Цей експлойт пізніше був опублікований хакерською групою Shadow Brokers, а потім використовувався у вірусі-вимагачі WannaCry у 2016 році. Ботнет був розроблений для отримання початкового доступу до вразливих систем шляхом простого примусового використання слабких даних для різних служб Windows, включаючи MS-SQL, RDP та Telnet.

Отримавши початковий доступ до цільових систем, Smominru встановлює троянський модуль і майнер криптовалюти та розповсюджується всередині мережі, щоб використати потужності центрального процесора ПК жертв для видобутку Monero та відправити намайнену криптовалюту в гаманець, що належить оператору зловмисного програмного забезпечення.

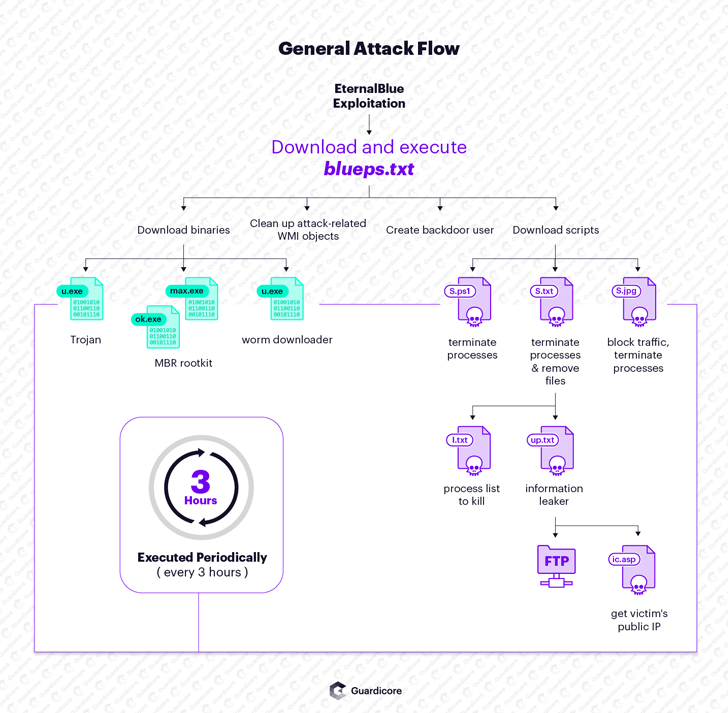

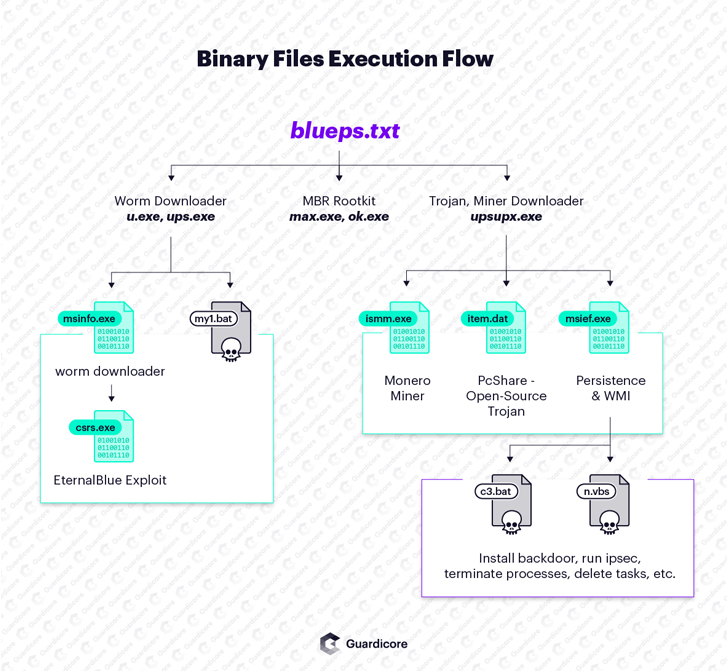

Місяць тому було також виявлено, що оператори, що стояли за ботнетною мережею, модернізували Smominru, щоб додати модуль збирання даних та троян віддаленого доступу (RAT) до коду видобутку криптовалют свого ботнету. Останній варіант Smominru завантажує та виконує щонайменше 20 різних шкідливих сценаріїв та бінарних корисних навантажень, включаючи завантажувач черв’яків, троян та руткіт MBR.

“Зловмисники створюють багато віртуальних машин- бекдорів в різних фазах атаки. До них належать новостворені користувачі, заплановані завдання, WMI-об’єкти та сервіси, встановлені для запуску під час завантаження”, – кажуть дослідники.

Згідно з новим звітом, дослідники Guardicore Labs заявили, що їм вдалося отримати доступ до одного з основних серверів зловмисників, який зберігає інформацію про жертви та їх викрадені облікові дані, і детальніше ознайомилися з природою жертв.

“Журнали зловмисників описують кожен заражений хост, вони містять його зовнішні та внутрішні IP-адреси, операційну систему, яку він запускає, і навіть навантаження на процесори (системи) системи. Крім того, зловмисники намагаються збирати запущені процеси та крадуть дані, використовуючи Mimikatz, – кажуть дослідники.

Ботнет заражає вразливі машини, більшість з яких працює під керуванням Windows 7 та Windows Server 2008 – зі швидкістю 4700 машин на день із кількома тисячами “інфекцій”, виявлених у країнах, включно з Китаєм, Тайванем, Росією, Бразилією та США. Більшість виявлених інфікованих машин були насамперед невеликими серверами з 1-4 ядрами процесора, що залишало більшість із них непридатними для роботи через надмірне використання їх процесорів під час процесу майнінгу криптовалют.

Дослідники Guardicore також випустили повний список IoC (індикаторів компрометації) та безкоштовний скрипт ддя Powershell на GitHub, який можна запустити з інтерфейсу командного рядка Windows, щоб перевірити, заражена Ваша система “черв’яком” Smominru чи ні.

Оскільки черв’як Smominru використовує експлойт EternalBlue та слабкі паролі, користувачам рекомендується постійно оновлювати свої операційні системи, програмне забезпечення та дотримуватися сильних, складних та унікальних паролів, щоб не стати жертвою таких загроз.

Крім цього, для організації також важливо вживати додаткових заходів безпеки, таких як “застосування мережевої сегментації та мінімізація кількості серверів, орієнтованих на Інтернет”.

До речі, Google представила можливість автоматичного створення резервних копій на Android, якою зможуть скористатися передплатники хмарного сервісу Google One.

Нагадаємо, Apple часто називала свою мобільну операційну систему однією з найбільш захищених і безпечних, але хакерам вже вдалося знайти серйозну уразливість в одній з останніх бета-версій iOS 13.

Також багато людей вважають, ніби програмні продукти Apple безпечніші, ніж інші, однак, як показують дані телеметрії за перше півріччя 2019 року, “яблучна” екосистема все більше цікавить кіберзлочинців.

Стало відомо, що зловмисники можуть використовувати справжні файли Microsoft Teams для виконання шкідливого навантаження за допомогою підробленої папки встановлення.

У “пісочниць” від VMware, Comodo та Microsoft, схоже, з’явилася альтернатива від Sophos – Sandboxie. Тепер вона безкоштовна – виробник виклав код у загальний доступ.

Нещодавно дослідники з кібербезпеки виявили існування нової та раніше не виявленої критичної вразливості на SIM-картах, яка могла б давати можливість віддаленим зловмисникам компрометувати цільові мобільні телефони та шпигувати за жертвами, лише надсилаючи SMS.

Зверніть увагу, кількість шкідливих програм і виявлених вразливостей на платформі iOS значно зросла. Про це свідчать дані звіту компанії ESET щодо актуальні загрози для власників мобільних пристроїв Apple.

Функція в WhatsApp “Видалити для всіх” не видаляє мультимедійні файли, відправлені користувачам iPhone (з встановленими налаштуваннями за замовчуванням), залишаючи їх збереженими на iOS-пристрої одержувача, навіть якщо в месенджері відображається повідомлення “Це повідомлення було видалено”.