Бажання дізнатися, як ви записані в телефонах інших людей, або заблокувати набридливих спамерів зробило додатки на кшталт GetContact, Truecaller, Sync.ME та NumBuster надзвичайно популярними. Проте за зручною функцією розпізнавання номерів ховається колосальна загроза приватності та — що найважливіше для українців сьогодні — фізичній безпеці.

Як насправді працюють ці сервіси

Головний міф: ці додатки розпізнають номери завдяки якійсь офіційній базі даних. Насправді базу створюють самі користувачі.

Коли ви встановлюєте GetContact і погоджуєтеся з умовами використання, ви надаєте додатку повний доступ до своєї телефонної книги. Сервіс зчитує всі контакти — імена, номери, нотатки — і відправляє їх на власні сервери. Тобто ви платите за послугу не грошима, а персональними даними своїх друзів, родичів, колег і випадкових знайомих.

І найважливіше: згоди у людей, чиї дані передаються, ніхто не питає. Навіть якщо людина ніколи не встановлювала GetContact, її номер, ім’я, а нерідко й посада чи адреса опиняються в публічній базі — лише тому, що хтось зі знайомих встановив додаток.

Цю ж схему використовують і конкуренти: Truecaller (Індія), Whoscall, CallApp та десятки інших. Бізнес-модель скрізь однакова.

Чому це критично небезпечно для українців

В умовах повномасштабної війни цифрова безпека дорівнює фізичному виживанню. Бази даних GetContact та подібних сервісів є одним із найпростіших і найефективніших інструментів OSINT — розвідки на основі відкритих джерел, — якими активно користуються російські спецслужби, ФСБ, ГРУ, військові та пропагандисти.

Деанонімізація військових і волонтерів. Люди часто записують контакти максимально конкретно, щоб не забути, хто це: «Саша 93 бригада», «Іван снайпер», «Марія координатор ППО», «Склад БК». Коли такі записи потрапляють у базу, ворогу достатньо вбити номер телефону — і він отримує військову спеціальність, підрозділ, родинні зв’язки або сферу діяльності людини. Це пряма загроза як самому військовому, так і його рідним, особливо якщо вони перебувають на окупованих територіях.

Розкриття локацій і маршрутів. Записи на кшталт «Сергій блокпост Житомирська траса», «Оренда квартири Краматорськ» або «Водій евакуація Куп’янськ» дають ворожій розвідці розуміння переміщень, логістики та розташування важливих об’єктів.

Ідентифікація «анонімних» користувачів. Багато українців використовують псевдоніми в Telegram або Signal для безпеки. Проте якщо номер телефону, прив’язаний до цього акаунта, є в базі GetContact, ворог легко зв’язує анонімний профіль у месенджері з реальним іменем, прізвищем і місцем роботи. Це смертельна небезпека для партизанів, інформаторів на тимчасово окупованих територіях і журналістів.

Соціальна інженерія та ІПСО. Маючи детальну інформацію про те, як людина записана в інших, шахраї або спецслужби можуть легко маніпулювати жертвою. Побачивши тег «Мама Вадим ЗСУ», зловмисники телефонують і, представившись побратимами сина, вимагають гроші або намагаються вивідати чутливу інформацію.

Telegram-боти та об’єднані бази даних

Небезпека не обмежується самими сервісами. Існують десятки Telegram-ботів — зокрема горезвісний «Глаз Бога» та інші розробки, пов’язані з росією, — які нелегально парсять бази GetContact, NumBuster, Truecaller і об’єднують їх із витоками даних «Нової Пошти», банків, баз МВС та інших джерел. У результаті формується повне цифрове досьє на будь-якого громадянина України — навіть на того, хто ніколи не встановлював жодного подібного додатку.

Юридична та геополітична ситуація

Засновники GetContact — громадяни Туреччини, однак це не гарантує безпеки даних. Політика конфіденційності таких сервісів зазвичай дозволяє передавати дані «партнерам», продавати їх маркетинговим агентствам або надавати на запит правоохоронних органів різних країн. Українське законодавство фактично не регулює, як іноземні компанії зберігають і обробляють ці дані.

Примітно, що 2018 року турецька влада тимчасово заблокувала GetContact через підозри у використанні сервісу для стеження — сам цей факт красномовно свідчить про потенціал платформи як інструменту розвідки в чужих інтересах.

Що робити: правила цифрової гігієни

Ніколи не встановлюйте ці додатки. Цікавість дізнатися, «як я записаний», не варта ризику для життя та безпеки інших людей.

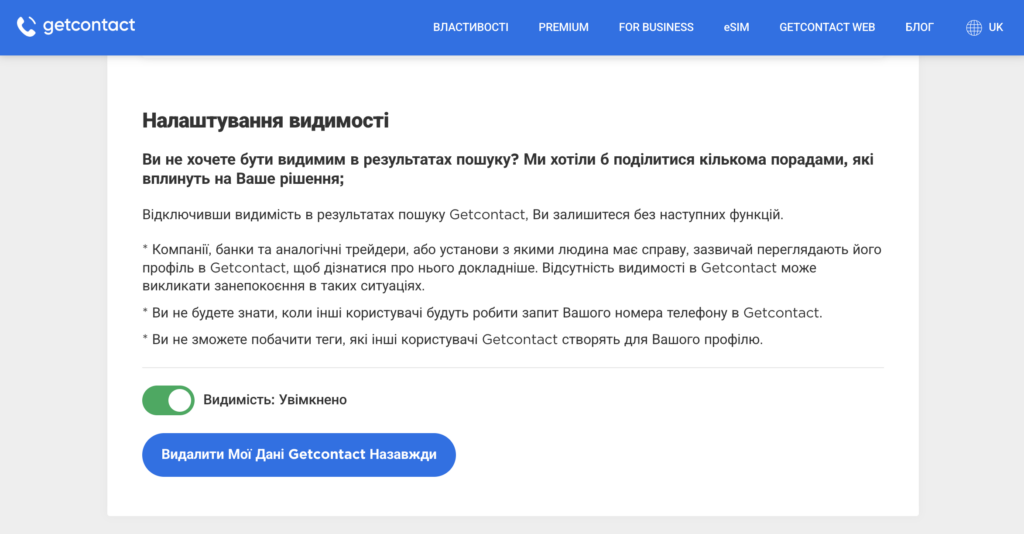

Якщо додаток вже встановлено — видаліть акаунт. Просто видалити програму з телефону недостатньо. Спочатку зайдіть у налаштування, знайдіть опцію «Видалити акаунт» (Delete Account) — і лише після цього видаляйте сам застосунок.

Видаліть свій номер із бази (Unlist). Більшість сервісів мають сторінку для видалення номера з публічного пошуку. Для GetContact це розділ Управління конфіденційністю профілю на офіційному сайті — потрібна авторизація через месенджер для підтвердження володіння номером. Після запиту ваші дані будуть видалені протягом 30 днів. Зробіть це для себе і допоможіть рідним-військовим зробити те саме. Пам’ятайте: видалення з публічного пошуку не гарантує видалення із внутрішніх баз компанії.

Використовуйте безпечні альтернативи для захисту від спаму. На Android відмінно працює вбудований визначник номера та захист від спаму від Google (Phone by Google). На iOS є функція заглушення невідомих абонентів (Silence Unknown Callers). Українські мобільні оператори також пропонують власні послуги блокування спаму.

Використовуйте окремий номер для чутливої діяльності. Для волонтерства, журналістики, громадської активності, реєстрації на сумнівних платформах або публічних оголошень (наприклад, на OLX) заведіть окрему SIM-карту, не прив’язану до банків, основних месенджерів і контактів близьких людей.

Не підписуйте контакти з чутливою інформацією. Уникайте записів, що розкривають військову роль, підрозділ, локацію або рід діяльності людини.

Перевірте дозволи всіх додатків. Будь-який застосунок із доступом до контактів потенційно може передавати їх третім сторонам.

Висновок

GetContact та його аналоги — паразитичні сервіси, що заробляють на торгівлі чужою приватністю. У мирний час це було б просто неприємним фактом. Але під час війни в Україні ці бази даних перетворилися на зброю в розвідувальному та інформаційному просторах.

Причому жертвами стають не лише ті, хто свідомо встановив додаток. Рішення однієї людини автоматично ставить під загрозу десятки її знайомих — без їхнього відома і без їхньої згоди.

Видалити ці додатки, очистити свій номер із баз і поширити цю інформацію серед близьких — це не параноя. Це базова цифрова гігієна і конкретний внесок у національну безпеку.