Забудьте про футуристичні інтерфейси, якими керують комп’ютерами за допомогою помахів руками, відстежування напрямку погляду тощо. Це швидко застаріє. Управління комп’ютером за допомогою мозкових хвиль – це найвища ступінь контролю, і насправді це єдиний канал, повністю відкритий для людей з обмеженими можливостями.

Мозок-комп’ютерні інтерфейси (BCI), вперше розроблені у 1980-х роках, широко використовуються у терапії та реабілітації (та й є головним засобом комунікації для деяких людей), а також для досліджень. Технологія, яка дозволяє BCI визначати передбачувану літеру за сплеском мозкової активності, є типом машинного класифікатора, який також використовується для ідентифікації фотографій, розпізнавання мови та ідентифікації зловмисного програмного забезпечення. Атака, яку описано нижче, може вплинути і на це, і на інші застосування цих алгоритмів, що страшніше, ніж чистий хакінг BCI.

Але повернемось до BCI. Поширене використання BCI для тяжкохворих людей – це можливість написання їхніх слів на комп’ютері або їхнє озвучування. Але нещодавнє дослідження показало, як це легко зламати.

Існує декілька способів, якими BCI можуть бути зламані:

- Злом через мережу: BCI, які використовують бездротові з’єднання, можуть бути схильні до кібератак, які дозволяють хакерам перехоплювати або маніпулювати даними, що передаються між BCI та мозком користувача.

- Злом через програмне забезпечення: BCI можуть бути заражені шкідливим програмним забезпеченням, яке може змінювати їхню роботу або збирати дані без відома або згоди користувача.

- Злом через апаратне забезпечення: BCI можуть бути фізично зламані, що дозволяє хакерам отримувати доступ до даних, які зберігаються на пристрої, або маніпулювати його роботою.

Уявіть, що у вас аміотрофічний бічний склероз (хвороба Лу Герріга). Ви втратили контроль над своїми руками та голосом. Ваш “посередник” BCI – ваш єдиний інструмент, щоб сказати комусь, що вам потрібно. Ваш племінник, який претендує на ваш спадок, заходить до вашої палати, і перш ніж ви дізнаєтесь про це, ваш переговорний пристрій діє поза вашою волею і віддає наказ “Не реанімуйте”. Історія в дусі Стівена Кінга, чи не так?

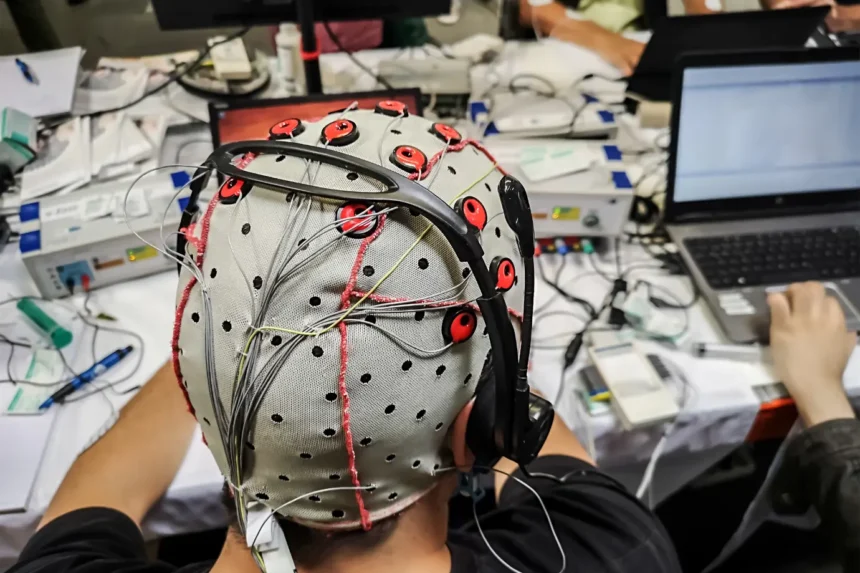

Дослідники що базуються в Китаї, Австралії та США продемонстрували, що ці комп’ютерно-мозкові інтерфейси та інші подібні класифікатори можуть бути “зламані” коливаннями малої потужності. Занадто малі, щоб їх можна було виявити, коли їхнє джерело розміщене в кімнаті, де базується апаратура, що знімає електроенцефалограму і тощо, ці коливання можуть ввести в оману BCI, щоб написати все, що хоче зловмисник.

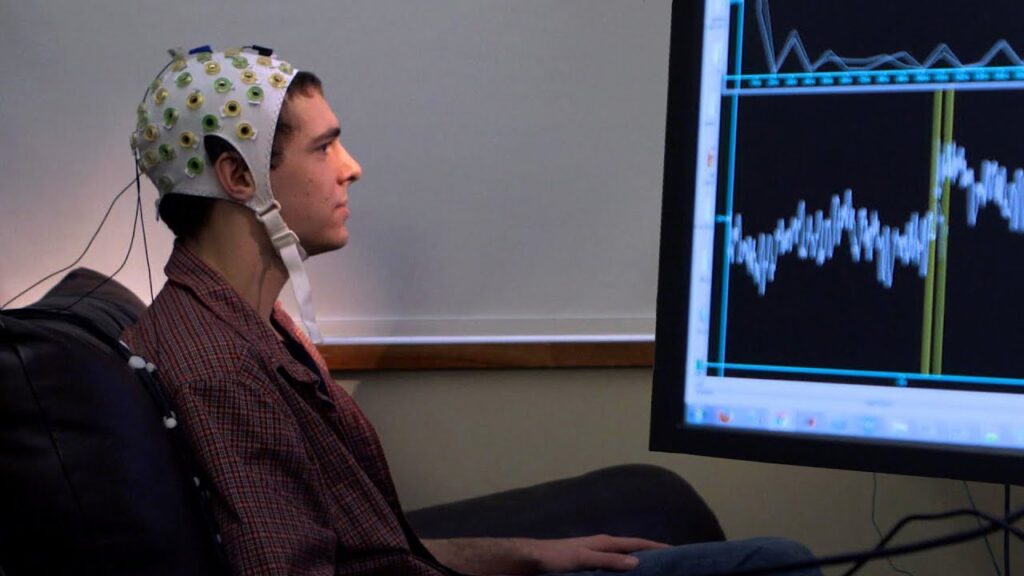

Існує кілька типів конвертації мозкових хвиль у символи на основі ЕЕГ, деякі з них використовуються з 1980-х років. Однією з моделей є шрифт SSVEP. Існує масив символів, кожному з яких відповідає мерехтіння з певною частотою, що генерує мозкові хвилі тієї ж частоти, коли користувач фокусується на одному з симолів. Частоту обраного символу можна визначити за сигналами ЕЕГ. Мозок користувача та система можуть розрізняти 40 символів із частотою від 8 Гц до 15,8 Гц з кроком 0,2 Гц. За допомогою моделі машинного навчання класифікатор приймає сигнал від ЕЕГ і визначає, який символ обраний користувачем. Зараз класифікатори використовують машинне навчання, щоб допомогти визначити бажаний символ.

Для того, щоб це “хакнути”, потрібно чимало математичних розрахунків, і для цього у нас є комп’ютери. Маючи справу із системою SSVEP, ми маємо почати з розуміння частот символів. Дослідники виявили, що канонічний кореляційний аналіз (CCA), який застосовується для знаходження базової кореляції між двома багатоканальними часовими рядами – є найбільш ефективним методом. Використаємо трохи статистичної та геометричної математики для розшифрування частотної карти, використовуваної класифікатором та вуаля – маємо все, що потрібно для побудови змагального шаблону коливань. Шаблон змагальності додає або зменшує частоти коливання на рівні сигналу для досягнення бажаного результату противника.

Як і у більшості обчислень, активне використання роботи класифікаторів пришвидшило більшість досліджень. Наслідком стала більша безпека. Тим не менше, як все більше і більше наших технологій включає моделі машинного навчання, їх безпека або її відсутність стає критичною. Уявіть, що зловмисне програмне забезпечення не тільки приховує себе, як це вже робить більшість такого ПЗ, але також заражає класифікатори шкідливих програм, щоб не дозволити їм помітити будь-які сліди його присутності. Тож на прикладі зламу інтерфейсу “мозок-комп’ютер” ми побачили, як можна обманути алгоритм машинного навчання.

Що таке комп’ютер зі штучним інтелектом (AI PC)? Чи варто його купувати?