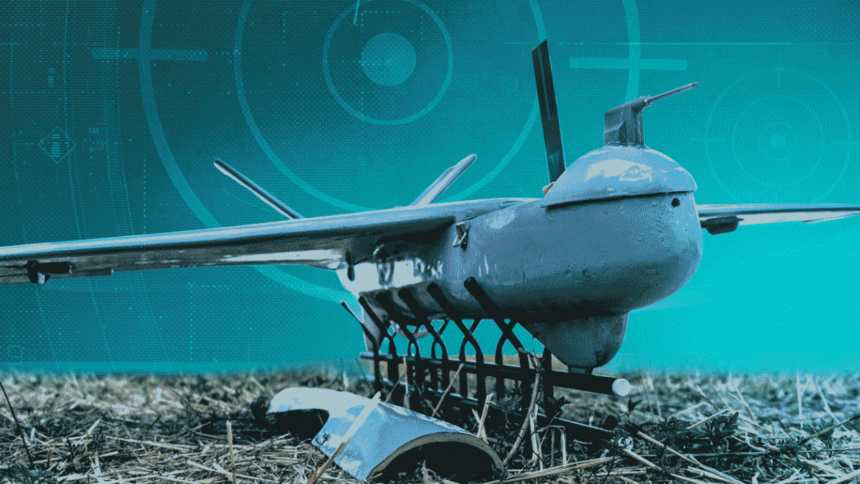

Компанія ESET повідомляє про виявлення нових кібератак групи Lazarus, пов’язаної з Північною Кореєю, на європейські компанії в оборонній промисловості, зокрема у секторі безпілотних літальних апаратів (БПЛА/дронів). Основною метою зловмисників, ймовірно, є викрадення конфіденційної інформації та виробничих ноу-хау.

Атаки були спрямовані на три компанії, що працюють в оборонному секторі Центральної та Південно-Східної Європи. Вони виробляють різні види військової техніки (або її частини), багато з яких наразі використовуються в Україні завдяки військовій допомозі європейських країн. Зловмисники отримали початковий доступ за допомогою соціальної інженерії, а троян віддаленого доступу (RAT) дозволив надати повний контроль над скомпрометованою машиною.

Які методи під час атак використовували кіберзлочинці?

У ході операції під назвою DreamJob кіберзлочинці використовували фальшиву пропозицію роботи для поширення шкідливого програмного забезпечення. Жертва зазвичай отримує документ-приманку з описом вакансії та троян, замаскований під програму для читання PDF-файлів для його відкриття. Дослідники ESET вважають відповідальними за цю діяльність групу кіберзлочинців Lazarus, зокрема через її дії, пов’язані з операцією DreamJob, а також через вибір цілей в Європі, які збігаються з цілями попередніх випадків (аерокосмічна та оборонна галузь, машинобудування).

Ймовірно, зловмисники були зацікавлені в зборі конфіденційної інформації про деякі системи озброєння західного виробництва, які наразі використовуються у російсько-українській війні. Загалом, ці організації беруть участь у виробництві матеріалів, які також виробляє Північна Корея, та, можливо, сподівається їх вдосконалити завдяки крадіжці інтелектуальної власності. Про це свідчать також повідомлення ЗМІ щодо інвестицій Північної Кореї у власні виробничі потужності БПЛА.

«Ми вважаємо, що операція DreamJob, ймовірно, була спрямована – принаймні частково – на крадіжку конфіденційної інформації та виробничих ноу-хау щодо БПЛА. Ми знайшли докази того, що одна з атакованих організацій бере участь у виробництві щонайменше двох моделей БПЛА, які зараз використовуються в Україні, і з якими Північна Корея, можливо, зіткнулася на лінії фронту. Ця організація також бере участь у ланцюжку поставок сучасних дронів, типу літальних апаратів, які Пхеньян активно розробляє», – коментує Пітер Калнаї, дослідник ESET.

Основний компонент ScoringMathTea – це складний троян віддаленого доступу (RAT), який підтримує близько 40 команд. За даними VirusTotal, його перше виявлення можна простежити з Португалії та Німеччини в жовтні 2022 року, де його завантажувач був приманкою для пропозицій роботи на тему Airbus. Відповідно до телеметрії ESET, ScoringMathTea був зафіксований в атаках на індійську технологічну компанію в січні 2023 року, на польську оборонну компанію в березні 2023 року, на британську компанію з промислової автоматизації в жовтні 2023 року та італійську аерокосмічну компанію у вересні 2025 року.

Варто зазначити, що Lazarus (також відома як HIDDEN COBRA) – це APT-група, пов’язана з Північною Кореєю, яка діє щонайменше з 2009 року. Вона відповідальна за гучні інциденти, а її основною кіберзлочинною діяльністю є кібершпигунство, кіберсаботаж та фінансова вигода. Операція «DreamJob» – це кодова назва кампаній Lazarus, які вкористовують переважно соціальну інженерію, зокрема фальшиві пропозиції роботи на престижні або високопосадові посади. Цілями переважно є представники аерокосмічного та оборонного секторів, інженерні та технологічні компанії, а також медіа та розважальний сектор.

Щоб захистити свої пристрої, спеціалісти ESET рекомендують не переходити за невідомими посиланнями та не відкривати підозрілі файли та заманливі електронні листи, завантажувати лише перевірені програми з офіційних магазинів. Крім цього, на додаток до паролів варто застосовувати багатофакторну автентифікацію для входу в облікові записи та використовувати рішення для захисту корпоративної мережі від різних кіберзагроз.

У разі виявлення шкідливої діяльності у власних IT-системах українські користувачі продуктів ESET можуть звернутися за допомогою до цілодобової служби технічної підтримки за телефоном +380 44 545 77 26 або електронною адресою [email protected].