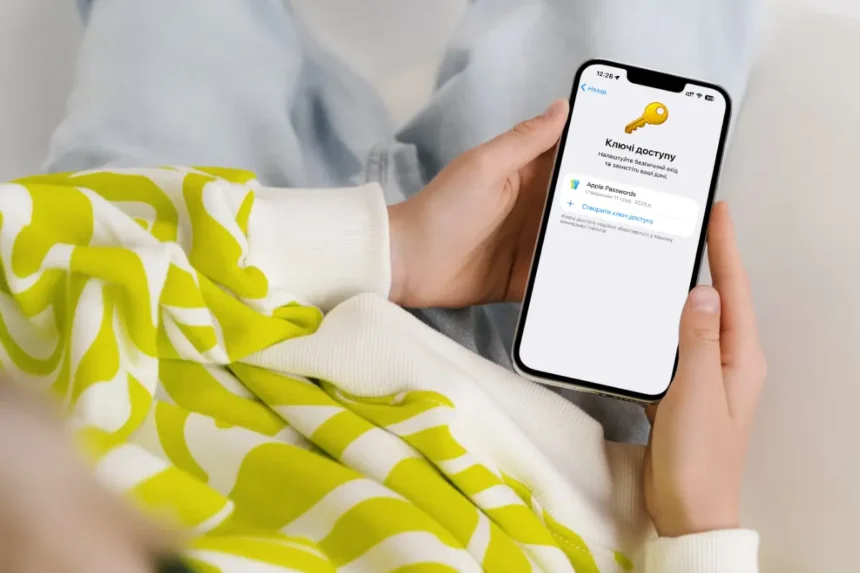

Технологія ключів доступу (passkeys) — це справжнє відкриття. Утім, більшість користувачів, як і раніше, покладаються на менеджери паролів, а традиційні паролі залишаються основним способом входу в акаунти. Якщо ключі доступу такі зручні та безпечні, чому паролі нікуди не зникли?

Більшість користувачів досі не розуміють, що таке ключі доступу

Головна проблема — ключі доступу з’явилися ніби нізвідки, без жодного пояснення. Люди продовжували звично користуватися інтернетом, аж раптом під час чергового входу на сайт їм запропонували скористатися passkey. Реакція виявилася передбачуваною: більшість просто натиснули «Пропустити» або будь-яку іншу кнопку, що дозволяла увійти звичним способом.

Ті ж, хто все-таки вирішив розібратися, потрапляли в лабіринт без жодних орієнтирів. Жоден сайт — навіть від великих технологічних компаній — не пропонує зрозумілого пояснення, що таке ключ доступу, як він працює і чому варто ним скористатися. Користувача просто проводять через кроки налаштування, і він опиняється прив’язаний до нового методу захисту, навіть не розуміючи, наскільки той підходить саме для нього.

Чи виправдовує ризик очікуваний результат?

Ще одна суттєва проблема — непослідовність самих веб-сайтів. Замість того щоб зробити ключі доступу обов’язковими, платформи перетворили їх на просто ще один варіант із багатьох. Для порівняння: коли йшлося про запровадження двофакторної автентифікації або вимог до складності паролів, більшість сервісів не соромилися нав’язувати нові правила.

Це демонструє одну з принципових слабкостей системи ключів доступу: passkey прив’язаний до конкретного фізичного пристрою, де зберігається локальний приватний ключ шифрування. Якщо цей пристрій втрачено або він вийшов з ладу, а резервного хмарного копіювання немає — доступ до акаунту може бути назавжди втрачено. Можна мати ключі доступу на кількох пристроях, однак потреба у надійній резервній системі нікуди не зникає.

Коли нову технологію залишають необов’язковою, переважна більшість користувачів обирає звичний шлях і залишається з тим, що вже знайоме.

Технічні труднощі гальмують поширення технології

На практиці використання ключів доступу нерідко пов’язане з більшим числом незручностей, аніж банальне введення коду з автозаповненням пароля. Сканування QR-коду для passkey, збереженого на смартфоні, буває надмірно повільним — і навіть після виконання всіх кроків немає жодної гарантії, що ключ доступу спрацює. Трапляється, що сайт повідомляє про непридатність passkey лише наприкінці процедури, змушуючи користувача все одно вдаватися до пароля з двофакторною автентифікацією.

Саме через ці збої багато хто змушений створювати ключі доступу відразу на кількох пристроях — адже той, що зберігається безпосередньо на пристрої, зазвичай надійніший. Водночас таке розпорошення ключів по різних гаджетах само по собі є джерелом занепокоєння щодо безпеки.

Шлях найменшого опору: чому паролі нікуди не зникають

Ключі доступу — це крок у правильному напрямку, однак їхнє впровадження виявилося далеким від ідеалу. Проблема не в самій технології, а в людській психології: коли перед користувачем постає вибір між чимось новим і незнайомим та тим, що вже звичне й перевірене, він майже завжди обирає друге. Саме це стримує масове поширення passkeys — не технічні обмеження, а передбачувана поведінка людей, яку розробники технології, схоже, недооцінили.