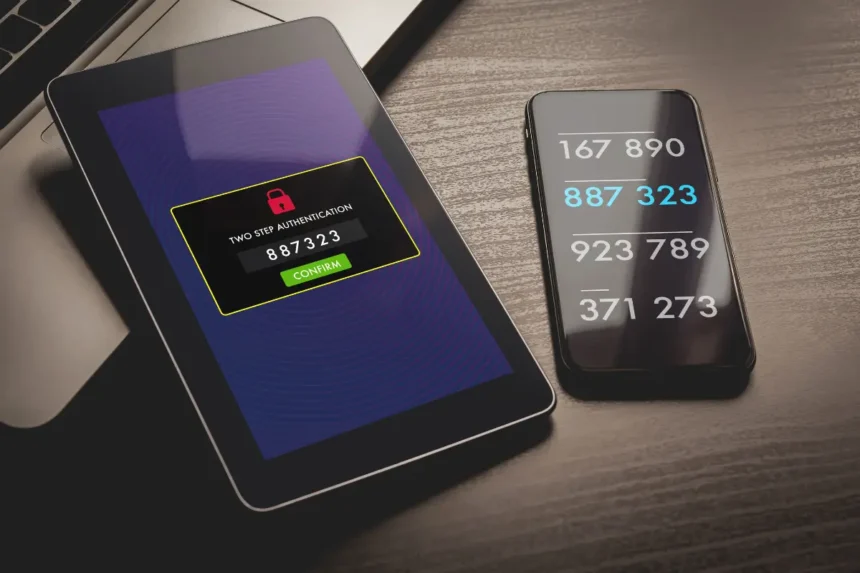

Ми всі, напевно, отримували коди підтвердження через SMS під час спроби увійти в обліковий запис. Ці коди мають служити як двофакторна автентифікація для підтвердження нашої особи та запобігання доступу шахраїв до наших облікових записів лише за допомогою пароля. Але хто насправді обробляє ці SMS-коди, і чи можна довіряти цим людям?

Чому двофакторна автентифікація через SMS небезпечна?

Нові звіти від Bloomberg та спільної слідчої редакції Lighthouse Reports проливають світло на те, як і чому текстові коди можуть поставити людей під загрозу. У своїх звітах обидві організації розкрили, що вони отримали щонайменше мільйон пакетів даних від інформатора телефонної індустрії. Пакети містили SMS-повідомлення з кодами двофакторної автентифікації, які отримували окремі користувачі.

Ви можете думати, що такі повідомлення обробляються безпосередньо компаніями та веб-сайтами, де у вас є обліковий запис. Але на основі аналізу, проведеного Bloomberg та Lighthouse, це не обов’язково так. У цьому випадку повідомлення проходили через суперечливу швейцарську компанію під назвою Fink Telecom Services. І Bloomberg недарма використав термін “суперечлива” для опису Fink.

“Компанія та її засновник працювали з урядовими шпигунськими агентствами та підрядниками індустрії спостереження для стеження за мобільними телефонами та відстеження місцезнаходження користувачів”, – повідомив Bloomberg. “Дослідники кібербезпеки та журналісти-розслідувачі опублікували звіти, в яких стверджується про причетність Fink до численних випадків проникнення в приватні онлайн-облікові записи.”

Аналізуючи дані, Bloomberg та Lighthouse виявили, що серед відправників були такі великі технологічні гравці, як Google, Meta та Amazon. Також у списку були кілька європейських банків, додатки, такі як Tinder та Snapchat, криптовалютна біржа Binance та навіть зашифровані чат-додатки, як Signal та WhatsApp.

Чому компанії довіряють коди двофакторної автентифікації зовнішньому провайдеру, особливо тому, що має суперечливу репутацію? Зручність та гроші. Зовнішні підрядники часто можуть обробляти такі типи текстових повідомлень дешевше та легше, ніж самі компанії. Це особливо актуально, якщо бізнес має справу з клієнтами по всьому світу, що є складним та дорогим процесом.

Натомість компанії звертаються до провайдерів, таких як Fink Telecom, через їхній доступ до “Global Titles“. Global Title (GT) – це мережева адреса, яка дозволяє операторам спілкуватися між різними країнами. Це створює враження, що компанія базується в тій же країні, що і будь-хто з її клієнтів. У своєму аналізі Lighthouse повідомив, що виявив використання Fink глобальних титулів у Намібії, Чечні, Великобританії та рідній Швейцарії.

Хоча практика аутсорсингу таких повідомлень може бути доцільною, вона несе ризики. У квітні минулого року британський телефонний регулятор Ofcom заборонив оренду глобальних титулів для британських операторів, посилаючись на загрозу для користувачів мобільних телефонів.

Ключове питання тут полягає в тому, чи були дані в записах, які досліджували Bloomberg та Lighthouse, коли-небудь під загрозою. В обміні думками з Bloomberg генеральний директор Fink Telecom Андреас Фінк сказав:

“Наша компанія надає інфраструктурні та технічні послуги, включаючи можливості сигналізації та маршрутизації. Ми не аналізуємо і не втручаємося в трафік, що передається нашими клієнтами або їхніми партнерами.”

Що стосується компаній, які займаються аутсорсингом, Google, Meta, Signal та Binance повідомили Bloomberg, що вони не працювали безпосередньо з Fink Telecom. Google додав, що відходить від SMS як способу автентифікації облікових записів, тоді як Signal сказав, що пропонує способи запобігання вразливостям SMS. Представник Meta повідомив Bloomberg, що компанія попередила своїх партнерів не співпрацювати з Fink Telecom.

Альтернативи SMS

Незалежно від того, чи були дані під загрозою, проблема залишається тією ж. Оскільки SMS не має належного шифрування, він ніколи не був безпечним та надійним способом обміну кодами автентифікації або іншою приватною інформацією. З цієї причини всі компанії повинні припинити його використання та перейти на більш надійні методи. Звичайно, це легше сказати, ніж зробити. Тим не менше, є кроки, які ви можете зробити, щоб уникнути цієї пастки.

Рекомендовані альтернативи:

1. Фізичні ключі безпеки

- YubiKey, Titan Security Key від Google

- Підтримують стандарти FIDO2/WebAuthn

- Найвищий рівень захисту від фішингу

2. Додатки-автентифікатори

- Google Authenticator

- Microsoft Authenticator

- Authy (з резервним копіюванням у хмарі)

- 1Password (інтегрований з менеджером паролів)

- Bitwarden Authenticator

3. Вбудовані системи автентифікації

- Face ID/Touch ID на iOS

- Windows Hello

- Біометричні дані Android

Додаткові поради безпеки:

Налаштування двофакторної автентифікації:

- Завжди вмикайте 2FA для всіх важливих облікових записів (email, банки, соцмережі)

- Використовуйте кілька методів 2FA, якщо це можливо

- Зберігайте резервні коди в безпечному місці

Уникнення вразливостей:

- Не діліться кодами автентифікації ні з ким

- Будьте обережні з підозрілими сайтами

- Регулярно оновлюйте додатки автентифікації

- Використовуйте унікальні паролі для кожного сервісу

Для українських користувачів:

- Такі банки як ПриватБанк, Моnobank вже пропонують власні додатки з надійною автентифікацією

- Державні сервіси поступово впроваджують BankID та Дія.Підпис

- При роботі з криптовалютними біржами завжди використовуйте Google Authenticator або подібні додатки

Коли налаштовуєте двофакторну автентифікацію для облікового запису, не вибирайте опцію SMS. Натомість використовуйте або фізичний ключ безпеки, або, що простіше, додаток-автентифікатор. Такі додатки відображають код, який ви повинні ввести на веб-сайті або в додатку для підтвердження входу. Оскільки коди змінюються кожні 30 секунд і генеруються на вашому пристрої, цей метод набагато надійніший і стійкіший до крадіжки, ніж SMS.