З приходом інформаційних технологій персональна інформація стала менш захищеною від витоку. Це відкрило нові вільні ніші для шахраїв, що продають інформацію мільйонами на чорному ринку або використовують її для викрадення більш серйозних речей, ніж фото Ваших улюбленців у домашньому фотоархіві. Виконуйте ці прості дії, щоб налаштувати приватність в екаунтах та безпеку пристроїв.

- 1. Один сервіс – один пароль!

- 2. Увімкніть багатофакторну аутентифікацію

- 3. Зверніть увагу на процес відновлення екаунту

- 4. Не відкривайте вкладення від невідомих людей

- 5. Не ігноруйте оновлення програм

- 6. “А як віруси потрапили на мій компʼютер/телефон? Я їх спеціально не качав!”

- 7. Будьте обережні з публічним та безкоштовними Wi-Fi

- 8. По можливості, завжди використовуйте VPN

Коли останнього разу Ви вивчали свій цифровий слід? Для багатьох відповідь буде такою: “Ніколи!”, “А навіщо?”, “Та кому я потрібен?”. Це все тільки полегшує справу електронним шахраям.

Однак доброю новиною є те, що не обов’язково бути технічним генієм, щоб захистити себе та рідних від небажаних наслідків.

1. Один сервіс – один пароль!

Використовуйте унікальні паролі та виробіть наступну звичку: один сервіс – один пароль!

І тільки так!

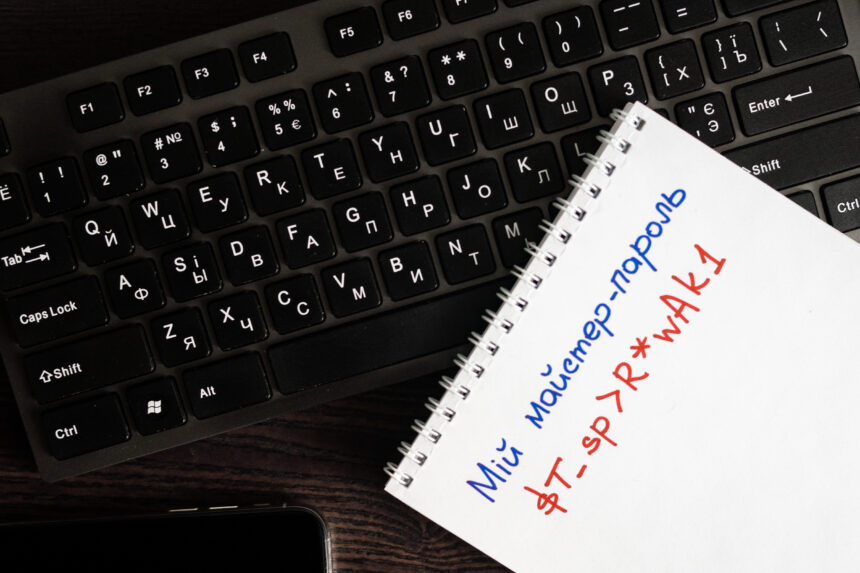

Можете навіть використовувати генератори випадкових довгих паролів та зберігати їх у менеджері паролів. Тоді Вам необхідно буде запам’ятати лише один майстер-пароль (master password), такий максимально довгий, як тільки зможете запам’ятати, і такий, який неможливо підібрати або вгадати знаючи, наприклад, Вашу персональну інформації, дні народження дітей, батьків, котів або прізвище Вашого першого боса.

Ну, і на випадок склерозу можете його записати у неелектронному вигляді (на папері, наприклад) і покласти у недоступне хакерам місце (в ідеалі – в сейф) .

Варто ще сказати що майстер-пароль бажано міняти принаймні раз на рік

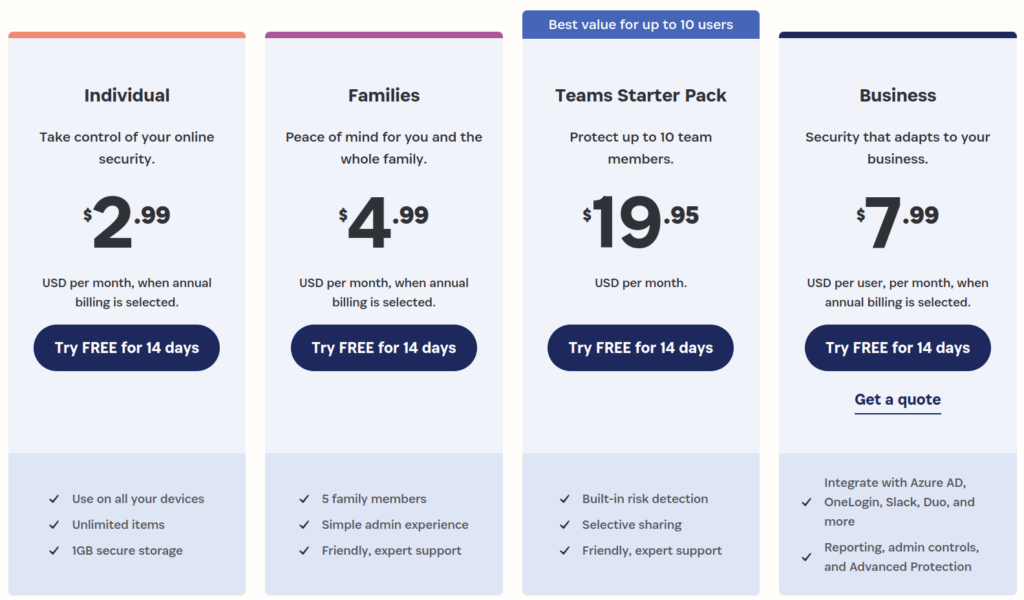

Отже, менеджери паролів:

- 1Password – обійдеться в $2,99/місяць, але воно того варте, бо синхронізується між усіма Вашими пристроями, має підтримку macOS, iOS, Windows, Android, Linux, Chrome OS та навіть Command Line. Також встановлюється у браузери Chrome та Firefox і допомагає заповнювати не тільки дані у формах, а й зберігати іншу, менш структуровану, інформацію. 1Password також може попередити Вас про те, що сайти, які Ви використовували, мають порушення безпеки, дозволяючи Вам якнайшвидше змінити пароль і зменшити шанси на те, що Ваші дані будуть вкрадені.

- LastPass – подібний до 1Password, але з меншим функціоналом, що обійдеться за $3/місяць. Але має безкоштовну спрощену версію.

- Dashlane – подібний до LastPass, що обійдеться за $3.33/місяць. Також має безкоштовну версію для зберігання до 50 паролів.

- KeePass – подібна до попередніх, вільна (opensource) програма для зберігання паролів. Також існують різні версії та модифікації цієї програми – такі, як мобільні версії для Android (KeePassDroid, KeePass2Android), iOS (MiniKeePass, iKeePass), BlackBerry (KeePassB) та Windows Phone (7Pass та 8Pass), вебверсія BrowsePass, ну і модифікація KeePassX для прекрасної Linux.

2. Увімкніть багатофакторну аутентифікацію

Всі про це знають, але чомусь мало людей використовує. Або взагалі про це не знають. Або чули, але не знають де/як увімкнути.

Обов’язково вмикаємо багатофакторну аутентифікацію (інколи вона називається двофакторна, 2FA, MFA тощо), бо так Вас зламати буде набагато складніше, ніж просто перехопити спеціальним вірусом, що записує всі введені Вами символи, кліки мишкою, а інколи робить знімки екрана або відео на зараженому компʼютері/телефоні.

Якщо є така опція у сервісі, то, звісно, краще використовувати додаткову аутентифікацію з одноразовими паролями через застосунок на Вашому мобільному телефоні (наприклад, Google Authenticator, який є на багатьох платформах, наприклад Android або iOS), бо СМС-повідомлення не є надійним, оскільки його легко перехопити, а одноразовий пароль через пошту перехопити не набагато складніше за СМС.

Під час налаштування багатофакторної автентифікації Вам буде запропоновано просканувати QR-код або ввести автоматично-згенеровану секретну фразу вручну. І звісно краще записати десь секретну фразу у неелектронному вигляді (на папері, наприклад) і покласти у недоступне хакерам місце

Навіщо записувати? Бо ця секретна фраза зберігається тільки на телефоні, і у випадку його втрати або у випадку відновлення з резервної копії Ви її втратите і відновити доступ до Вашого екаунту буде доволі складно, а інколи навіть і неможливо навіть через службу підтримки.

Вмикається багатофакторна аутентифікація так:

- Google

Обліковий запис Google -> Безпека -> Двоетапна перевірка

І тут вже вас чекає розмаїття різних способів, краще обрати декілька, наприклад “Голосове або текстове повідомлення”, “Резервні коди” та “Додаток Google Authenticator”. - Facebook

Налаштування -> Безпека й авторизація -> Використання двоетапної перевірки

Генерація одноразового коду входить у комплект з додатком Facebook на телефоні. Але також краще зберегти “Резервні коди” (Recovery Codes) у неелектронному вигляді. - Instagram

Редагувати профіль -> Конфіденційність і безпека -> Двоетапна перевірка - AppleID

Керувати AppleID -> Безпека -> натискаємо “Редагувати” -> Двофакторна автентифікація - Dropbox

Параметри -> Безпека ->Двоетапна перевірка

3. Зверніть увагу на процес відновлення екаунту

Зверніть увагу не тільки на пароль, а й на процес відновлення, бо злам починають звідти. Дівоче прізвище матері? Пройшли ті часи, коли це було безпечно. Будьте креативні! Якщо сервіс дозволяє робити свої запитання, то робіть питання невеличку підказку в стилі “02 221 3” (що може означати третій рядок зверху на 221 сторінці на другій книжці на полиці праворуч). Або просто зробіть випадковий (random) рядок на 32+ символи у якості питання і відповіді та збережіть в надійному місці (а ще краще в паперовому вигляді в сейфі).

Розглянемо для прикладу процес відновлення (читай – зламу екаунта) у AppleID:

- Крок перший – введіть AppleID. Тут все ясно.

- Далі, введіть номер телефону. Також дуже легко, бо якщо знаєш “жертву” – то номер, найімовірніше, також знаєш. Далі.

- “Повідомлення з вказівками надіслано на всі ваші пристрої”, але натискаємо “Не маєте доступу до жодного із пристроїв?”. Далі вводимо код що надійшов у СМС на номер, що вказали вище. Це також легко перехопити, починаючи з портативної базової станції GSM/репітера, якщо перебувати у жертви під носом чи мати простий телефонний вірус, що читає СМС, пересилає, куди треба, і тут же видаляє.

- І що ж ми бачимо далі? Таємні питання! О так, дуже важко дізнатися “ім’я першого друга” або “кличку домашнього улюбленця” або “місто, в якому познайомились Ваші батьки”.

Ну, Ви зрозуміли

4. Не відкривайте вкладення від невідомих людей

Цей вид розсилки вірусів старий, як світ, і буде існувати, поки буде електронна пошта та месенджери. Всі начебто знають про це, однак знаходяться люди, які ще на це ведуться. Ну, не буде всередині листа фоток оголеної Насті Каменських, зарплат співробітників компанії або деталей отримання Вашого призу!

Ну, а що робити з відомими відправниками? Звісно, відкривати підряд усі файли (особливо .exe) та виконувати з правами адміністратора! Ні! Тут також треба бути обережним, бо поштову адресу відправника дуже просто підмінити чи справді відправити вірус зі зламаного екаунта знайомої Вам людини. Це також стосується й екаунтів у соціальних мережах. Також звертайте увагу на предмет граматичних помилок, суржику чи неспецифічного лексикону для знайомих вам людей.

Ну і звісно, нікому і ніколи онлайн не розповідайте ваші паролі чи коди підтвердження що надійшли на СМС/Email.

От наприклад, як зламати екаунт директора великої компанії? Доволі просто, якщо починати не з нього самого, а шляхом довірених контактів через бухгалтера, секретаря, помічника тощо. Недаремно є вислів, що надійність системи визначається її найслабкішою ланкою.

5. Не ігноруйте оновлення програм

Так, оновлюватись набридає, але це передумова для забезпечення безпеки Ваших екаунтів та пристроїв. Не забувайте, що хакери також знають про вразливість програм та пристроїв. І Ви можете використовувати супер-секʼюрний пароль з увімкненою багатофакторною аутентифікацією та мега-важкими методами відновлення екаунта, але весь цей захист може впасти для хакера, якому відома критична вразливість, що дозволяє все це успішно обійти на неоновленій версії програмного забезпечення.

6. “А як віруси потрапили на мій компʼютер/телефон? Я їх спеціально не качав!”

Так, ви не повірите як часто я чує щось подібне. Часто користувачі не розуміють що скачана з “торентів” гра чи програма (або ще гірше – неофіційна зламана версія операційної системи Windows) вже містить в собі схований вірус, що працює по-різному і зазвичай може знаходитись у сплячому режимі роками, поки його автор не активує його і не скаже що саме робити. Це може бути або записувати всі дії користувача, передавати вміст файлів, шифрувати і видаляти весь вміст компʼютера/телефону або просто атакувати якийсь сайт, за атаку якого хакеру було проплачено (до речі, варто сказати що атакувати сайт зазвичай дешевше, ніж його захищати, але стаття не про це).

Тому, при встановленні нового додатка або програми, переконайтеся, що ви завантажуєте їх з надійного джерела, такого як офіційний магазин програм для вашого пристрою.

Не звантажуйте піратські копії програм, ігор та операційних систем! Те, що вони марковані як “проліковані”, не значить що всередині немає вірусів. І особисто мене особливо викликає посмішку коли пишуть що перед встановленням такої програми обовʼязково вимкніть антивірус. Ну ви зрозуміли

Читайте також: Як знайти та видалити шпигунське програмне забезпечення з телефону

Також завжди читайте відгуки та опис додатка або програми перед встановленням, щоб переконатися, що ви розумієте, що вони роблять та які дозволи вони потребують. Наприклад навіщо якомусь калькулятору доступ до фото/відео, контактів та файлової системи пристрою? Ну ви зрозуміли.

7. Будьте обережні з публічним та безкоштовними Wi-Fi

Доступ до публічного Wi-Fi може бути дуже зручним, особливо коли ви в дорозі або в кафе.

Але ви повинні бути особливо обережними, використовуючи такі мережі. Хакери можуть встановити “злий двійник” публічної точки доступу, яка виглядає так само як справжня точка доступу. Якщо ви підʼєднаєтесь до цієї “злої” точки, вашу інформацію можна легко перехопити. Особливо якщо ви зʼєднуєтесь з сайтами що ще чомусь працюють на протоколі HTTP (адреси таких сайтів починаються на https://), замість захищеного HTTPS (адреси таких сайтів починаються на https://).

Читайте також: Як безпечно користуватися публічним Wi-Fi? Поради для захисту Ваших даних

8. По можливості, завжди використовуйте VPN

Щоб забезпечити максимальну безпеку, по можливості, завжди використовуйте VPN (Virtual Private Network).

При використанні VPN є кілька важливих моментів, на які треба звернути увагу:

- Вибір VPN провайдера: Виберіть надійного VPN провайдера, який дотримується політики “без журналів” (no-logs policy), що означає, що вони не зберігають жодної інформації про вашу інтернет-активність. Також важливо, щоб вони використовували сильне шифрування та мали достатню кількість серверів у різних локаціях.

- Швидкість: VPN може уповільнити швидкість вашого інтернет-з’єднання, оскільки ваші дані повинні проходити через додатковий сервер, а також через процес шифрування. Виберіть VPN, який гарантує достатню швидкість для вашого використання.

- Ціна: Є безкоштовні та платні VPN-послуги. Безкоштовні VPN можуть бути обмежені щодо швидкості, даних або кількості доступних серверів. Платні VPN, як правило, надають кращий сервіс, але ціна може значно відрізнятися, тому важливо зробити дослідження перед тим, як зробити вибір.

- Сумісність: Ваш VPN повинен бути сумісний із вашими пристроями та операційною системою. Більшість VPN-провайдерів пропонують додатки для різних платформ, включаючи Windows, MacOS, iOS, Android і чудовий Linux.

Читайте також: 5 причин, чому ніколи не варто використовувати безкоштовний VPN

Я б рекомендував наступні:

- NordVPN – швидкий та безпечний сервіс VPN з набором унікальних функцій та містить шифрування AES-256 та блокувальник реклами та шкідливого ПЗ.

Стандартний план NordVPN пропонується за ціною $59.88 за рік, можливість одночасного підключення 6 пристроїв та доступ до більш ніж 5000 серверів, розташованих в понад 50 країнах. - Private Internet Access (PIA) є одним з найбільш приватних VPN-провайдерів, з політикою неведення журналів та вбудованим блокувальником реклами. Він надає доступ до серверів у 84 країнах, хоча не розкриває загальну кількість своїх серверів. Також це один з найбільш дешевих VPN на ринку за ціною $39.95 за рік при щорічній оплаті.

- ProtonVPN – це надійний сервіс VPN, заснований у Швейцарії, відомий своєю строгою політикою щодо відсутності журналів та відкритим додатком з аудиту. Глобальна мережа серверів пропонує швидкі з’єднання та підтримує до 10 пристроїв.

Платні плани починаються з $4.99 на місяць при оплаті кожні 24 місяці, що становить $119.76. Як і у більшості VPN, план з оплатою щомісяця буде коштувати більше, з платними планами, які починаються від $9.99 на місяць.

ProtonVPN доступний на всіх основних платформах, включаючи Windows, Mac, Android, iOS та Linux, а також має інтеграцію з мережею Tor. Оскільки він базується у Швейцарії, він не є частиною “П’яти очей”, “Дев’яти очей” або “Чотирнадцяти очей”.

Безпека акаунтів і пристроїв важлива. Використовуйте унікальні паролі для кожного сервісу та зберігати їх у менеджері паролів. Майстер-пароль має бути довгим та складним для злому. Обов’язково увімкніть багатофакторну аутентифікацію, що значно ускладнить злому вашого акаунту. При відновленні акаунту, намагайтеся обрати важкі для вгадування відповіді на секретні питання. Також важливо уникати відкриття вкладень від незнайомих людей, оскільки це може призвести до зараження вірусами. Оновлюйте свої програми та операційну систему, щоб запобігти можливим вразливостям, які можуть бути використані хакерами. Використання VPN також може значно підвищити вашу приватність та безпеку в Інтернеті, шифруючи ваш трафік та приховуючи вашу справжню локацію.

Роман Теличко, фахівець з питань кібербезпеки спеціально для CyberCalm.org