Кожного разу, коли заходите у всесвітню мережу Інтернет, ви наражаєтесь на небезпеку. Як мінімізувати загрози, радять фахівці з кібербезпеки.

Поради для батьків

Тетяна ПОПОВА,

Тетяна ПОПОВА,

Голова Ради Телекомпалати України:

Навчіть вашу дитину тому, що не можна в Інтернеті поширювати інформацію про сім’ю та її фінансові справи, адресу проживання та навчання, номери телефонів, кредитної картки та, навіть, власні світлини розміщувати не бажано.

Переконайте дитину, що віртуальний співрозмовник не завжди є доброзичливим і може видавати себе за іншу людину, а також навчіть вашу дитину миттєво припиняти віртуальний діалог з неприємною особою, покажіть приклад користування функцією «чорний список» в соціальних мережах.

Прививайте відчуття ввічливості і повагу дитини до людей та їх авторських прав. Обов’язково цікавтеся якими саме інтернет-ресурсами захоплюється Ваша дитина. Не будьте байдужими до мережевої безпеки вашої донечки чи сина, встановіть на пристрій дитини антивірус та безкоштовну соціальну послугу “Батьківський контроль”.

Поради для бізнесу

Сергій БОЙКО,

Сергій БОЙКО,

Засновник проекту BigData.UA:

При побудові своєї внутрішньої мережі компанії – не полінуйтеся і приділіть увагу архітектурі і точкам виходу в Інтернет: скільки таких точок з мережі компанії; кому зі співробітників дозволено, а кому заборонено вихід в Інтернет зі свого робочого місця.

Оскільки більше половини зламів і крадіжок даних або електронних грошей відбувається шляхом отримання паролів у співробітників – чітко опишіть правила доступу до інформації та хто контролює їх дотримання, аби не вийшло так, що кожен співробітник знає логін та пароль системного адміністратора.

Не економте на фаєрволах та антивірусах.

Розділяйте свої ресурси, пов’язані з Web-доступом до них з боку клієнта або постачальника, і ресурси до котрого має доступ тільки персонал компанії (з урахуванням градації рівня доступності та виходячи з посади).

Поради для користувачів файлообмінників та хмарних технологій

Сергій КОВАЛЬЧУК,

Сергій КОВАЛЬЧУК,

Керівник компанії FEX.NET:

Користуйтеся надійним сховищем! Це базове і просте правило.

Використовуйте додаткові рівні захисту. Досить поставити додатковий пароль на об’єкт з конфіденційними даними і це, якщо не вбереже вас від зламу на 100%, то істотно знизить шанси на те, що ви станете жертвою зловмисників.

Обережно надавайте доступ до своїх даних. Якщо ви вирішили з кимось поділитися файлами – варто уважно дивитися на права доступу до них. Створіть окрему папку з даними, до яких даєте доступ. Також варто встановити той тип прав, який буде необхідний. Не забудьте переглянути файли, до яких ви даєте доступ, щоб серед них не виявилися конфіденційні.

Для користувачів соціальних мереж

Інна КАЛІНІНА,

Блогер, PR-менеджер компанії ВОЛЯ:

Створюйте складні паролі для входу на поштову скриньку та соціальні мережі (щонайменше 8 символів, де є як маленькі, так і великі літери) і не призначайте один і той же пароль для усіх ваших облікових записів.

Намагайтесь уникати безглуздих тестів у соціальних мережах, що ведуть на сторонні ресурси. Адже ви власними руками відкриваєте доступ до своїх персональних даних і не можете передбачити, яким чином розробники сторінок з тестами їх використають.

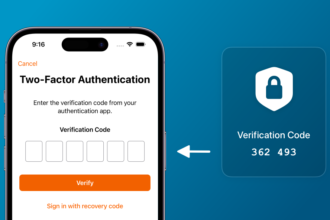

Обмежте автоматичне залогінювання через соціальні мережі та встановіть двофакторну аутентифікацію, тобто підтвердження доступу до ваших особистих даних ще й за допомогою телефону.

Будьте обачними та не викладайте у мережу свої занадто особисті фото та відео, у тому числі з відміткою геолокації.

Джерело: Телекомунікаційна палата України