В Інтернеті знайдено базу даних на сотні мільйонів телефонних номерів, пов’язаних з обліковими записами Facebook. На сервері містилось понад 419 мільйонів записів у кількох базах даних про користувачів за географічним розташуванням.

База даних містить 133 мільйони записів про користувачів Facebook у США, 18 мільйонів записів користувачів у Великобританії та ще один масив із понад 50 мільйонів записів про користувачів у В’єтнамі. Але оскільки сервер не був захищений паролем, кожен міг знайти його та отримати доступ до бази даних, пише TechCrunch.

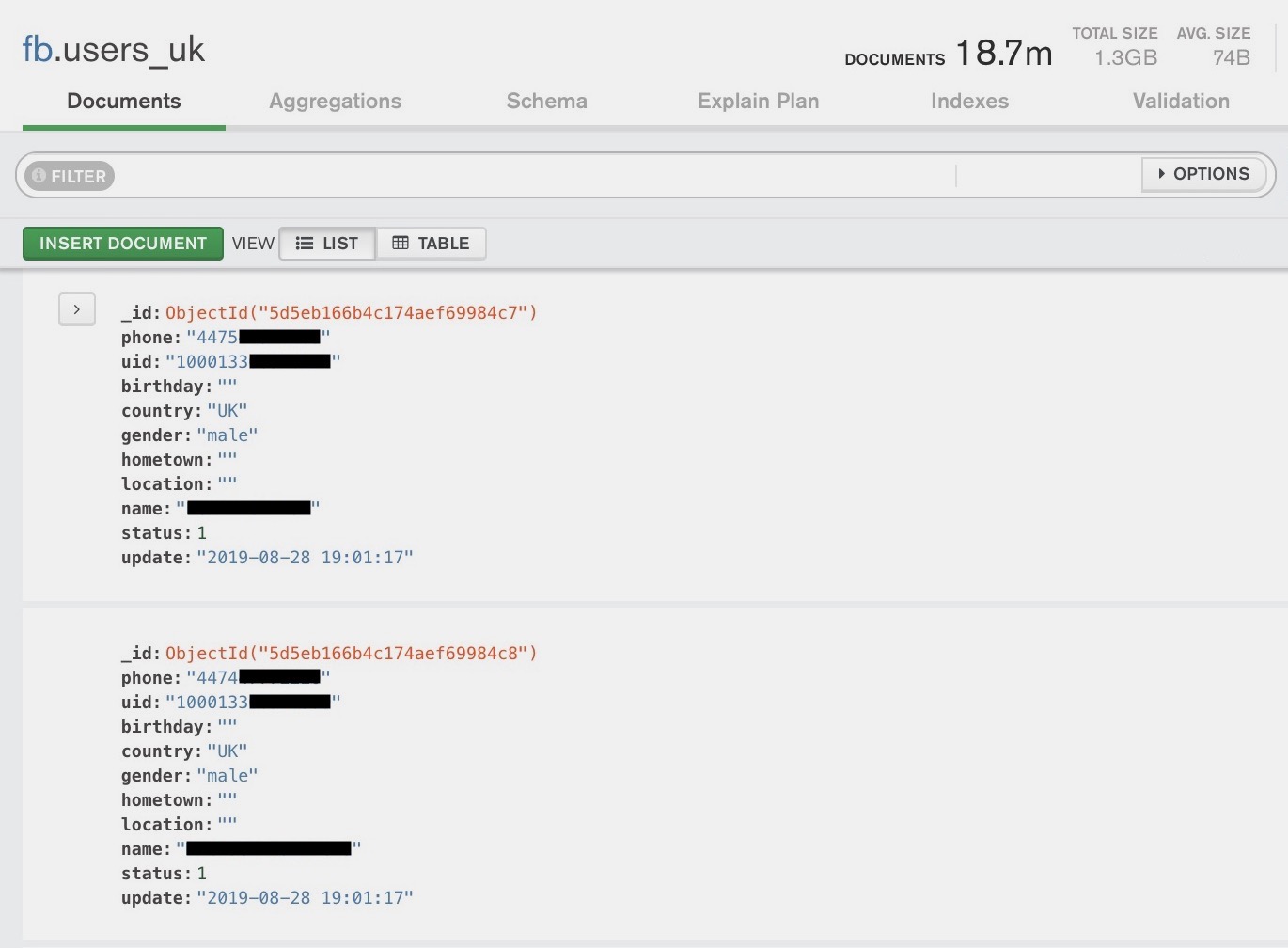

Кожен запис містив унікальний користувацький ідентифікатор Facebook та номер телефону, вказаний у обліковому записі. Ідентифікатор Facebook ID користувача, як правило, є довгим, унікальним і загальнодоступним номером, пов’язаним з його обліковим записом, який можна легко використовувати для виявлення імені користувача облікового запису. Але номери телефонів не були відкритими вже більше року – з того моменту, як Facebook обмежив доступ до телефонних номерів користувачів.

TechCrunch перевірив ряд записів у базі даних, зіставивши номер відомого користувача Facebook із вказаним ним ідентифікатором Facebook. Журналісти також перевірили інші записи, порівнюючи телефонні номери з власною функцією скидання пароля Facebook, за допомогою якої можна частково розкрити номер телефону користувача, пов’язаний із їх обліковим записом. Деякі записи також містили ім’я, стать та місцезнаходження користувача за країною.

Відредагований набір записів із бази даних Великобританії. “44” позначає +44, код країни Великобританія, а “7” вказує номер мобільного телефону.

Це останній інцидент безпеки, пов’язаний із даними Facebook, після низки інцидентів – зокрема після скандалу з Cambridge Analytica, в якому було зібрано понад 80 мільйонів профілів, щоб допомогти агітувати перед виборцями на президентських виборах у США в 2016 році. З тих пір компанія зазнала декількох скандалів з копіюванням даних, в тому числі в Instagram, який нещодавно зізнався, що дані профілів були доступними для копіювання.

Цей останній інцидент виявив мільйони номерів телефонів користувачів лише з їхніх ідентифікаторів Facebook, піддаючи їх ризикам спам-дзвінків та атак обміну SIM-картками, які діють таким чином, що обманюють мобільних операторів, щоб присвоїти номер телефона жертви картці нападника. З чужим телефонним номером зловмисник може примусово скинути пароль на будь-який Інтернет-екаунт, пов’язаний із цим номером.

Саням Джайн, дослідник безпеки та член фонду GDI, знайшов базу даних і зв’язався з TechCrunch після того, як він не зміг знайти власника. Після огляду даних журналісти також не змогли його знайти. Але після того, як вони зв’язалися з веб-хостом, база даних була вимкнена в автономному режимі.

Джайн сказав, що знайшов профілі з номерами телефонів, пов’язаними з кількома знаменитостями.

Прес-секретар Facebook Джей Нанкароу заявив, що дані були скопійовані до того, як Facebook припинив доступ до номерів телефонів користувачів.

“Цей набір даних старий, і, схоже, є інформація, отримана до того, як ми внесли зміни минулого року, щоб усунути можливість людей знаходити інших, використовуючи їхні телефонні номери”, – заявив речник. – Масив даних було закрито, і ми не бачили жодних доказів того, що облікові записи Facebook були порушені.”

Пізніше Facebook стверджував, що сервер містить “близько 220 мільйонів” записів. Але залишаються питання, хто саме скопіював дані, коли це було скопійовано з Facebook та чому. Facebook давно обмежує доступ розробників до номерів телефонів користувачів. Компанія також ускладнила пошук номерів телефонів друзів. Але дані, здається, завантажувалися в цю незахищену базу даних наприкінці минулого місяця, хоча це не означає, що дані є новими.

Цей останній витік – наочний приклад зберігання конфіденційних даних в Інтернеті без пароля. Хоча ці витоки часто пов’язані з помилками людей, які ними розпоряджаються, а не з діями зловмисників, такі інциденти все ж представляють нову проблему безпеки.

Аналогічні витоки даних за останні місяці сталися у фінансового гіганта First American, MoviePass та деяких сенаторів з Демократичної партії США.

До речі, браузер Google Chrome – швидкий, зручний та функціональний. За це його люблять, не зважаючи навіть на серйозні недоліки – такі, як найвища витрата пам’яті та процесора. З цієї статті Ви дізнаєтесь, як з цим боротися.

Нагадаємо, дослідники з SEC Consult виявили низку уразливостей в різних пристроях великого виробника мережевого устаткування Zyxel.

Також мільярди користувачів Android-пристроїв знаходяться під загрозою кібератак. За допомогою лише одного SMS-повідомлення зловмисник може обманом змусити користувача змінити критично важливі мережеві налаштування пристрою і викрадати його дані.

Стало відомо, Huawei готова надати іншим державам доступ до своїх вихідних кодів, для того щоб вони могли особисто переконатися у відсутності в них будь-яких бекдорів. Про це у вівторок, 3 вересня, заявив старший віце-президент компанії Джон Саффолк (John Suffolk) журналістам інформагентства Kyodo News

Окрім цього, Apple визнала конструктивний недолік у деяких моделях Apple Watch, що може призвести до розтріскування екрана, і запустила програму заміни для постраждалих користувачів. Apple або уповноважені постачальники послуг безкоштовно замінять екран на відповідних моделях.

Шкідливе ПЗ XMrig для майнінгу криптовалют, раніше помічене тільки на пристроях від компанії ARM, змінило вектор атак і націлилось на системи Intel.

Зверніть увагу, Ви можете повторно завантажувати будь-які додатки, які Ви купували або завантажували на свій iPhone або iPad раніше, Ви також можете завантажувати будь-які додатки, які придбали члени сім’ї, якщо Ви використовуєте функцію сімейного обміну від Apple.

Зловмисники клонували дебетові карти близько двох тисяч клієнтів німецького банку Oldenburgische Landesbank (OLB) і зняли гроші з їхніх рахунків на території Бразилії. Злочинцям успішно вдалося здійснити операцію, хоча карти були захищені за допомогою стандарту EMV.