Morphisec Labs повідомили про поточну шкідливу кампанію, оператори якої використовують мову скриптів AutoHotkey (AHK) для поширення троянів для віддаленого доступу (RAT), таких як Revenge RAT, LimeRAT, AsyncRAT, Houdini і Vjw0rm.

За словами дослідників, з лютого 2021 року було виявлено як мінімум чотири різні версії кампанії.

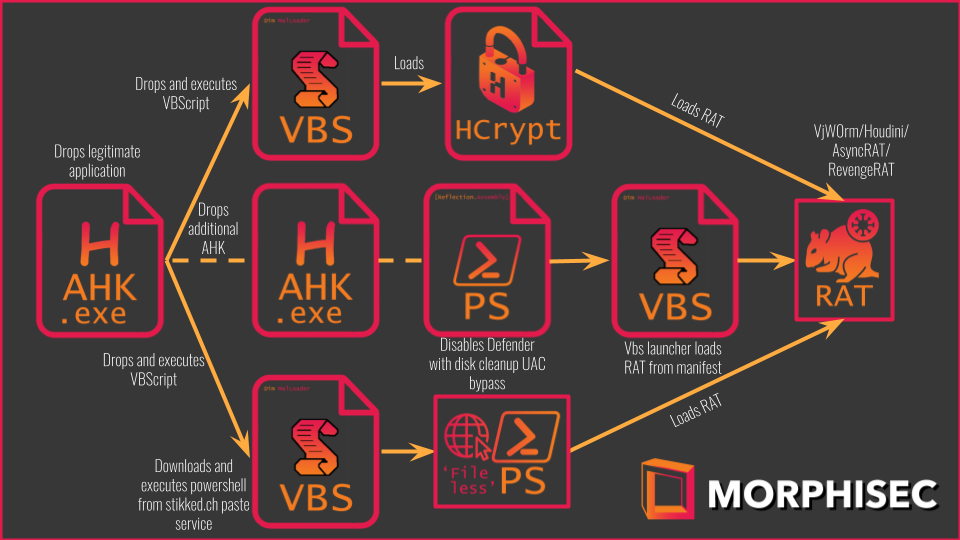

“Кампанія з розповсюдження RAT починається зі скрипта, скомпільованого AutoHotKey (AHK). Автономний виконуваний файл містить інтерпретатор AHK, скрипт AHK і будь-які файли, впроваджені за допомогою команди FileInstall. У цій кампанії зловмисники включають шкідливі скрипти і виконувані файли разом з легітимним додатком з метою приховати свої наміри”, – пояснили експерти.

Незалежно від виду кампанії, зараження починається з виконуваного файлу AHK, який завантажує та виконує різні скрипти VBScripts для завантаження RAT на скомпрометований комп’ютер. В одному з варіантів атаки зловмисник зв’язав RAT з виконуваним файлом AHK на додаток для відключення Microsoft Defender шляхом установки пакетного скрипта і файлу ярлика (.LNK), що вказує на цей скрипт.

Була виявлена друга версія шкідливого ПЗ, що блокує підключення до популярних антивірусних рішень шляхом підробки файлу hosts на системі жертви. Третя кампанія включала доставку LimeRAT через VBScript, який потім декодується в команду PowerShell, завантажує корисне навантаження на мові C# із виконуваним файлом заключного етапу з сервісу stikked.ch.

В рамках четвертої кампанії злочинець використовував AHK для виконання легітимного додатки, перш ніж видалити скрипт VBScript, який запускає PowerShell-скрипт в пам’яті для запуску завантажувача шкідливих програм HCrypt і установки AsyncRAT.

Дослідники Morphisec зв’язали всі шкідливі кампанії з одним і тим же зловмисником, пославшись на схожість скрипта AHK і збіг методів, використовуваних для відключення Microsoft Defender.

AutoHotkey це вільний відкритий засіб створення макросів і автоматизації, що дозволяє користувачам автоматизувати повторювані завдання у Microsoft Windows.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як завантажити дані Google Maps? ІНСТРУКЦІЯ

Психічне здоров’я у дітей від соцмереж і смартфонів не страждає – ДОСЛІДЖЕННЯ

Як створити надійний пароль? ПОРАДИ

Як вберегти свої банківські рахунки від кіберзлочинців? ПОРАДИ

Що таке FLoC Google і як він буде відстежувати Вас в Інтернеті?

До речі, пандемія спричинила нову хвилю цифрової трансформації у всьому світі. І державні установи не залишилися осторонь цього процесу. Завдяки розширенню цифрової інфраструктури, зокрема створенню нових додатків та сервісів, віддалених робочих місць та переходу в хмарне середовище, кількість потенційних векторів атак збільшилася.

Також повністю модульний ноутбук з ОС Windows від Framework тепер готовий до попереднього замовлення за базовою ціною у $999. Клієнти можуть розміщувати замовлення на веб-сайті Framework. 13,5-дюймовий ноутбук складається повністю з модульних деталей, включаючи материнську плату, яку ви можете легко поміняти та замінити.

Кілька редакцій Windows 10 версій 1803, 1809 та 1909 досягли кінця обслуговування (EOS), починаючи з травня , про що Microsoft нагадала нещодавно. Пристрої з випусками Windows 10, які досягли EoS, більше не отримуватимуть технічну підтримку, а також щомісячні виправлення помилок та безпеки, щоб захистити їх від останніх виявлених загроз безпеки.

Окрім цього, після вступу в силу нової політики Google в описі додатків з’явиться додатковий розділ з інформацією про те, до яких даними має доступ продукт. У розробників буде можливість розповісти користувачам про те, для чого додаткам потрібен доступ до тих або інших даних і як їх обробка впливає на загальну функціональність.