Середньостатистичний користувач має десятки паролів для різних облікових записів. Тому під час підбору чергової нової комбінації більшість з нас надає пріоритет зручності, а не безпеці.

Сім із десятки найгірших паролів у рейтингу складаються виключно з числових комбінацій. Зокрема “123456”, “123456789” та “12345678” посіли перше, друге та п’яте місця відповідно. Третю позицію зайняла фраза “picture1”, за нею йде слово “password”.

При цьому, п’ятірку найпоширеніших паролів використовує понад 4,5 мільйона користувачів. І саме їхні облікові записи фігурують у 38 мільйонах витоках даних. Більше того, всі ці паролі, крім “picture1”, можуть бути зламані менш ніж за секунду, пише ESET.

Що робити, якщо знайшли свій пароль у списку ненадійних?

Якщо Ви використовуєте будь-який із цих варіантів вище, вам краще негайно його змінити. Перш за все, потурбуйтеся про використання унікальної ключової фрази для кожного з ваших облікових записів в Інтернеті. Повторне використання паролів збільшує ризики зламу ваших облікових записів. Якщо зловмисники отримають доступ хоча б до одного з ваших екаунтів, вони з легкістю зможуть отримати доступ і до решти.

Під час вибору паролів старайтеся використовувати щонайменше 7 символів, включно з цифрами, знаками, великими та малими літерами. З кожним додатковим символом кількість можливих комбінацій для підбору зростає в геометричній прогресії, що ускладнює їх злам зловмисниками. Окремі слова в ідеалі мають поєднуватися зі спеціальними символами, при цьому зберігаючи прихований сенс для легкості запам’ятовування.

Для полегшення підбору складної комбінації існують спеціальні генератори паролів. Такі інструменти допомагають створити складну фразу з бажаною довжиною та потрібними символами.

Як полегшити управління десятками паролів?

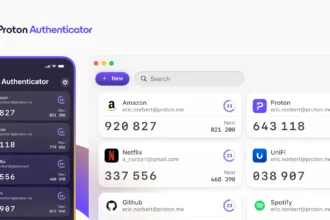

Через наявність великої кількості облікових записів запам’ятати унікальну комбінацію до кожного з них дійсно складно. З цієї проблемою допоможе справитися менеджер паролів – додаток для зберігання облікових даних в зашифрованому сховищі.

Цей інструмент автоматично заповнює паролі на різноманітних сайтах, а замість десятків комбінацій вам потрібно запам’ятати лише одну для доступу до менеджера паролів. При цьому, на неї теж поширюються вимоги щодо надійності та унікальності, оскільки цей пароль є своєрідним ключем до всіх ваших особистих даних. Крім цього, такі програми допомагають не лише зберігати ваші дані, але й підбирати складні комбінації.

Більшість популярних менеджерів паролів функціонують як хмарні додатки, доступ до яких можна отримати через браузер. Їх альтернативою є локальні сховища, які зберігають всі облікові дані на вашому пристрої. Третім варіантом є менеджери, які є частиною рішень для захисту комп’ютерів та ноутбуків.

Додаткові способи захисту екаунтів

Паролі часто стають єдиним способом захисту цифрових даних користувачів, однак у випадку з важливими даних цього може бути недостатньо. Тому для посилення безпеки власних облікових записів необхідно використовувати двофакторну аутентифікацію. Вона передбачає додаткову перевірку особи під час входу у власні екаунти соціальних мереж, електронної пошти та інших сервісів.

Найпоширеніший метод аутентифікації – текстове повідомлення з кодом, що надсилається на ваш телефон. Цей додатковий крок ускладнює зловмисникам доступ до облікового запису на випадок викрадення облікових даних. Незважаючи на те, що багато онлайн-сервісів надають можливість використання двофакторної аутентифікації, лише деякі з них вимагають її застосування.

Крім цього, збільшує ризик зламу Ваших облікових записів звичка ділитися власними паролями з друзями чи близькими.

Після відправки пароля ще комусь рівень безпеки цього облікового запису різко знижується через неможливість контролювати дії іншого користувача. Крім цього, важливим моментом є спосіб передачі облікових даних другу. Відправляючи пароль через месенджер або електронну пошту у вигляді простого тексту, ви ризикуєте стати жертвою кіберзлочинців.

Ще одним важливих рівнем безпеки Ваших облікових записів є використання багаторівневого рішення для захисту ваших пристроїв від сучасних кіберзагроз, зокрема і тих, які можуть зчитувати натиснення клавіатури та таким чином отримувати доступ до ваших конфіденційних даних.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як увімкнути новий зчитувач PDF від Google Chrome? – ІНСТРУКЦІЯ

Як надавати дозволи, зокрема, тимчасові для програм на Android? – ІНСТРУКЦІЯ

Нова macOS Big Sur: 10 порад щодо налаштування та використання ОС

Як заборонити друзям із Facebook надсилати Вам повідомлення в Instagram? – ІНСТРУКЦІЯ

Як захисти свої пристрої під час віддаленої роботи з дому? ПОРАДИ

До речі, кібершахраям в черговий раз вдалося обійти захист офіційного магазину додатків для Android – Google Play Store, у результаті чого понад мільйон користувачів постраждали від фейковий модів для популярної гри Minecraft.

Зверніть увагу, що оператори відеосервісу TikTok усунули дві уразливості, які в комбінації дозволяють без особливих зусиль отримати контроль над чужим екаунтом. Одна з уразливостей була присутня на сайті, інша з’явилася в клієнтському додатку.

Також дослідники з кібербезпеки повідомили про зростання кількості кібератак, що використовують сервіси Google в якості зброї для обходу засобів захисту і крадіжки облікових даних, даних кредитних карт та іншої особистої інформації.

У мобільній версії додатка Facebook Messenger усунули уразливість, за допомогою якої можна було прослуховувати оточення абонента. За свідченням експерта, який знайшов баг, таємне підключення до цільового Android-пристрою у даному випадку виконується за кілька секунд.

П’ятеро фігурантів видавали себе за IT-спеціалістів фінансової установи. Під виглядом “тестування платіжної системи” вони здійснили незаконні перекази грошей на підконтрольні рахунки. У результаті таких дій вони незаконно привласнили 1,4 мільйона гривень банківської установи.