Cybercalm розпочав цикл, як налаштувати двофакторну аутентифікацію на будь-яких пристроях та у будь-яких екаунтах. Пропонуємо Вашій увазі поради, як увімкнути дану функцію у профілях найпопулярніших соціальних мережах.

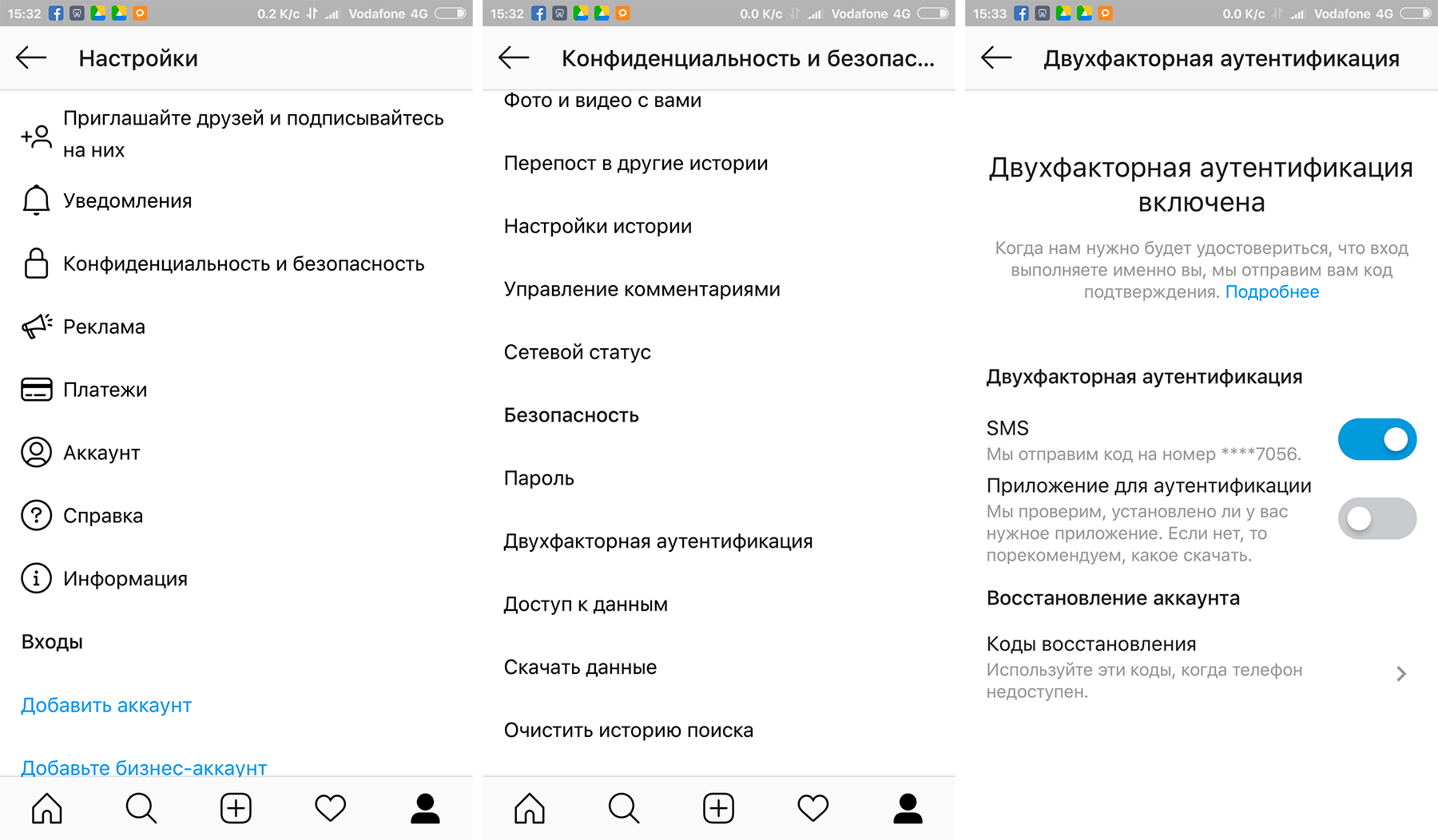

У мобільному додатку Instagram підтримка двофакторної аутентифікації з’явилася у 2017 році, але Ви її можете також увімкнути через браузерну версію. На мобільному додатку вона вмикається так: заходите до свого профілю, тиснете на меню з іконкою-“гамбургером” (три горизонтальні смужки), там обираєте пункти “Налаштування” — “Приватність та безпека“, а там вже знаходите пункт про двофакторну аутентифікацію.

Ви можете налаштувати спосіб підтвердження — через текстові повідомлення, які приходять Вам на смартфон, через коди, які надсилаються до програми-аутентифікатора чи попередньо генеровані коди відновлення, які працюють через цю ж програму-аутентифікатор. У браузерній версії Ви також маєте для встановлення аутентифікації зайти у Ваш профіль, далі зайти у меню “Редагувати профіль”— “Налаштування” — “Приватність та безпека”. Звідти Ви можете увімкнути двофакторну аутентифікацію та обрати метод підтвердження, як і в мобільному додатку.

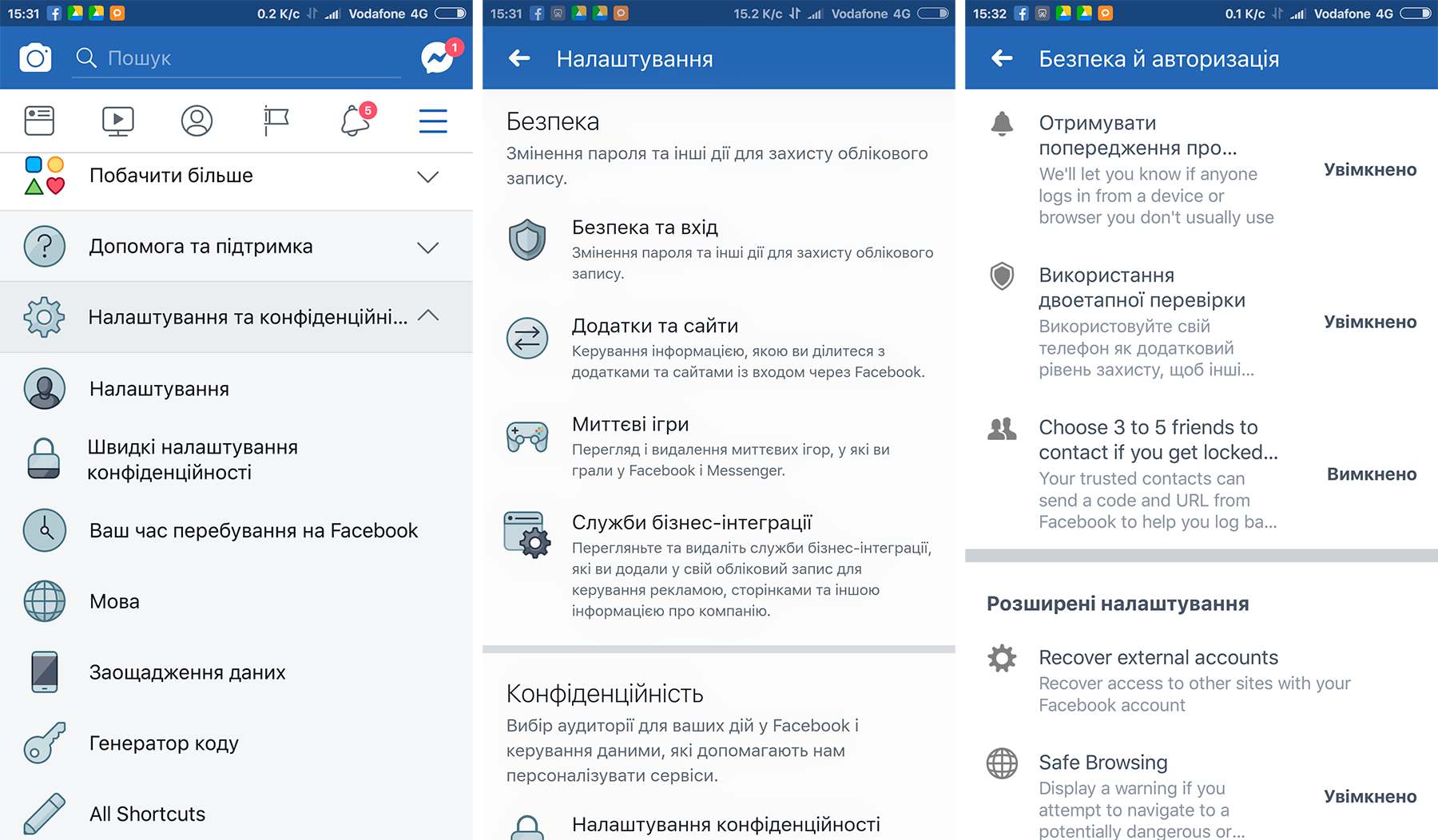

Шляхи увімкнення двофакторної авторизації в мобільному додатку Facebook та на сайті соцмережі дещо відрізняються, але з 2019 року розробники працюють над уніфікацією інтерфейсів, наскільки це можливо. Станом на березень 2019, Ви можете отримати доступ до Ваших налаштувань конфіденційності на мобільному додатку як на iOS, так і на Android, натиснувши на значок три горизонтальні смужки у верхньому правому куті і прокрутивши вниз, щоб знайти меню налаштувань і конфіденційності. Натисніть “Налаштування” (іконка-шестерня) — “Безпека та вхід”. Опція двофакторної аутентифікації буде доступна в розділі “Налаштування додаткової безпеки”.

Подібно до Instagram (вони є частиною однієї компанії, зрештою), Ви можете вибрати текстове повідомлення, додаток для аутентифікації або коди відновлення для перевірки.

У Інтернет-версії клацніть стрілку поруч із піктограмою “Довідка” (коло із знаком запитання всередині) у верхньому правому куті. У нижній частині вікна Ви знайдете меню “Налаштування“, за допомогою якого Ви зможете перейти на головну сторінку, де Ви знайдете меню “Безпека та вхід” на лівій стороні. Натисніть на це, а потім знайдіть підрозділ “Двофакторна аутентифікація”. Ви також можете додати вхідний ключ безпеки через USB або NFC.

Якщо Ви не бажаєте використовувати двофакторну аутентифікацію кожен раз, коли Ви входите з одного пристрою (наприклад, Ваш особистий ноутбук або телефон), Ви також можете налаштувати довірені пристрої в меню авторизованих входів. Це дозволить Вам обійти двофакторну аутентифікацію для пристроїв, які наразі ввійшли до Вашого облікового запису Facebook. Якщо Ви увійшли до Facebook на чужому пристрої — скажімо, на готельному комп’ютері, коли Ви перебували у відпустці – також можете скасувати доступ через це налаштування.

Крім того, для програм, які не підтримують двофакторну аутентифікацію під час входу з обліковим записом Facebook (наприклад, Xbox та Spotify), можна створити унікальний пароль, спеціально пов’язаний із цим обліковим записом. Просто назвіть додаток, натисніть генерувати та збережіть цей пароль для наступного входу в систему.

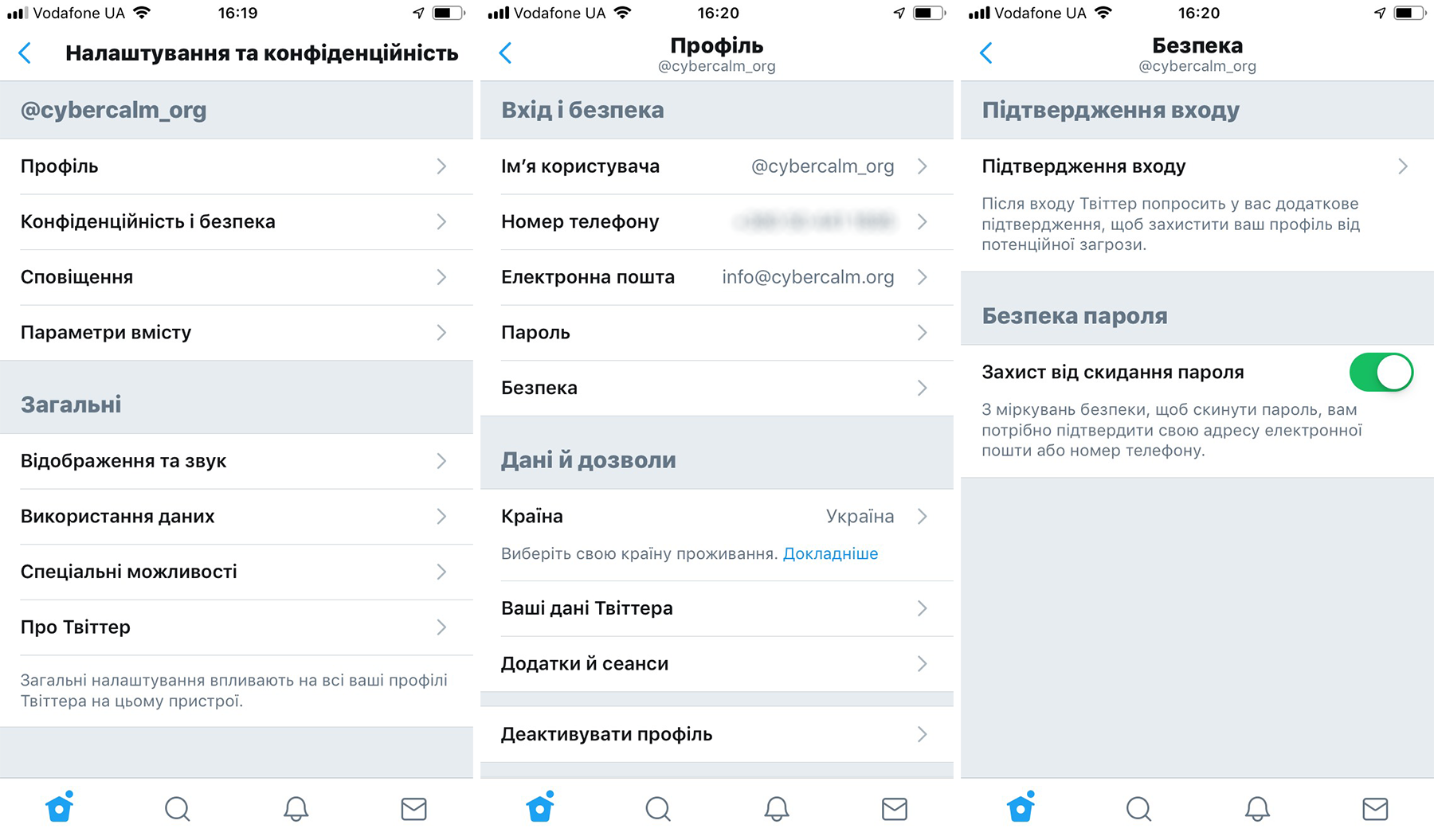

На мобільному додатку Twitter або у його браузерній версії натисніть на аватар свого профілю та знайдіть меню Налаштування та конфіденційність. У лівому меню перейдіть до облікового запису. Подивіться на меню “Безпека”, натисніть кнопку “Налаштувати перевірку входу” та дотримуйтеся вказівок. Після того, як Ви все налаштуєте, Twitter надішле Вам код Вашого номера телефону, коли Ви захочете увійти.

Нещодавно Twitter також додав підтримку ключів безпеки. Як і для інших вищезгаданих служб, Ви можете створити резервний код, який використовуватиметься, коли Ви подорожуєте без інтернету чи служби стільникового зв’язку.

Якщо у Вас є перевірений профіль Twitter, Ви можете побачити опцію створення тимчасового пароля програми, який можна використовувати для входу з інших пристроїв. Це може бути використано для входу до програм сторонніх розробників, якщо вони пов’язані з вашим обліковим записом Twitter. Зверніть увагу, що тимчасовий пароль діє лише протягом 24 годин після створення.

Нагадаємо, викрадена конфіденційна інформація може бути використана для різних незаконних цілей, зокрема для отримання кредитів, здійснення онлайн-покупок або для отримання доступу до медичних та фінансових відомостей жертви. .

Окрім цього, за допомогою листів про неіснуючі покупки в iTunes Store хакери збирають номери банківських карт користувачів та іншу конфіденційну інформацію.

Також додаток хмарного сховища Google Drive отримав масштабне оновлення з великим набором нових функцій, підтримкою нічної теми, що полегшує сприйняття інтерфейсу в темний час доби, а також редизайн.