Оператори агресивного ботнету запустили нову кампанію, під час якої вони проводять брутфорс паролю SMB (Server Message Block) і поширюють шкідливу програму у всій екосистемі Microsoft Windows.

Про ці кібератаки розповіли дослідники з Guardicore. Кібероперація, яку зловмисники ведуть з 2018 року, отримала назву Purple Fox. І лише нещодавно злочинці почали використовувати вектор атаки, який нагадує поведінку комп’ютерного “хробака”, пише Tech Crunch.

За словами фахівців, основними інструментами хакерів є набори експлойтів і фішингові листи. Проникнувши в мережу тієї чи іншої організації, оператори шкідника створюють ботнет, основне завдання якого – видобувати для своїх господарів криптовалюту.

Кіберзлочинці поєднують методи на кшталт брутфорсу з можливостями руткіту. У цьому випадку основними жертвами Purple Fox стають відкриті SMB-служби зі слабкими паролями і хешами. Хакерам, як правило, вдається успішно підібрати прості паролі, після чого відкривається можливість для подальшого поширення шкідливої програми.

Спеціаліст Guardicore Аміт Серпер опублікував детальну інформацію про атаки Purple Fox, прикріпивши також індикатори компрометації (IOC), щоб організаціям було простіше виявляти ознаки присутності зловмисників.

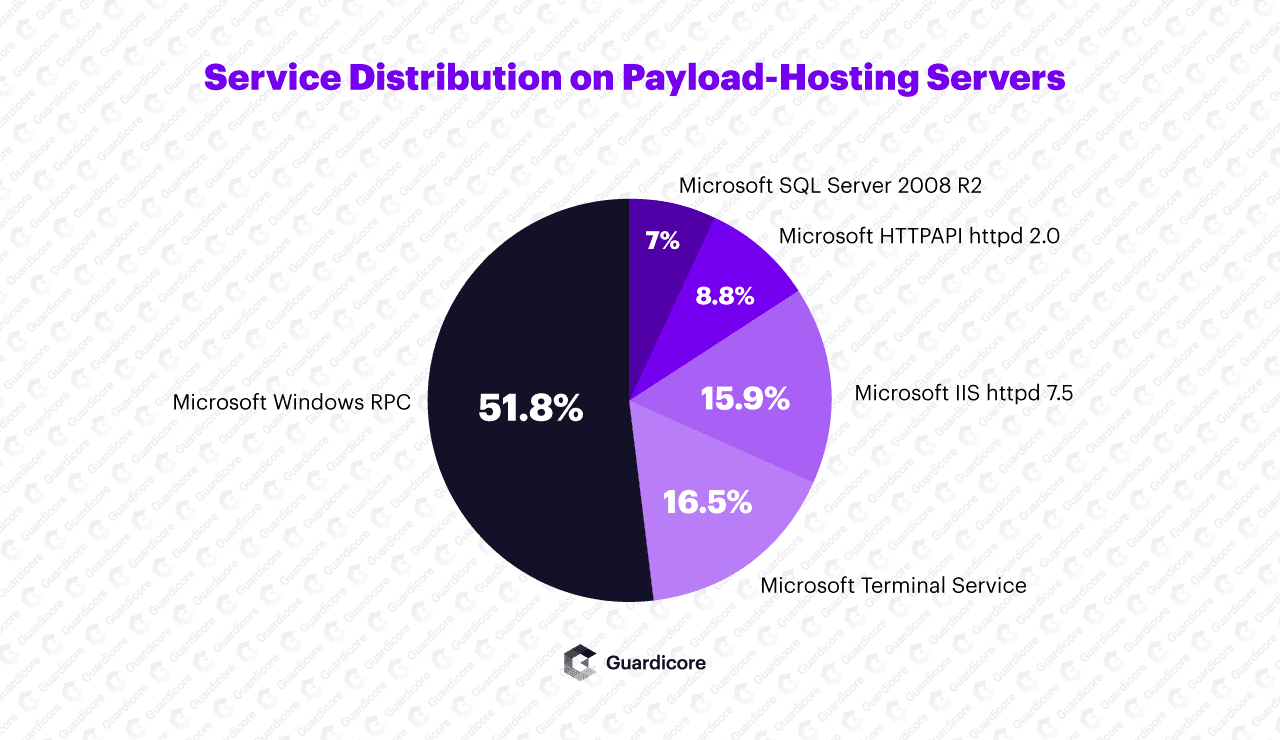

Паралельно Серпер зазначив, що поведінка комп’ютерного “хробака”, якого зафіксували під час останніх атак, відрізняється від того, що описувалося раніше. Кіберзлочинці також мають у своєму розпорядженні різні пакети MSI, що зберігаються як мінімум на 2000 серверах.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як створити гостьову мережу Wi-Fi та навіщо вона потрібна?

Що таке зловмисне ПЗ? Все, що потрібно знати про віруси, трояни та програми-вимагачі

Як обмежити додаткам використання даних у фоновому режимі на Android? – ІНСТРУКЦІЯ

Як налаштувати автовидалення повідомлень у Telegram? – ІНСТРУКЦІЯ

Як заборонити сайтам надсилати Вам сповіщення у Chrome на Android? – ІНСТРУКЦІЯ

Нагадаємо, на VirusTotal були виявлені кілька зразків трояна XCSSET, які здатні працювати на пристроях з чипами Apple Silicon (M1). Троян вміє красти файли куки з Safari, інформацію з додатків Evernote, Skype, Notes, QQ, WeChat і Telegram, а також шифрувати файли і впроваджувати шкідливий JavaScript сторінки, що відкривається у браузері, за допомогою XSS-атаки

Окрім цього, у Google Play Маркет знайшли понад десять додатків, що завантажують троянську програму Joker. Ця шкідлива програма примітна тим, що таємно оформляє підписку на преміум-послуги. Вона також вміє перехоплювати SMS, красти конфіденційні дані і список контактів, встановлювати бекдор, генерувати фейковий відгуки, нав’язливо показувати рекламу

Також понад 10 різних APT-груп, які використовують нові уразливості Microsoft Exchange для компрометації поштових серверів, виявили дослідники з кібербезпеки. Дослідники ESET виявили наявність веб-шелів (шкідливі програми або скрипти, які дозволяють дистанційно управляти сервером через веб-браузер) на 5 тисячах унікальних серверах у понад 115 країнах світу.

До речі, хакери вигадали хитрий спосіб викрадення даних платіжних карток у скомпрометованих інтернет-магазина. Замість того, щоб надсилати інформацію про картку на контрольований ними сервер, хакери приховують її у зображенні JPG та зберігають на самому веб-сайті, з якого власне, і були викраденні дані.

А команда експертів змогла отримати доступ до камер відеоспостереження, встановлених в компаніях Tesla, Equinox, медичних клініках, в’язницях і банках. Фахівці опублікували зображення з камер, а також скріншоти своєї здатності отримати доступ суперкористувача до систем спостереження, які використовують в компанії Cloudflare і в штаб-квартирі Tesla.