У понеділок, 8 листопада, уряд США звинуватив підозрюваного українця, заарештованого в Польщі минулого місяця, у розгортанні програм-вимагачів REvil для атаки на кілька компаній і державних установ у країні, зокрема у здійсненні атаки на програмну компанію Kaseya, – повідомляє The hacker news.

За документами суду, 22-річний Ярослав Васинський стверджував, що брав участь у операціях принаймні з березня 2019 року і здійснив близько 2500 атак на підприємства по всьому світу. Васинського (він же Profcomserv, Radnik, Rabotnik_New, Yarik45, Yaraslav2468 та Affiliate 22) затримали на кордоні з Польщею 8 жовтня після того, як за розпорядженням американської влади був виданий міжнародний ордер на арешт.

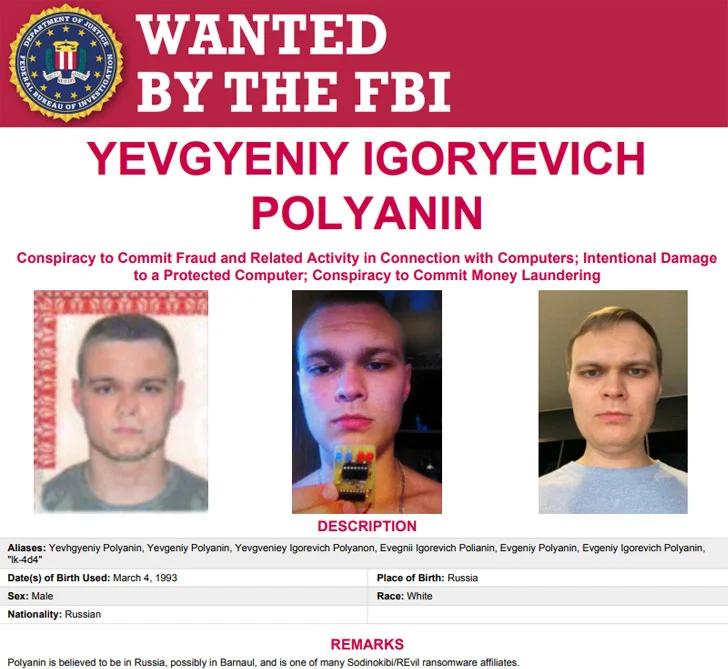

Також Міністерство юстиції повідомило про арешт 6,1 мільйона доларів США, отриманих громадянином Росії Євгеном Поляніним, який наразі перебуває на волі та був звинувачений у здійсненні атак програм-вимагачів REvil проти кількох компаній і державних установ у Техасі, починаючи з 16 серпня 2019 року.

Васинського та Поляніна звинувачують у змові з метою шахрайства, істотній шкоді захищеним комп’ютерам та змові з метою відмивання грошей. У разі їх визнання винними за всіма звинуваченнями, обом підсудним загрожує максимальне покарання у вигляді 115 і 145 років позбавлення волі відповідно.

«Програми-вимагачі можуть пошкодити бізнес за лічені хвилини. Ці двоє обвинувачених розгорнули одні з найшкідливіших кодів Інтернету, автором яких є REvil, для захоплення комп’ютерів жертв», – сказав виконуючий обов’язки прокурора США Чад Е. Мічем у Північному окрузі Техасу у заяву. «Департамент зануриться в найтемніші куточки Інтернету та найвіддаленіші куточки земної кулі, щоб вистежити кіберзлочинців».

Остання подія сталася на тлі активної діяльності правоохоронних органів, організованої Європолом під час операції GoldDust, яка призвела до арештів ще шести інших філій REvil, афілійованих із програмним забезпеченням-вимагачем, крім Васинського, у Румунії, Кувейті та Південній Кореї. Вважається, що банда програм-вимагачів REvil заробила понад 200 мільйонів доларів з моменту початку діяльності та зашифрувала щонайменше 175 000 комп’ютерів у всьому світі.

Одночасно з арештами, уряд США також оголосив, що пропонує винагороду в розмірі до 10 мільйонів доларів за інформацію, яка допоможе ідентифікувати місцезнаходження ключових лідерів, що стоять за програмою-вимагачем REvil, а також виплатить до 5 мільйонів доларів за інформацію, яка призведе до арешту або засудження осіб, які знаходяться в будь-якій країні, що беруть участь в атаках програм-вимагачів REvil.