Бойові дії на сході України зобов’язують українських військових ретельно слідкувати за оприлюдненням навіть особистої інформації. З її допомогою ворог може встановити місця дислокації та склад підрозділів Збройних Сил України. Така помилка може поставити під загрозу чиєсь життя або ж зацікавити російські спецслужби.

Служба безпеки України радить під час комунікації у соцмережах дотримуватись таких правил:

- Обмежте доступ до приватної інформації в налаштуваннях конфіденційності соцмережі.

- Періодично перевіряйте список друзів у соцмережі та видаляйте незнайомих або підозрілих людей.

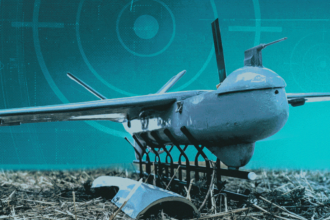

- Не оприлюднюйте фото- та відеоматеріали, за якими легко визначити геолокацію, отримати дані про озброєння і діяльність вашої військової частини чи інших формувань.

- Не користуйтеся російськими соцмережами “ВКонтакте” та “Одноклассники”, навіть із застосуванням сервісів VPN. Це також стосується систем “Mail.ru” та “Yandex”, особливо, якщо є листування зі службових поштових скриньок у доменній зоні “@.gov.ua”. На вимогу спецслужб РФ ці ресурси передають їм відомості про персональні дані користувачів: e-mail, номер мобільного телефону, дату та ІР-адресу реєстрації, дату та ІР-адресу останнього відвідування тощо.

- Не встановлюйте російські мобільні додатки: “ДМБ Таймер”, “ДМБ”, “ДМБ Таймер +”, “Дембель” тощо. Під час реєстрації вони запитують Ваші персональні дані, а також інформацію про Ваш підрозділ та дані товаришів по службі.

- Військовослужбовцям, які виконують завдання в районі проведення ООС, слід обмежити використання особистих модемів чи роутерів для входу в Інтернет через передачу сигналу, який можна зафіксувати спецтехнікою та визначити місцезнаходження.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ОЧИСТИТИ КЕШ ТА ФАЙЛИ COOKIES У БРАУЗЕРІ FIREFOX? – ІНСТРУКЦІЯ

ПОРАДИ ЩОДО ОРГАНІЗАЦІЇ СВОЇХ ДОДАТКІВ ДЛЯ IPHONE АБО IPAD

ЯК ЗАПОБІГТИ ДЕФРАГМЕНТАЦІЇ ТВЕРДОТІЛОГО НАКОПИЧУВАЧА SSD? ІНСТРУКЦІЯ

НАВІЩО ПОТРІБЕН МЕНЕДЖЕР ПАРОЛІВ ТА ЯК ПРАВИЛЬНО ЙОГО ОБРАТИ?

ЯК ЗАБОРОНИТИ GOOGLE ЗБИРАТИ ВАШІ ДАНІ ТА НАЛАШТУВАТИ ЇХНЄ АВТОВИДАЛЕННЯ? ІНСТРУКЦІЯ

Ноутбук та рідина – це погана комбінація, але трапляються випадки, коли вони все ж таки “об’єднуються”. Про те, що робити, якщо це сталося, читайте у статті.

Також після тестування стало відомо, що надзвичайно популярний сьогодні додаток – TikTok, зберігає вміст буфера обміну кожні кілька натискань клавіш. Цей факт насторожив багатьох користувачів, але TikTok лише один із 53 додатків, які зберігають інформацію про користувачів таким чином.

Стало відомо, що мешканець Житомирщини підмінив міжнародного мобільного трафіку на понад півмільйона гривень. Крім цього, встановлено інші злочинні осередки які здійснюють підміну міжнародного трафіку в різних регіонах країни.

До речі, хакери використовували шкідливе програмне забезпечення, через яке викрадали реквізити банківських електронних рахунків громадян США, Європи, України та їхні персональні дані. Зокрема, через електронні платіжні сервіси, у тому числі заборонені в Україні російські, вони переводили викрадені гроші на власні рахунки у вітчизняних та банках РФ і привласнювали.

Хакери зараз користуються сервісом Google Analytics для крадіжки інформації про кредитні картки із заражених сайтів електронної комерції. Відповідно до звітів PerimeterX та Sansec, хакери зараз вводять шкідливий код, призначений для крадіжки даних на компрометованих веб-сайтах.