Сьогодні повністю довіряти паролю у справі безпеки своїх профілів – ризиковано, особливо в умовах віддаленого режиму роботи. Адже пароль можна легко зламати, викрасти, вгадати чи підібрати потрібну комбінацію. У таких випадках допоможе двофакторна аутентифікація.

У дії цю технологію можна побачити під час входу в свій профіль Інтернет-банкінгу. Після вводу своїх даних Ви отримуєте одноразовий код доступу на свій смартфон для перевірки особи. Цей додатковий крок ускладнює доступ зловмисників до облікового запису навіть у випадку наявності у кіберзлочинців вашого паролю. А тим, хто працює віддалено та входить в корпоративні системи для спільної роботи з колегами, багатофакторна аутентифікація допоможе посилити безпеку таких з’єднань.

Суттєвою перевагою використання багатофакторної аутентифікації є гнучність у використанні та можливість підібрати найзручніший варіант аутентифікації відповідно до Ваших потреб. Найпопулярнішими способами є використання фізичних токенів, смартфонів чи біометричних даних.

Фізичний токен

Цей спосіб передбачає наявність чогось на зразок брелока для ключів чи USB-ключа, який використовується для генерації складної комбінації, яку неможливо зламати. Сьогодні такі токени коштують порівняно недорого та володіють підтримкою входу у корпоративну мережу, онлайн-офісні програми та безліч інших хмарних додатків. Таким чином під час входу Вам потрібно буде ввести звичайний пароль та код, згенерований цим невеличким пристроєм.

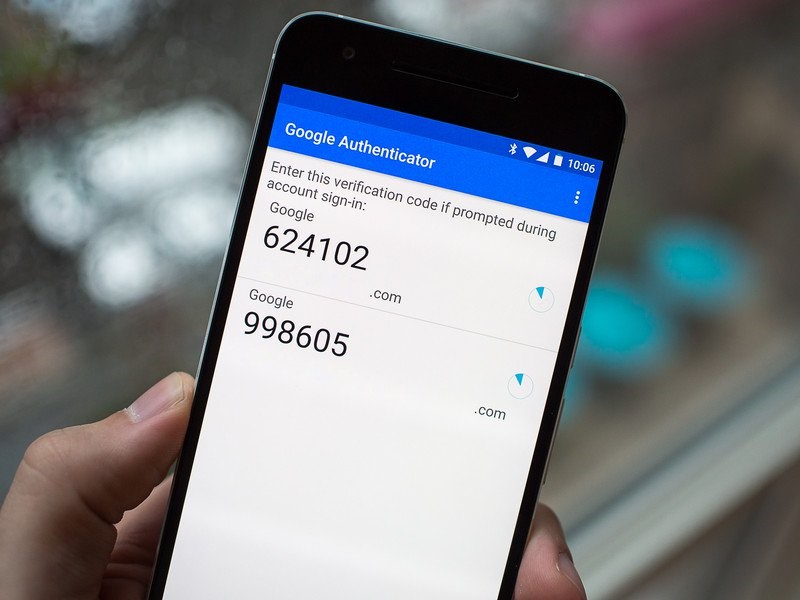

Мобільний телефон

Оскільки Ваш мобільний телефон майже завжди з вами, як варіант, можна використовувати саме його для багатофакторної аутентифікації. Наприклад, Ви можете завантажити додаток для аутентифікації, такий як Authy, Google Authenticator або ESET Secure Authentication. Під час вибору врахуйте надійність розробника та самого додатку, перегляньте відгуки та рейтинг, а тільки потім завантажуйте додаток на ваш смартфон.

Варто зауважити, що часто деякі користувачі самі ставлять під загрозу власні облікові записи, відкриваючи спам-повідомлення. Тому потурбуйтеся про встановлення антивірусного рішення на ваш смартфон, щоб мінімізувати ризики інфікування Вашого пристрою шкідливими програмами.

Біометричні дані

Підробити сканування відбитків пальців або сітківку дуже важко, тому біометричні дані теж часто використовуються у багатофакторній аутентифікації. На сьогоднішній день багато пристроїв мають вбудовані механізми зчитування біометричної інформації, які можуть отримати зображення Вашого обличчя зі смартфона або сканувати відбитки пальців, тому реалізувати це на пристрої уже не важко.

Однак деякі більше переймаються проблемами, пов’язаними з конфіденційністю, які продовжують залишатися відкритою темою для обговорення. Крім цього, Ви легко можете змінити ваш пароль у разі витоку даних у постачальника, тоді як зі сканування обличчя у таких випадках ситуація значно складніша.

Найважливіше обрати той варіант багатофакторної аутентифікації, який якнайкраще відповідає Вашим цілям і буде для Вас зручним у використанні. Оскільки навіть найнадійніше рішення не захистить Вас, якщо Ви будете користуватися ним час від часу. У разі правильного налаштування процесу аутентифікації Ви отримаєте сповіщення про вхід, якщо зловмисники намагатимуться зламати ваш обліковий запис. Це дозволить Вам запобігти отриманню несанкціонованого доступу до ваших даних та їх використання у зловмисних цілях.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

-

ЯК ЗРОБИТИ ВІДДАЛЕНИЙ РЕЖИМ РОБОТИ ПІД ЧАС КАРАНТИНУ БЕЗПЕЧНИМ? ПОРАДИ

-

ФІШИНГ ТА СПАМ: ЯК РОЗПІЗНАТИ ІНТЕРНЕТ-ШАХРАЙСТВА, ПОВ’ЯЗАНІ З COVID-19?

-

АПГРЕЙД ВАШОГО КОМП’ЮТЕРА: 5 КОМПЛЕКТУЮЧИХ, ЯКІ ВАРТО ОНОВИТИ В ПЕРШУ ЧЕРГУ

-

-

ЧИМ ЗАГРОЖУЄ ВАМ СОЦІАЛЬНА ІНЖЕНЕРІЯ ТА ЯК НЕ СТАТИ ЖЕРТВОЮ “СОЦІАЛЬНОГО ХАКЕРА”

Нагадаємо, використовуючи реквізити платіжних карток громадян інших держав, зловмисник купував товари в Інтернет-магазинах. Далі продавав їх у соціальних мережах українцям.

Окрім цього, прогалини в безпеці знайдені в продуктах Amazon, Apple, Google, Samsung, Raspberry, Xiaomi, а також точках доступу від Asus і Huawei.

До речі, рекламні агенції, що надавали послуги з розміщення реклами, в тому числі на сайтах онлайн-кінотеатрів, своєю діяльністю забезпечували функціонування ресурсів з піратським контентом.

Також довгий час більшість користувачів вважали, що загроз для Linux значно менше, ніж для Windows чи macOS. Однак останнім часом комп’ютерні системи та додатки на базі цієї операційної системи все частіше стають об’єктами атак кіберзлочинців.