За останні кілька десятиліть світ перейшов від функціональних телефонів до смартфонів, але крихітна деталь під назвою номер IMEI залишилася незмінною. Чому він важливий і що його існування означає для вас? Давайте дізнаємося.

Що таке номер IMEI?

IMEI (International Mobile Equipment Identity) або Міжнародний ідентифікаційний номер мобільного обладнання – це унікальний ідентифікатор, який присвоюється стільниковим або мобільним пристроям у всьому світі. Він відіграє важливу роль у функціональності та безпеці мобільного пристрою. GSMA (Глобальна асоціація мобільного зв’язку) – це глобальний орган, відповідальний за управління та нагляд за системою IMEI.

Номер IMEI в основному використовується в мобільних телефонах. Однак інші пристрої, які мають вбудований стільниковий модем, включаючи планшети, мобільні точки доступу, смарт-годинники, пристрої Інтернету речей та розумного дому, також мають номер IMEI.

Виробник присвоює його під час виробництва пристрою. Однак виробник не несе за нього повної відповідальності, оскільки частина його генерується органами звітності, присутніми в різних регіонах, які призначені GSMA.

Основна роль номера IMEI полягає в тому, щоб допомогти операторам мобільного зв’язку ідентифікувати мобільні пристрої в своїх мережах. Оператори використовують номери IMEI для розпізнавання та автентифікації пристроїв, а виробники іноді використовують IMEI для ідентифікації пристроїв для гарантійної та післягарантійної підтримки.

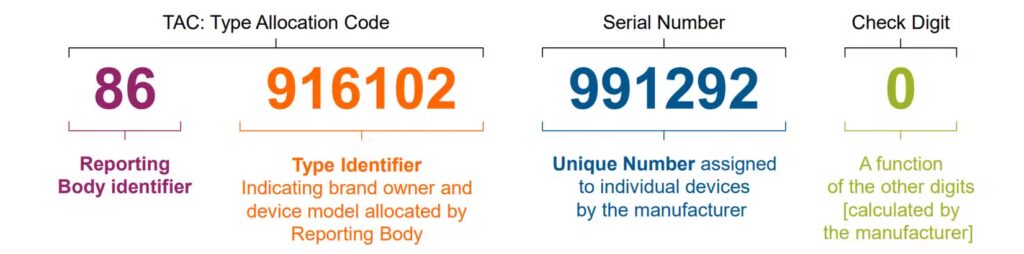

Зазвичай IMEI – це 15-значний код. Цей 15-значний ідентифікатор складається з трьох основних компонентів – коду розподілу типу (TAC), серійного номера (SNR) та контрольної цифри (CD).

TAC – це перші вісім цифр номера IMEI. Він складається з двох основних компонентів: ідентифікатора органу звітування (RB) та ідентифікатора типу (TI). TAC генерується звітними органами для конкретних моделей пристроїв і в першу чергу включає ідентифікатори моделі пристрою, власника торгової марки та OEM-виробника.

SNR складається з шести цифр і стоїть після TAC. Це унікальний серійний номер, присвоєний виробником пристрою. Виробник обчислює 15-ту цифру, або CD, за допомогою алгоритму Луна і використовує її для перевірки дійсності та точності всього номера IMEI.

Виробники пристроїв також використовують розширення IMEI під назвою IMEISV, яке складається з 16 цифр. Він не містить CD, а замість цього включає дві цифри про версію програмного забезпечення пристрою в кінці.

Номер IMEI був запроваджений наприкінці 1980-х або на початку 1990-х років, точний рік його запровадження невідомий. Його початковий склад включав шість цифр як TAC і дві цифри як код остаточної збірки (FAC). FAC було скасовано приблизно у 2003 році, а TAC було розширено до восьми цифр. Відтоді використовується той самий склад.

Хоча кілька організацій зробили свій внесок у розвиток IMEI, Асоціація GSM (GSMA) відповідає за управління IMEI з 2000 року і веде базу даних IMEI.

Як дізнатися номер IMEI свого пристрою?

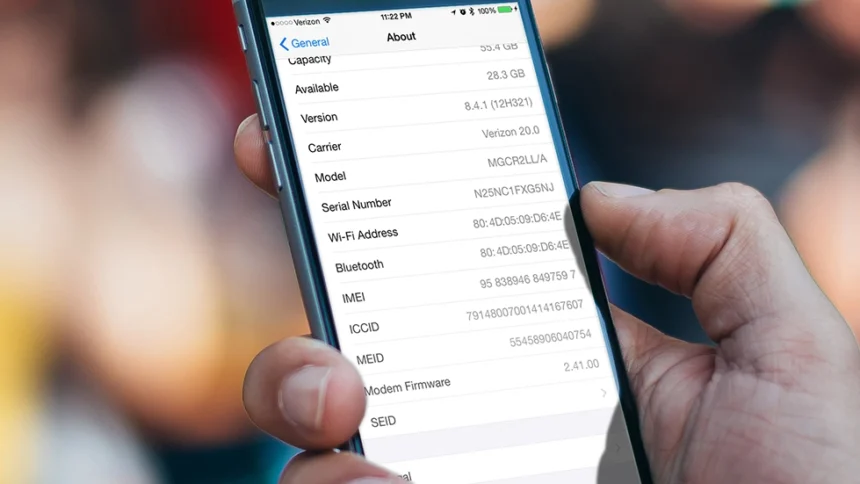

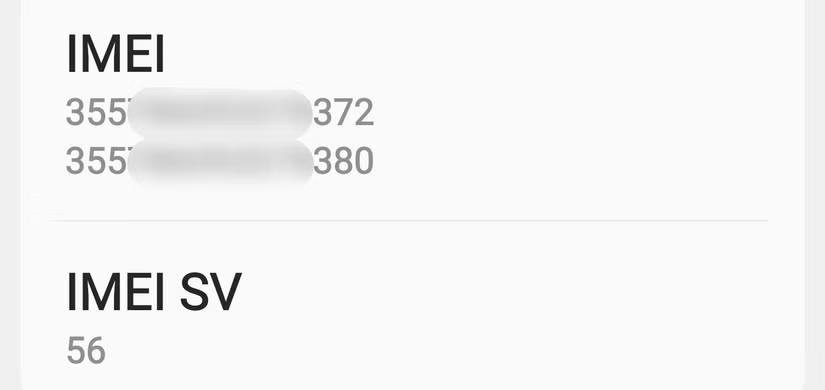

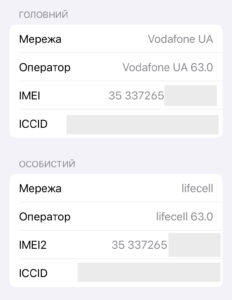

Номер IMEI вашого пристрою можна легко знайти, особливо на телефоні або планшеті. Все, що вам потрібно зробити, це ввести USSD-код *#06# на клавіатурі у програмі Телефон, і ваш телефон відобразить свій номер IMEI на екрані. Телефони з двома SIM-картками мають два номери IMEI.

Крім USSD-коду, номер IMEI можна знайти в налаштуваннях пристрою. Зазвичай він знаходиться в розділі Про пристрій.

Деякі виробники також друкують номер IMEI на задній панелі телефону або гравірують його на слоті для SIM-карт. Крім того, номер IMEI зазвичай вказується на упаковці пристрою.

Для інших пристроїв ви можете знайти номер IMEI на наклейках на корпусі пристрою, упаковці або в документації, що додається до нього. Якщо ви не можете знайти номер IMEI, ви можете звернутися за допомогою до виробника пристрою.

У яких випадках IMEI може бути корисним для мене?

1. Блокування вкраденого або загубленого пристрою

Номери IMEI стають у пригоді, коли ваш телефон загублено або викрадено. Ви можете повідомити номер своєму оператору, щоб він заніс його до чорного списку. Таким чином, злодій або будь-хто, хто знайде ваш загублений телефон, не зможе ним скористатися, навіть вставивши нову SIM-картку іншого оператора. Це можливо завдяки тому, що оператори використовують так званий Реєстр ідентифікації обладнання (EIR). Це база даних, яка зберігає інформацію про дійсні та занесені до чорного списку номери IMEI.

Хоча кожен оператор має свій власний EIR, в різних країнах також існує Центральний реєстр ідентифікації обладнання (CEIR), а GSMA веде глобальну базу даних IMEI (IMEI DB). База даних GSMA містить інформацію про дійсні та занесені до чорного списку номери IMEI.

Вносячи номер IMEI вашого загубленого або вкраденого телефону до чорного списку, ви зменшуєте ймовірність того, що він буде використаний не за призначенням або потрапить до когось іншого. Це діє як стримуючий фактор для злодіїв.

Правоохоронні органи також можуть використовувати номери IMEI для відстеження та повернення викрадених мобільних пристроїв. Хоча це не гарантує повернення, але може допомогти. Однак для того, щоб це спрацювало, мобільний пристрій має бути увімкненим і підключеним до мобільної мережі.

2. Перевірка легальності пристрою

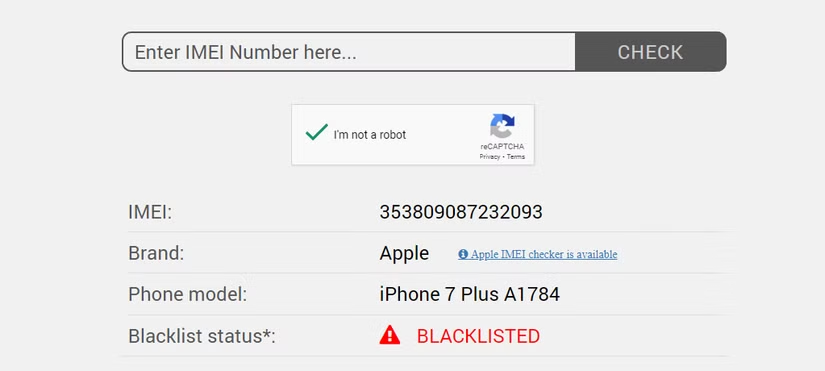

Купуючи вживаний мобільний пристрій, ви можете використовувати його номер IMEI, щоб переконатися, що він не викрадений і не перебуває в чорному списку. Існує кілька онлайн-сервісів, які можуть запропонувати цю інформацію безкоштовно. Одним з таких безкоштовних інструментів є IMEI Pro.

Також, в Україні існує База даних викрадених телефонів – електронний сервіс Міністерства внутрішніх справ, в якому можна перевірити IMEI, наприклад, при купівлі “з рук” вживаного пристрою.

3. Гарантійне обслуговування та технічна підтримка

Сервісні центри та виробники часто запитують IMEI для перевірки гарантійного статусу пристрою, історії ремонтів або для надання точної технічної допомоги. Це спрощує ідентифікацію моделі та конфігурації.

4. Забезпечення безпеки мережі

Деякі оператори мобільного зв’язку можуть вимагати IMEI для реєстрації пристрою в їхній мережі, що сприяє безпеці та належному наданню послуг.

5. Страхування пристрою

Деякі страхові компанії можуть запросити IMEI для оформлення страховки на випадок крадіжки чи пошкодження телефону.

А як щодо конфіденційності?

Хоча номери IMEI є важливими для ідентифікації та безпеки пристрою, з ними пов’язано кілька проблем, пов’язаних з конфіденційністю. Наприклад, оскільки номер IMEI є унікальним, ваш мобільний оператор, правоохоронні органи або урядові установи можуть використовувати його для відстеження вашого місцезнаходження, поєднавши його з даними з вишок стільникового зв’язку. Звичайні люди не можуть використовувати його, щоб відстежувати когось. Тому для більшості людей це не є серйозною проблемою.

Крім того, деякі люди побоюються, що розробники мобільних ОС, такі як Apple і Google, мають можливість запитувати дані IMEI з вашого смартфона, які можуть бути використані для створення вашого профілю з різних причин, включаючи рекламні цілі. Однак, схоже, немає жодних доказів того, що це робиться.

Загалом, номер IMEI є важливим ідентифікатором будь-якого мобільного пристрою. Хоча вам не потрібно турбуватися про нього у повсякденному використанні, він може бути корисним у деяких ситуаціях, які ми описали вище. Також варто тримати його в таємниці, як і будь-який інший унікальний ідентифікатор у вашому житті, щоб уникнути будь-якого потенційного зловживання.