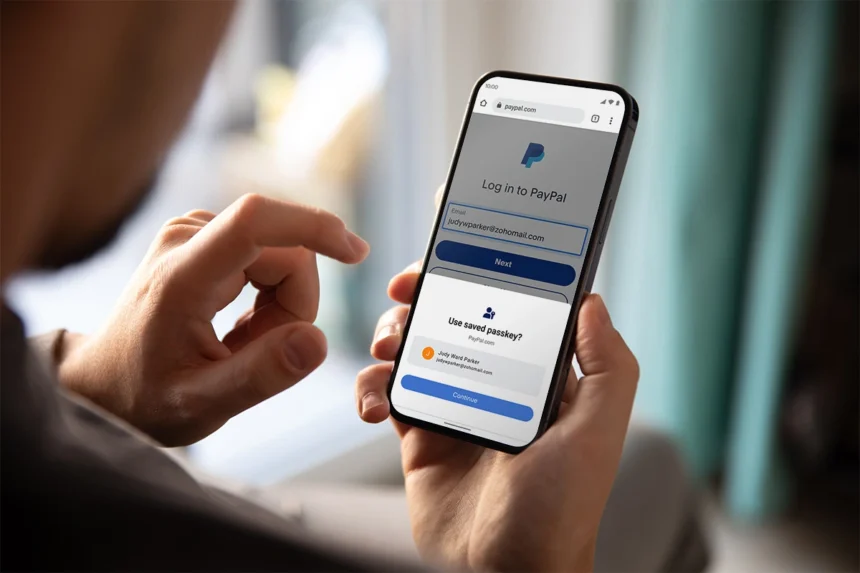

Ключі допуску (passkeys) пропонують більш безпечний і зручний метод автентифікації порівняно з паролями. Однак їх налаштування та синхронізація можуть викликати труднощі, особливо якщо ви хочете використовувати одні й ті ж ключі на різних пристроях — смартфоні, планшеті та комп’ютері. Власники техніки Apple можуть зберігати та синхронізувати ключі допуску між iPhone, iPad і Mac.

Основою цього процесу є В’язка iCloud — сервіс, який може зберігати як ключі допуску, так і звичайні паролі. Ви створюєте ключ допуску для підтримуваного веб-сайту на одному пристрої Apple, наприклад iPhone. Завдяки В’язці iCloud цей ключ автоматично синхронізується з усіма іншими вашими пристроями Apple — iPad чи Mac. За умови правильного налаштування ключ допуску зможе автентифікувати ваш вхід на будь-якому з цих пристроїв.

Переваги використання ключів допуску:

- Можливість створювати та зберігати ключі для безпечного входу в підтримувані додатки та веб-сайти

- Шифрування через В’язку iCloud, як і паролів

- Високий рівень захисту від крадіжки та компрометації

- Автентифікація за допомогою PIN-коду, сканування обличчя, відбитка пальця або фізичного ключа безпеки

Додатковою перевагою синхронізації через В’язку iCloud є те, що якщо один пристрій загубиться або перестане працювати (наприклад, ваш iPhone), ви зможете використовувати Mac чи iPad для доступу до ключів і автоматично синхронізувати їх із новим телефоном.

Як налаштувати та використовувати ключі допуску на пристроях Apple

В’язка iCloud працює переважно у фоновому режимі, а на передньому плані ви використовуєте додаток Паролі для налаштування та керування ключами допуску. Під час створення ключа допуску на підтримуваному веб-сайті чи в додатку саме Паролі з’являється для його збереження.

Системні вимоги: iOS/iPadOS 18 або новіша версія та macOS Sequoia 15 або новіша версія.

1. Увімкніть В’язку iCloud

Спочатку активуйте В’язку iCloud, якщо вона ще не ввімкнена:

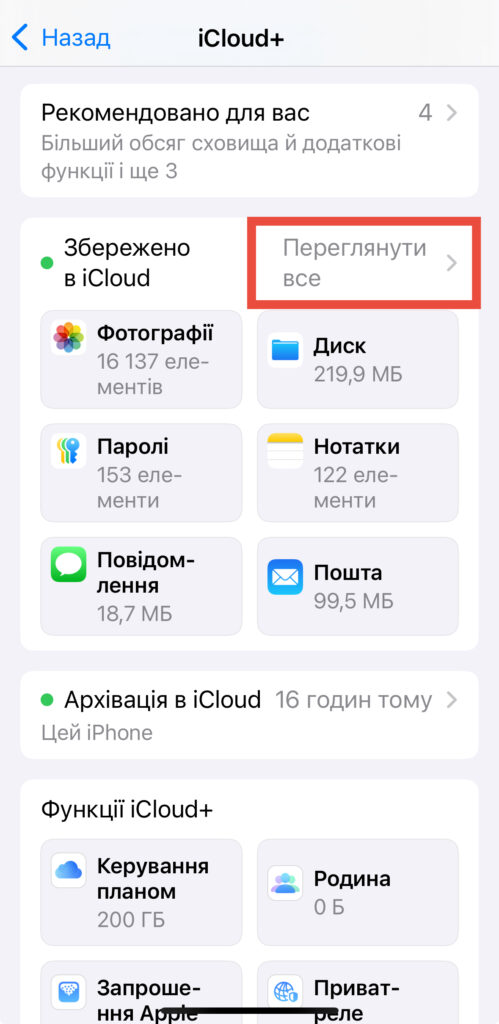

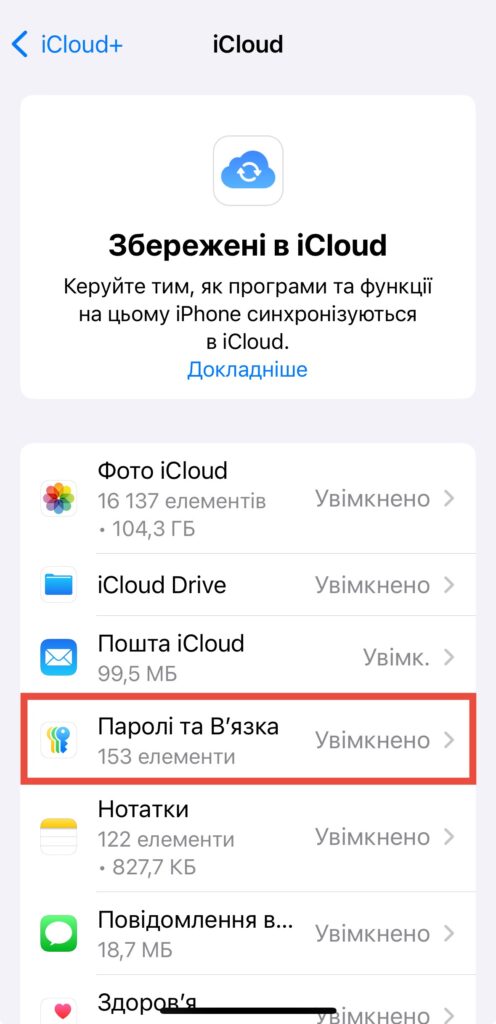

На iPhone або iPad:

- Перейдіть у Параметри

- Виберіть своє ім’я вгорі екрана

- Натисніть iCloud

- Оберіть Переглянути все поруч із розділом Збережено в iCloud

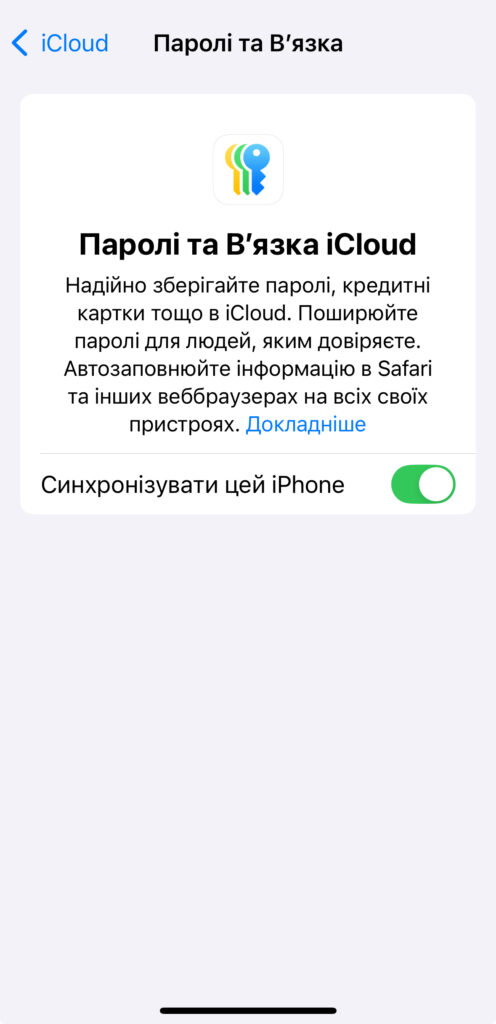

- Виберіть Паролі та В’язка

- Увімкніть перемикач для синхронізації

На Mac:

- Відкрийте Системні налаштування

- Виберіть своє ім’я вгорі

- Натисніть iCloud

- Повторіть ті ж кроки

Повторіть цей процес на кожному пристрої Apple, де плануєте використовувати ключі допуску.

2. Перевірте налаштування Паролів

Переконайтеся, що Паролі встановлено як додаток для автозаповнення ключів допуску:

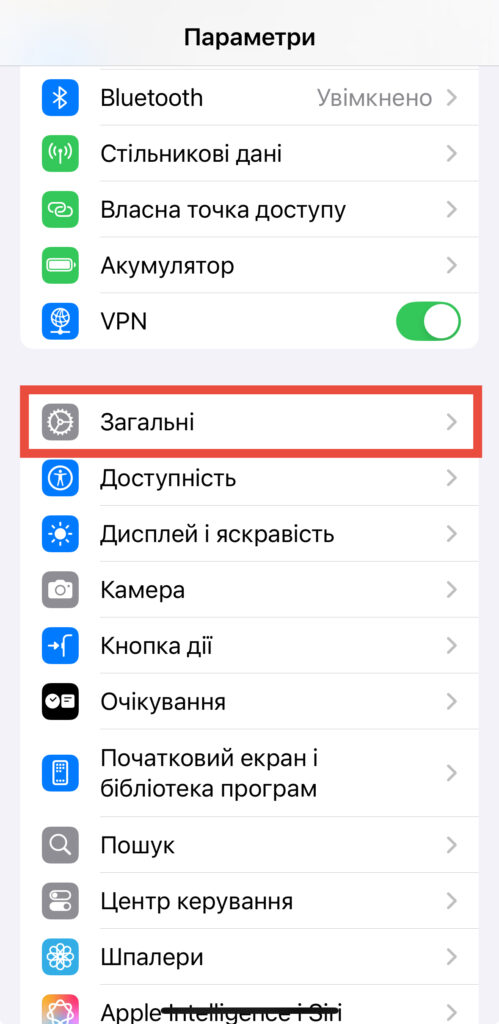

- Перейдіть у Параметри (або Системні налаштування на Mac)

- Виберіть Загальні

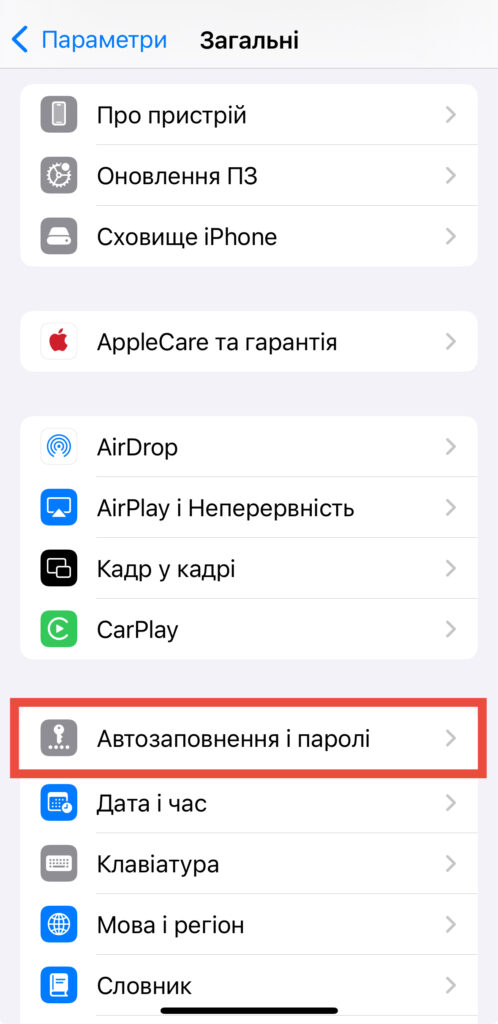

- Натисніть Автозаповнення і паролі

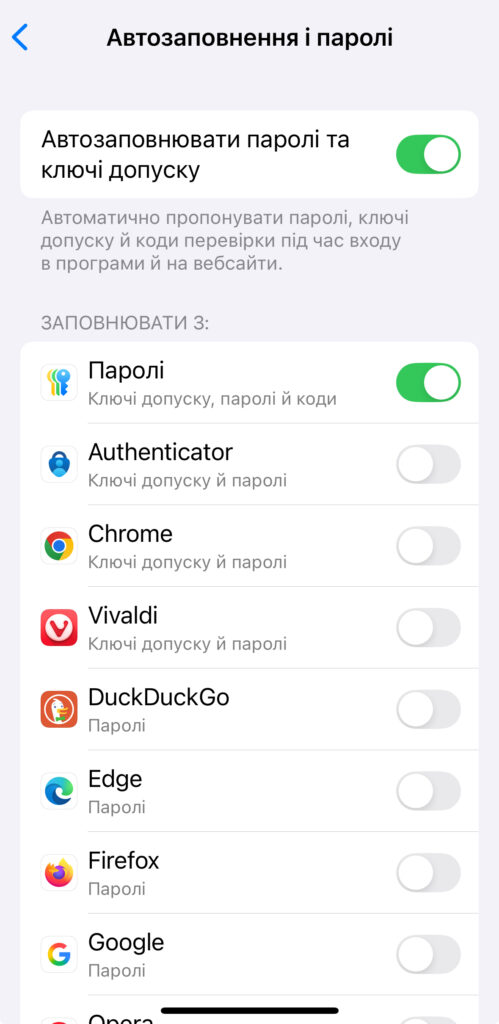

- Підтвердьте, що увімкнено Автозаповнюапти паролі та ключі допуску

- У розділі Заповнювати з увімкніть перемикач для Паролі

3. Створення ключа допуску для нового облікового запису на iPhone

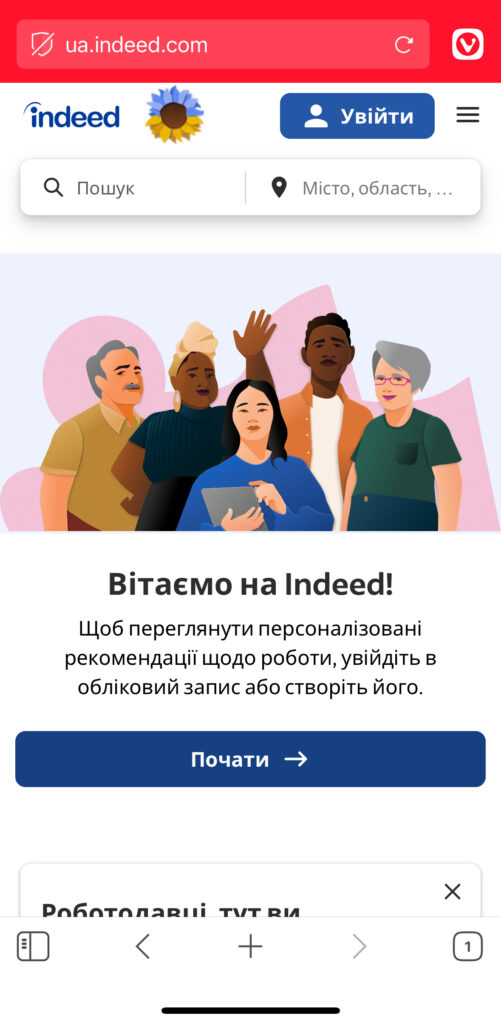

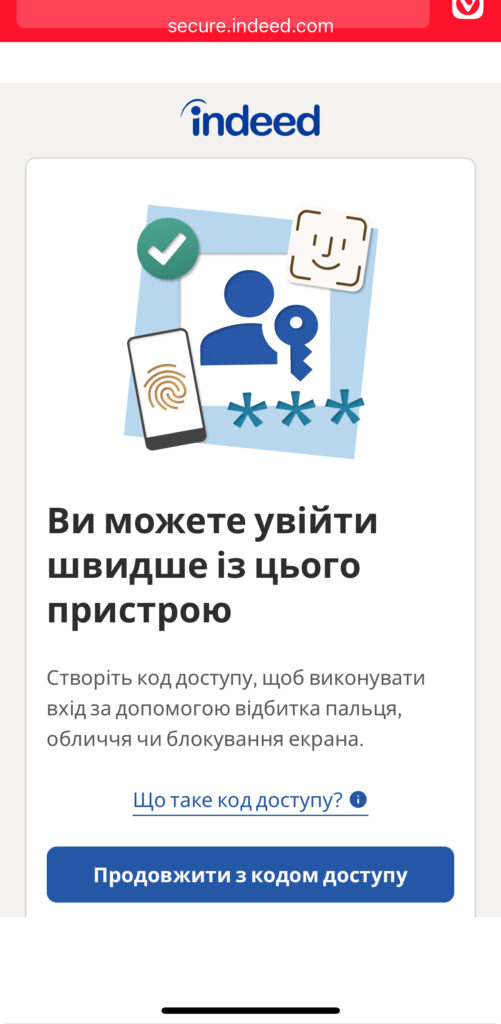

Розглянемо процес створення ключа допуску на прикладі сайту Indeed:

- Відкрийте веб-сайт Indeed і виберіть створення облікового запису

- Після підтвердження електронної пошти та номера телефону натисніть кнопку продовження з кодом доступу

- Використайте Face ID для входу та збереження ключа в додатку Паролі

- Ви автоматично увійдете на сайт із новим обліковим записом

4. Створення ключа допуску для існуючого облікового запису

На прикладі додатка AliExpress:

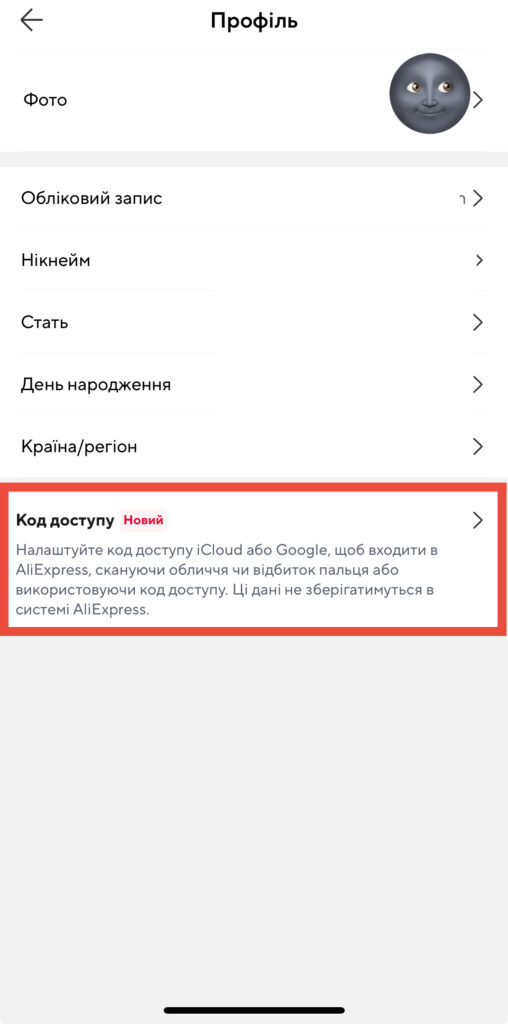

- Увійдіть у додаток AliExpress

- Перейдіть в налаштування профілю

- Натисніть Код доступу внизу сторінки

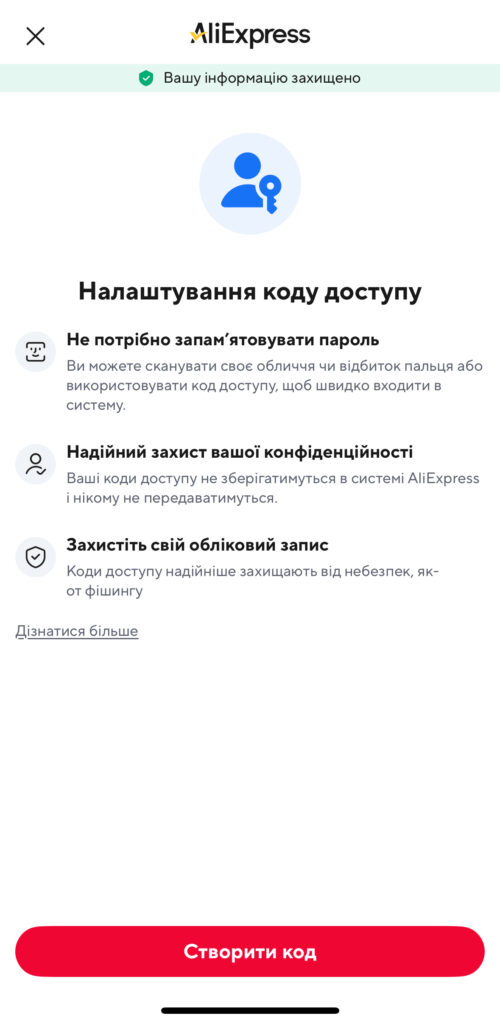

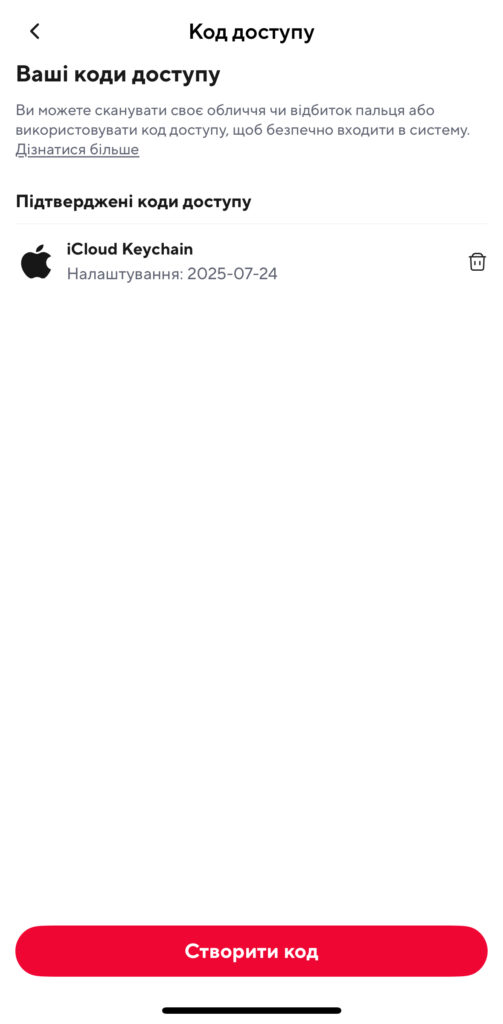

- На наступному екрані натисніть червону кнопку Створити код

- Автентифікуйтеся за допомогою Face ID

5. Створення ключа допуску на iPad

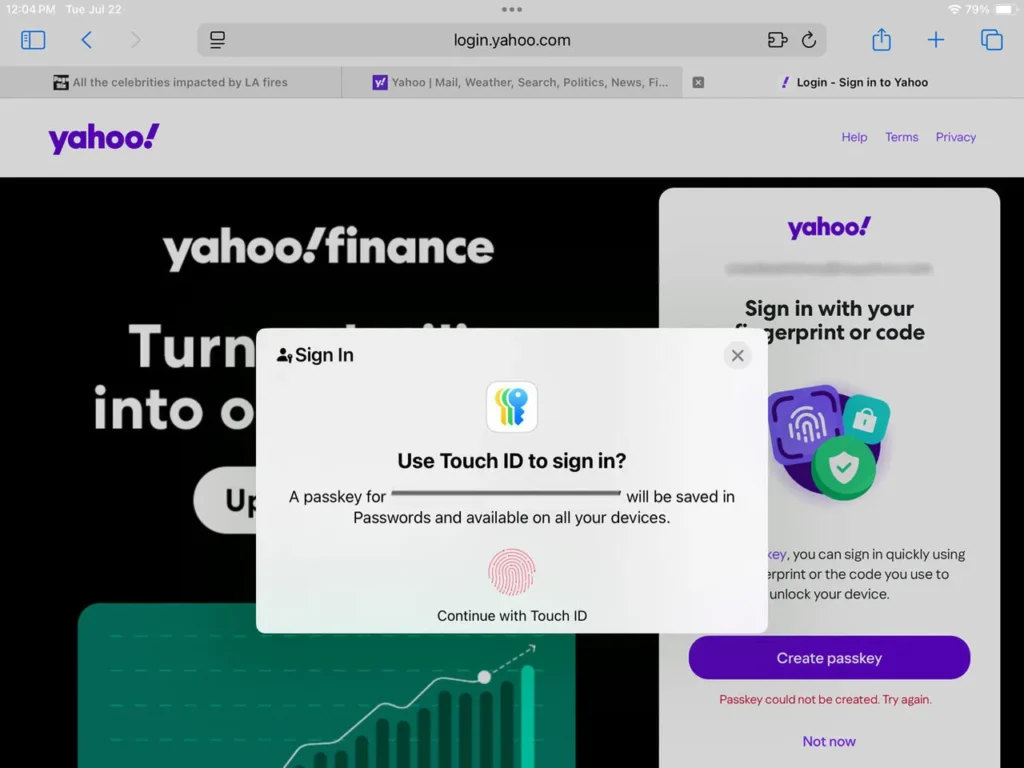

Процес ідентичний до iPhone, але може використовувати Touch ID замість Face ID на старших моделях. Приклад із Yahoo:

- Увійдіть у свій обліковий запис Yahoo

- Коли з’явиться запит про використання ключа допуску, натисніть Дозволити

- Автентифікуйтеся за допомогою Touch ID

- Ключ автоматично збережеться в додатку Паролі

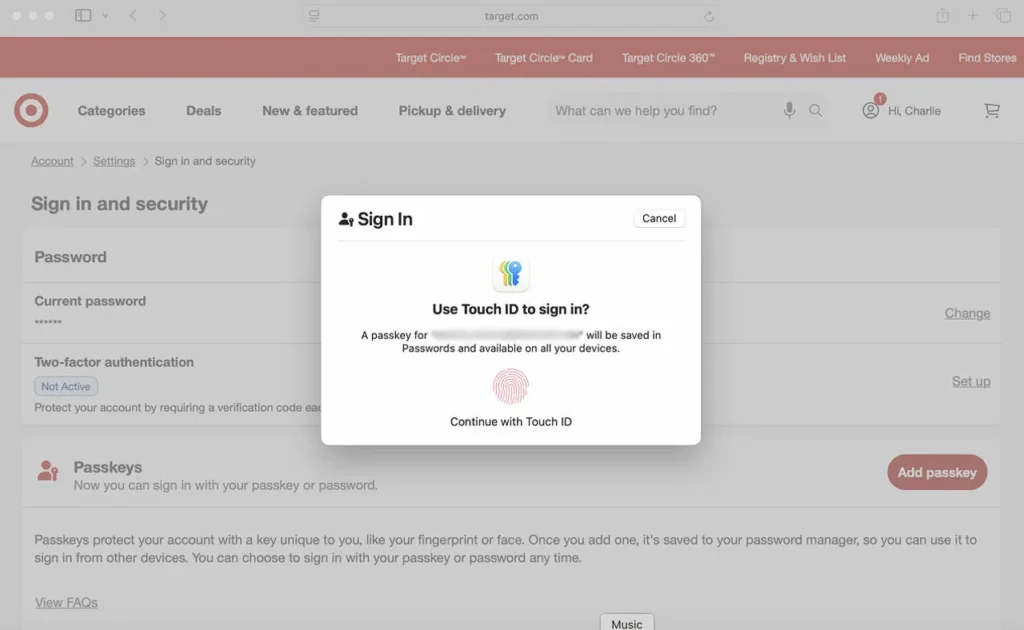

6. Створення ключа допуску на Mac

На прикладі Target:

- Увійдіть на веб-сайт Target із існуючим паролем

- Перейдіть до розділу Вхід і безпека в налаштуваннях

- Натисніть кнопку додавання ключа допуску

- Автентифікуйтеся за допомогою Touch ID на Mac

- Ключ допуску збережеться автоматично

7. Вхід за допомогою ключа допуску

Після створення ключів допуску на різних пристроях ви зможете використовувати будь-який із них для входу на будь-якому пристрої:

- Відкрийте iPhone, iPad або Mac

- Перейдіть на будь-який сайт, для якого налаштовано ключ допуску

- З’явиться відповідний запит для автентифікації

- Підтвердьте особу через Face ID або Touch ID

- Система автоматично виконає вхід

8. Керування ключами допуску

Для перегляду та керування всіма ключами допуску:

- Відкрийте додаток Паролі на будь-якому пристрої

- Виберіть категорію Ключі допуску

- Натисніть правою кнопкою миші (або довго натисніть) на будь-який запис

Доступні дії:

- Копіювання імені користувача або URL веб-сайту

- Переміщення запису до спільної сімейної групи

- Передача через AirDrop

- Видалення

Часті запитання

Які сайти підтримують ключі допуску?

Кількість веб-сайтів, що підтримують ключі допуску, постійно зростає. Актуальні списки можна знайти на:

- Passkeys.com

- Passkeys.io

- 1Password’s Passkeys.directory

- Keeper Security Passkeys Directory

- FIDO Alliance’s Passkey Directory

- Dashlane Passkeys Directory

Чи існує універсальний стандарт створення ключів допуску?

На жаль, універсального стандарту немає, тому процес може відрізнятися від сайту до сайту та від додатка до додатка. У деяких випадках система запропонує створити ключ допуску одразу під час реєстрації нового облікового запису. В інших — доведеться шукати відповідну опцію в налаштуваннях безпеки або входу. Часто потрібно спочатку створити пароль, а вже потім налаштувати ключ допуску.

Це одна з перешкод на шляху масового впровадження ключів допуску. Однак після знаходження правильного налаштування збереження ключа через Паролі та В’язку iCloud має взяти на себе весь подальший процес.