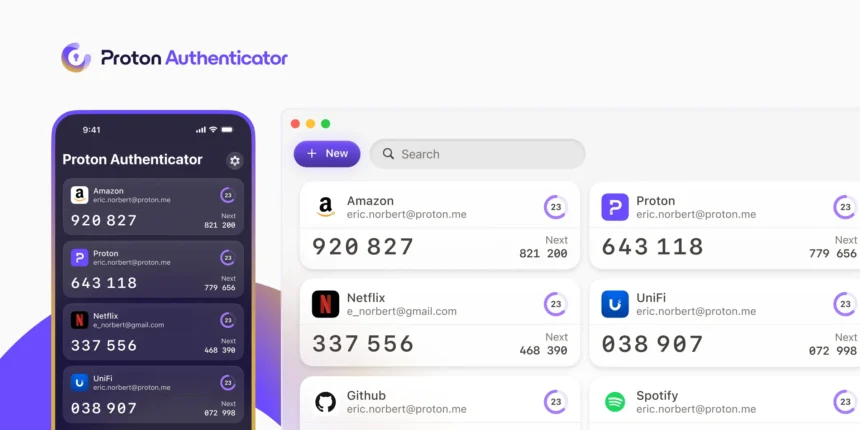

Компанія, відома своїм захищеним поштовим сервісом, запускає Proton Authenticator — перший повністю кросплатформний 2FA-додаток з відкритим кодом, який працює навіть на комп’ютерах. Експерти вже називають це проривом у галузі кібербезпеки для звичайних користувачів.

Proton Authenticator — додаток для двофакторної автентифікації, який, на відміну від популярних Google Authenticator чи Microsoft Authenticator, працює не лише на смартфонах, але й на комп’ютерах під управлінням Windows, macOS та Linux.

Чому це важливо саме зараз

Статистика вражає: за даними індустрії кібербезпеки, щорічні збитки від злому облікових записів перевищують десятки мільярдів доларів. І це лише задокументовані випадки. Кожен четвертий користувач інтернету хоча б раз стикався зі спробою несанкціонованого доступу до своїх акаунтів.

“Ми побачили парадоксальну ситуацію”, — пояснюють представники Proton. “З одного боку, експерти з безпеки постійно радять використовувати двофакторну автентифікацію. З іншого — існуючі рішення настільки незручні або обмежені, що люди просто відмовляються від додаткового захисту”.

Дійсно, більшість популярних 2FA-додатків мають серйозні недоліки. Google Authenticator довгий час не мав синхронізації між пристроями. Microsoft Authenticator збирає телеметрію. Authy належить компанії Twilio, яка нещодавно постраждала від масштабного витоку даних. А багато менш відомих додатків взагалі не дозволяють експортувати ваші коди — фактично тримаючи користувачів у заручниках.

Що пропонує Proton

Новий додаток вирішує відразу кілька болючих проблем:

- Робота на всіх платформах. Це перший масовий 2FA-додаток, який офіційно підтримує не лише iOS та Android, але й настільні операційні системи. Тепер ви можете згенерувати код доступу прямо на робочому комп’ютері, не шукаючи телефон.

- Повний контроль над даними. На відміну від конкурентів, Proton Authenticator дозволяє як імпортувати коди з інших додатків (включно з Google Authenticator, Authy, та іншими), так і експортувати їх у стандартному форматі. Ваші дані — дійсно ваші.

- Справжня приватність. Додаток має повністю відкритий вихідний код, що дозволяє незалежним експертам перевірити відсутність “закладок” або прихованого збору даних. Усі резервні копії та синхронізація використовують наскрізне шифрування — навіть сама Proton не може побачити ваші коди.

- Гнучкість використання. Користувач сам обирає, як працювати з додатком: зберігати коди лише локально на одному пристрої (максимальна безпека), синхронізувати через захищений обліковий запис Proton або навіть через iCloud для власників техніки Apple.

Технічні деталі, які мають значення

Для тих, хто розуміється на технологіях, важливо знати: Proton Authenticator генерує стандартні TOTP (Time-based One-Time Password) коди, сумісні з усіма сервісами, що підтримують 2FA. Додаток працює повністю офлайн — для генерації кодів не потрібне підключення до інтернету.

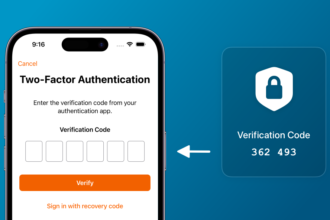

Захист самого додатка реалізований через біометричну автентифікацію (відбиток пальця або Face ID на мобільних пристроях) або PIN-код. Це означає, що навіть якщо хтось отримає фізичний доступ до вашого пристрою, він не зможе побачити ваші коди без додаткової автентифікації.

Вибір для різних сценаріїв

Цікаво, що Proton пропонує два різні підходи до двофакторної автентифікації. Для тих, хто цінує зручність, компанія інтегрувала 2FA прямо в свій менеджер паролів Proton Pass — коди автоматично заповнюються разом з паролями.

Але для користувачів з підвищеними вимогами до безпеки (журналісти, активісти, бізнесмени) рекомендується використовувати окремий Proton Authenticator. Це створює додатковий рівень захисту: навіть якщо зловмисник якимось чином отримає доступ до вашого менеджера паролів, коди двофакторної автентифікації залишаться недоступними.

Що це означає для ринку

Поява безкоштовного, повністю функціонального 2FA-додатка від авторитетної компанії може серйозно змінити розклад сил на ринку. До цього моменту користувачам доводилося вибирати між зручністю (Google Authenticator), функціональністю (Authy) або приватністю (різні опенсорсні проєкти з обмеженими можливостями).

Proton Authenticator пропонує все одразу, і це безкоштовно. Компанія підкреслює, що додаток залишатиметься безкоштовним назавжди — це частина їхньої місії зробити інструменти приватності доступними для всіх.

Завантажити Proton Authenticator можна вже сьогодні з офіційних магазинів додатків для iOS та Android, а також з сайту Proton для настільних платформ. Враховуючи репутацію компанії та якість їхніх попередніх продуктів, є всі підстави вважати, що цей додаток стане новим стандартом у галузі двофакторної автентифікації.