Функція Локатор (Find My iPhone) — це вбудований інструмент від Apple, який допомагає знайти iPhone та інші пристрої Apple, такі як iPad, Mac, Apple Watch чи AirPods, у випадку їх втрати або крадіжки. Окрім пошуку, Локатор дозволяє відтворювати звук на пристрої, блокувати його або видаляти всі дані віддалено. У цій інструкції ми крок за кроком розберемо, як налаштувати та використовувати цю функцію для захисту ваших гаджетів.

Налаштування Локатора

Перш ніж скористатися Локатором, його потрібно активувати на вашому пристрої. Ось як це зробити:

1. Перевірте наявність Apple ID

Локатор працює через iCloud, тому вам потрібен активний обліковий запис Apple ID. Якщо у вас його немає, створіть його на сайті Apple або через налаштування пристрою.

2. Увімкнення Локатора на iPhone, iPad або iPod touch

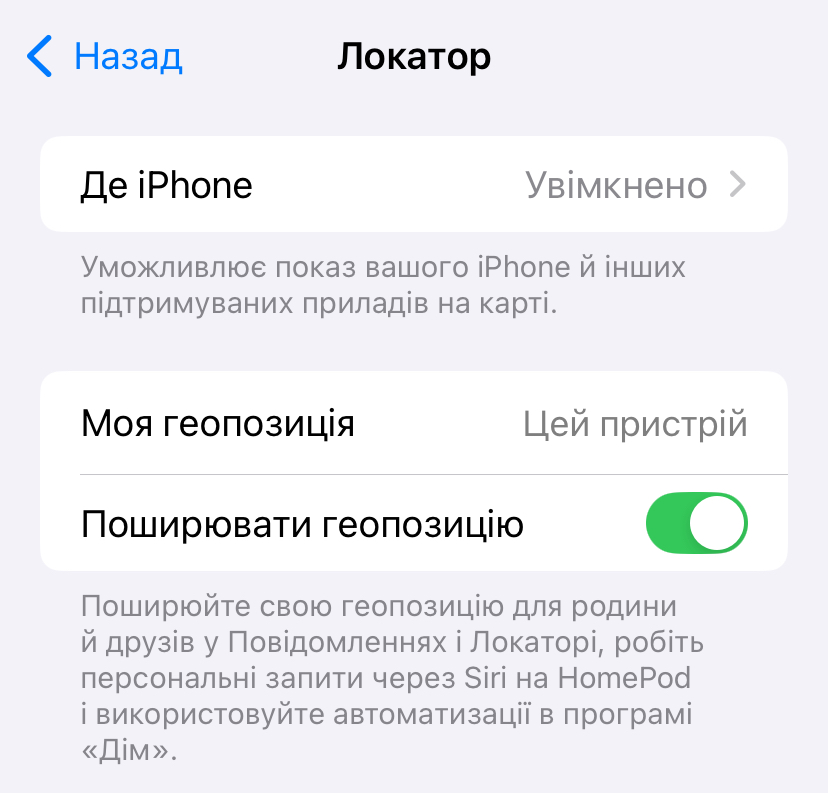

- Відкрийте програму Параметри.

- Натисніть на своє ім’я у верхній частині екрана.

- Перейдіть до розділу Локатор (на старіших версіях iOS — Знайти iPhone).

- Увімкніть опцію Де iPhone.

- Рекомендуємо активувати функцію Поширювати геопозицію — це дозволить пристрою надіслати своє місцезнаходження до Apple, коли заряд батареї стане критично низьким.

3. Увімкнення Локатора на Mac

- Відкрийте Системні налаштування.

- Натисніть на Apple ID.

- Виберіть iCloud.

- Поставте галочку біля пункту Знайти Mac.

4. Локатор для Apple Watch та AirPods

Ці пристрої автоматично підключаються до Локатора, якщо вони спарені з вашим iPhone, на якому активовано функцію.

Як знайти втрачений пристрій за допомогою Локатора?

Якщо ви загубили пристрій, Локатор допоможе визначити його місцезнаходження. Є два способи це зробити:

Спосіб 1: Через інший пристрій Apple

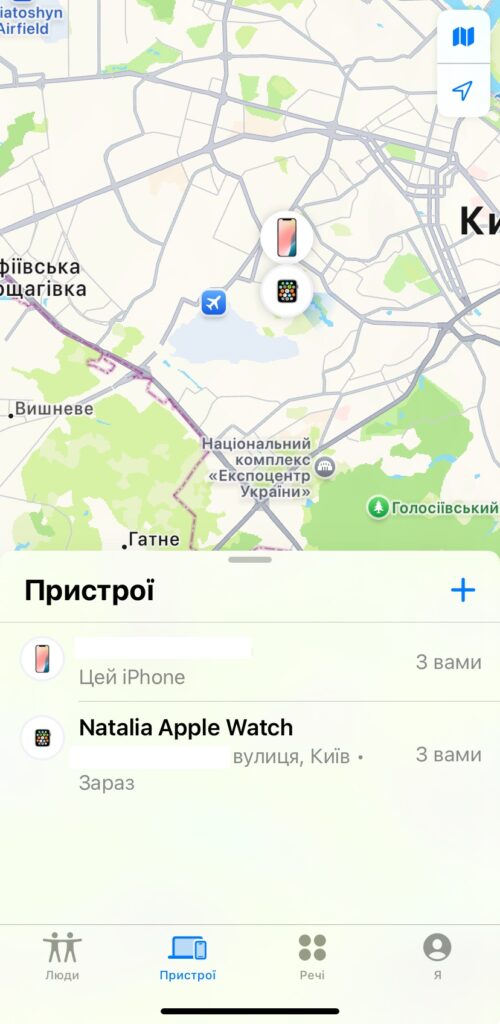

- Відкрийте програму Локатор на іншому iPhone, iPad або iPod touch.

- Увійдіть за допомогою свого Apple ID.

- Перейдіть на вкладку Пристрої.

- Виберіть втрачений пристрій зі списку.

- На карті з’явиться його поточне розташування.

Спосіб 2: Через веб-версію iCloud

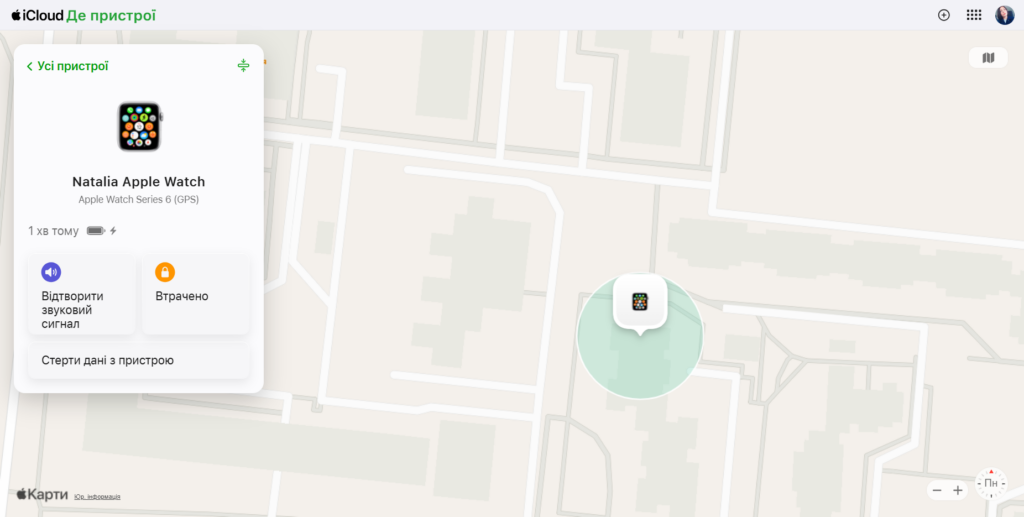

- Відкрийте браузер і перейдіть на сайт icloud.com.

- Увійдіть, використовуючи свій Apple ID.

- Натисніть на іконку Локатор.

- Виберіть свій пристрій зі списку у верхній частині екрана.

- Карта покаже, де знаходиться ваш пристрій.

Додаткові можливості Локатора

Локатор пропонує не лише пошук, а й кілька корисних функцій для захисту:

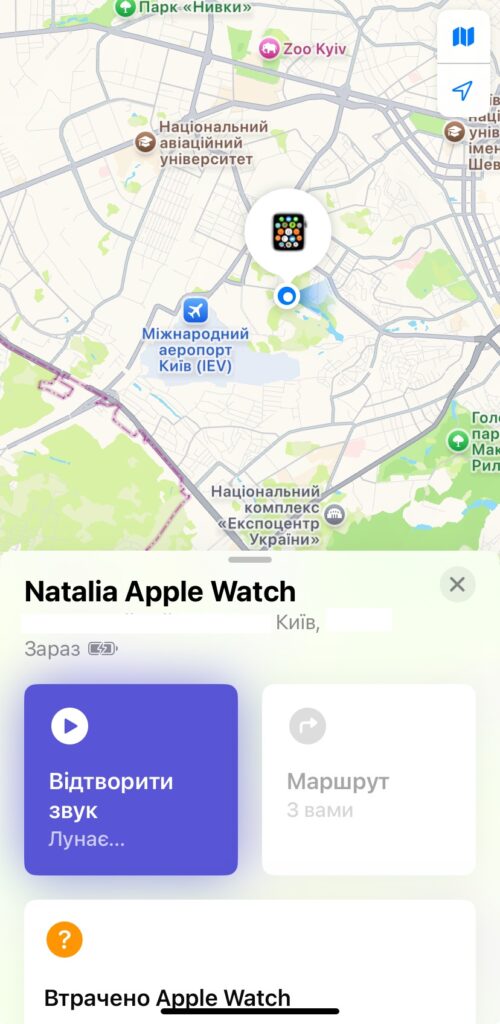

1. Відтворити звук

- Якщо пристрій десь поруч, але ви не можете його знайти:

- Виберіть пристрій у Локаторі.

- Натисніть Відтворити звук.

- Пристрій видасть гучний сигнал (навіть якщо він у беззвучному режимі).

2. Режим втрати

Ця функція дозволяє заблокувати пристрій і залишити повідомлення для того, хто його знайде:

- У Локаторі виберіть свій пристрій.

- Натисніть Режим втрати (Загублений iPhone).

- Введіть номер телефону, за яким з вами можна зв’язатися.

- Натисніть Готово.

Пристрій заблокується, а на екрані з’явиться ваше повідомлення.

3. Видалення даних

Якщо ви впевнені, що пристрій не повернеться, і хочете захистити свої дані:

- У Локаторі виберіть пристрій.

- Натисніть Стерти iPhone (або інший пристрій).

- Підтвердіть дію.

Усі дані буде видалено, але після цього пристрій більше не можна буде відстежувати.

Пошук пристрою офлайн

Навіть якщо ваш пристрій не підключений до Інтернету, його все одно можна знайти завдяки технології Bluetooth:

- Втрачений пристрій надсилає зашифрований сигнал через Bluetooth.

- Інші пристрої Apple поблизу вловлюють цей сигнал і передають його розташування до iCloud.

- Ви побачите приблизне місце на карті в Локаторі.

Захист від крадіжки: Блокування активації

Коли Локатор активовано, автоматично вмикається Блокування активації:

- Якщо хтось спробує стерти дані або активувати пристрій із іншим Apple ID, знадобиться ваш пароль.

- Це робить пристрій непридатним для використання чи продажу без вашого дозволу.

Функція Локатор — це простий і ефективний спосіб захистити ваші пристрої Apple. Щоб вона працювала, активуйте її заздалегідь на всіх своїх гаджетах і переконайтеся, що вони підключені до iCloud. Завдяки Локатору ви зможете не лише знайти втрачений пристрій, але й убезпечити свої дані у критичній ситуації. Дотримуйтесь цієї інструкції, і ваші пристрої завжди будуть під контролем!